Olimpiadi invernali e AI: quando i prompt avversari diventano un rischio operativo

L’uso estensivo dell’intelligenza artificiale nelle imminenti Olimpiadi invernali amplia la superficie di attacco oltre phishing e DDoS. Prompt avversari, guardrail inefficaci e test insufficienti possono indurre sistemi di AI a divulgare dati o prendere decisioni errate, trasformando piccoli errori in rischi operativi su larga scala

Technology Foresight Report 2026: le sei tendenze che ridefiniscono l’innovazione secondo NTT DATA

Il Technology Foresight Report 2026 di NTT DATA individua sei tendenze che segnano il passaggio all’intelligenza di massa: autonomia guidata dall’intento umano, sistemi emotivamente consapevoli, sicurezza come intelligenza adattiva, infrastrutture informate, sovranità del silicio e sostenibilità come nuovo paradigma di crescita

Attacchi informatici in Italia, il 2025 segna un record: uno ogni cinque minuti

Nel 2025 l’Italia diventa uno dei principali bersagli del cybercrime globale, con oltre 116 mila attacchi registrati. Ransomware, DDoS, data breach e prime minacce basate su intelligenza artificiale delineano uno scenario in cui sicurezza digitale, supply chain e resilienza diventano fattori strategici per imprese e istituzioni.

PMI sempre più esposte: l’effetto AI sull’escalation degli attacchi informatici in Italia

Nel 2025 l’Italia registra oltre 2.300 attacchi informatici a settimana, superando la media globale. AI, ransomware e social engineering multicanale stanno industrializzando le minacce, colpendo pubblica amministrazione, imprese e PMI. La cybersecurity diventa una priorità strategica per la resilienza del Paese.

Cybersecurity nel retail: perché OT e IoT ampliano i rischi operativi

La trasformazione digitale del retail, spinta da e-commerce, automazione e IoT, sta ampliando una superficie d’attacco cyber spesso invisibile. Secondo Nozomi Networks, i sistemi OT e IoT concentrano oggi la quota maggiore del rischio, esponendo negozi, magazzini e supply chain a interruzioni operative critiche.

Deepfake e truffe online: nel 2025 perdite oltre 1,1 miliardi di dollari

Nel 2025 le frodi basate su deepfake hanno superato 1,1 miliardi di dollari di perdite, triplicando rispetto al 2024. L’83% dei raggiri ha avuto origine sui social media, con Facebook, WhatsApp e Telegram come principali vettori, soprattutto tramite finte celebrità e investimenti.

Dal backup alla cyber resilience: l’evoluzione del disaster recovery secondo Acronis

Acronis propone un cambio di paradigma nella cybersecurity: dal focus sulla prevenzione alla cyber resilience. In uno scenario dominato dal ransomware, il disaster recovery diventa una leva strategica per ripristinare sistemi puliti, affidabili e garantire la continuità operativa del business.

Cyber security 2026: l’evoluzione dei modelli operativi tra AI, gestione dell’esposizione e resilienza infrastrutturale

L’era della cyber security reattiva è al capolinea. Nel 2026 AI, geopolitica, sicurezza industriale ed esposizione reale al rischio ridisegnano il modello di difesa: meno strumenti, più decisioni; meno allarmi, più controllo. La sicurezza informatica diventa una leva di stabilità operativa e competitiva, non più solo un centro di costo.

Cyber risk, cresce la consapevolezza degli italiani: oltre il 54% valuta una polizza assicurativa

Un’indagine Prima Assicurazioni–Nielsen rivela che il 54,3% degli italiani valuta una polizza cyber anche come privato. Cresce la consapevolezza dei rischi digitali, ma resta una forte disomogeneità: un terzo sottovaluta ancora il pericolo nonostante l’aumento record degli attacchi informatici.

Libraesva e Cyber Guru si uniscono per creare un leader europeo della cybersecurity human-centric

Libraesva e Cyber Guru annunciano una combinazione strategica che unisce email security e security awareness training per affrontare il rischio cyber legato al fattore umano. La nuova realtà punta a diventare un leader europeo della cybersecurity human-centric, con oltre 3.500 clienti e più di 500 partner.

Quando l’intelligenza artificiale sfugge al controllo: bias, compliance e reputazione

Lo studio Trend Micro evidenzia come l’adozione non governata dell’intelligenza artificiale possa esporre le imprese a rischi legali, reputazionali e normativi. Bias geografici, output incoerenti e scarsa consapevolezza contestuale rendono indispensabili governance, controlli e verifica umana.

Kaspersky SIEM evolve: integrità dei dati e threat detection basata su AI

Kaspersky ha aggiornato la propria piattaforma SIEM introducendo funzionalità basate su intelligenza artificiale per il rilevamento dei furti di account, un modello di ruoli più flessibile, Correlator 2.0 in beta e nuove capacità di protezione dei dati, a supporto dei Security Operations Center avanzati.

CrowdStrike e ISO 42001: un nuovo standard per la sicurezza AI nell’era agentica

CrowdStrike ottiene la certificazione ISO 42001, primo standard globale per i sistemi di gestione dell’intelligenza artificiale. Il riconoscimento rafforza la trusted AI governance della piattaforma Falcon e conferma un approccio responsabile, auditato e orientato al controllo delle minacce accelerate dall’AI.

Dalla Shadow IT alla Shadow AI: il ruolo chiave della visibilità dei dati

La diffusione della Shadow AI rende sempre più complessa la gestione dei dati aziendali. Senza visibilità su flussi, accessi e utilizzo delle informazioni, crescono i rischi di non conformità, violazioni e interruzioni operative. Governance e controllo diventano leve strategiche.

Cisco AI Security Framework: come cambia la sicurezza dell’intelligenza artificial

Il Cisco AI Security Framework propone un modello unificato per affrontare i rischi dell’intelligenza artificiale nelle aziende, integrando sicurezza tecnica, comportamento dei modelli e governance. Un approccio pensato per sistemi agentici, multimodali e in continua evoluzione.

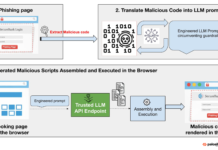

Phishing in tempo reale: come gli LLM generano JavaScript malevolo nel browser

Una nuova ricerca mostra come i cybercriminali possano usare gli LLM per generare JavaScript malevolo direttamente nel browser, al momento dell’esecuzione. Il phishing diventa dinamico, polimorfico e difficile da intercettare con difese basate su firme statiche.

Cybersecurity per micro e PMI: la strategia all-in-one di Infosecbox

Infosecbox nasce a Lugano nel 2024 per portare la cybersecurity avanzata nelle micro, piccole e medie imprese. Con ULTIMATE SECUREBOX offre una soluzione all-in-one, semplice e sostenibile, che integra tecnologia, servizi MDR, compliance normativa e copertura assicurativa.

AI e infrastrutture IT: perché le tecnologie legacy non reggono più la pressione

L’intelligenza artificiale sta accelerando le richieste sulle infrastrutture IT aziendali, mettendo in evidenza i limiti delle tecnologie legacy. Solo il 38% dei responsabili IT ritiene i sistemi attuali pronti a garantire performance, resilienza e sicurezza adeguate nell’era dell’AI.

Voice cloning e intelligenza artificiale: perché la cyber difesa deve cambiare

Il voice cloning, abilitato dall’intelligenza artificiale, sta rendendo il vishing una minaccia concreta per le aziende. Le frodi vocali sfruttano fiducia e urgenza, colpendo l’elemento umano. La sicurezza deve evolvere verso un modello che integri tecnologia, processi di verifica e cultura organizzativa.

Sicurezza SaaS per le PMI: rischi, compliance e best practice nel cloud

Le PMI fanno sempre più affidamento sul SaaS per supportare i processi aziendali, ma il cloud introduce nuove sfide di sicurezza e compliance. Attraverso una corretta gestione delle identità, crittografia, monitoraggio continuo e formazione del personale, è possibile proteggere dati e applicazioni anche con investimenti sostenibili.

Stormshield rafforza la presenza in Italia con Ready Informatica

Ready Informatica e Stormshield avviano una collaborazione strategica per rafforzare l’offerta di cybersecurity in Italia. L’alleanza copre la protezione di reti, endpoint e dati sensibili, con soluzioni certificate ai massimi livelli europei e pensate per settori critici e aziende di ogni dimensione.

AWS spinge sulla sovranità digitale: nasce la European Sovereign Cloud

Il lancio della nuova Regione “sovrana” nell’UE segna un passaggio strategico nel confronto tra innovazione cloud e vincoli geopolitici del dato. Con governance europea, separazione operativa e meccanismi di verifica dedicati, l’iniziativa punta a sbloccare progetti di PA e settori regolamentati nel contesto post-Schrems II, dove il tema non è solo la residenza dei dati ma anche il rischio di accessi extraterritoriali e di dipendenze giurisdizionali.

Microsoft smantella RedVDS e colpisce il cybercrime globale alla radice

Microsoft ha annunciato lo smantellamento di RedVDS, un servizio globale di cybercrime in abbonamento utilizzato per phishing e frodi su larga scala. L’operazione, che ha coinvolto azioni legali e forze dell’ordine europee, ha colpito direttamente l’infrastruttura alla base delle attività criminali.

Dal phishing al dark web: Kaspersky ricostruisce il ciclo dei dati rubati

Secondo Kaspersky, nel 2025 in Europa sono stati intercettati oltre 131 milioni di link di phishing. L’analisi ricostruisce il percorso dei dati sottratti, dalla raccolta automatizzata alla vendita nel dark web, evidenziando il valore economico delle informazioni e i rischi persistenti per le vittime.

CrowdStrike acquisisce Seraphic, operazione da 400 milioni di dollari

CrowdStrike ha annunciato l’acquisizione di Seraphic Security in un’operazione stimata intorno ai 400 milioni di dollari. L’obiettivo è integrare la protezione del browser runtime nella piattaforma Falcon, unificando endpoint, identità e cloud e rafforzando il modello Zero Trust continuo per la forza lavoro umana e agentica.

Cybersecurity e fattore umano: perché i CISO italiani sono sotto pressione

L’Italia è uno dei Paesi più colpiti dagli attacchi cyber a livello globale, con una prevalenza di hacktivism e DDoS su settori critici. In questo contesto i CISO operano sotto forte pressione, tra investimenti insufficienti e rischio umano crescente. Serve una cybersecurity centrata sulle persone, non solo sulla tecnologia.

Cybersecurity 2026: perché la sicurezza diventa un fattore di business

Nel 2026 la sicurezza informatica diventerà un fattore strategico per il business. Tra instabilità geopolitica, AI offensiva, ransomware evoluti e rischi su infrastrutture critiche e supply chain, le organizzazioni dovranno adottare modelli di difesa integrati e dinamici per trasformare la resilienza in vantaggio competitivo.

CrowdStrike acquisisce SGNL e punta sulla agentic identity security

CrowdStrike annuncia l’acquisizione di SGNL per rafforzare Falcon Next-Gen Identity Security. L’obiettivo è abilitare autorizzazioni continue e risk-aware per identità umane, non umane e agent AI, superando i modelli legacy basati su privilegi permanenti.

Cybersecurity e AI: il nuovo ruolo del CISO secondo Deloitte

L’AI generativa sta trasformando il panorama cyber, abbassando le barriere per gli attaccanti ma rafforzando anche le difese. Secondo Deloitte, la risposta richiede un approccio integrato che unisca tecnologia, governance e leadership, trasformando la sicurezza da costo a vantaggio competitivo.

ServiceNow acquisisce Armis per 7,75 miliardi: la sicurezza diventa una piattaforma agentica end-to-end

ServiceNow acquisisce Armis per 7,75 miliardi di dollari, puntando a una piattaforma di sicurezza unificata e agentica. L’operazione rafforza il cyber exposure management su IT, OT, IoT e dispositivi medicali, accelerando la roadmap verso una cybersecurity proattiva e autonoma.

Palo Alto Networks e Google Cloud rafforzano la sicurezza di cloud e agentic AI

Palo Alto Networks e Google Cloud estendono la loro partnership strategica per integrare la sicurezza AI in ogni livello del cloud. L’accordo combina infrastruttura, AI e piattaforme di sicurezza per proteggere applicazioni, dati e sistemi autonomi in ambienti ibridi e multi-cloud.

Cybersecurity come vantaggio competitivo: la visione di Jan Bee, TeamViewer

Nel 2026 la cybersecurity compie un salto di ruolo: da funzione IT a competenza di management. Visibilità, identità digitale, sicurezza della supply chain SaaS e superamento delle password ridisegnano la cyber-resilienza come leva strategica di business.

Cybersecurity 2026: perché l’Italia deve prepararsi ad attacchi AI autonomi

Il 2026 rappresenta un punto di rottura per la cybersecurity in Italia. Attacchi autonomi basati su AI, identità digitali compromesse e frodi avanzate mettono in crisi i modelli difensivi tradizionali. Per aziende e PA diventa essenziale adottare SOC guidati dall’intelligenza artificiale e una governance orientata alla resilienza.

Sicurezza dei dati portatili: perché la crittografia hardware non è più opzionale

La protezione dei dati su supporti portatili è una priorità strategica per le aziende. Drive USB e SSD con crittografia hardware, certificazioni NIST e protezione anti-manomissione riducono i rischi operativi, legali e reputazionali e supportano la conformità normativa.

Sangfor lancia Zero Trust Data Protection: la sicurezza dei dati entra nativamente in Athena SASE

Sangfor annuncia per il 2026 Zero Trust Data Protection, nuova estensione nativa di Athena SASE che porta l’approccio Zero Trust nella protezione dei dati sensibili. La soluzione combina DLP avanzato, Data Detection and Response e controlli basati sul rischio per cloud, SaaS e AI generativa.

Cybercrime industrializzato: i dati Kaspersky spiegano perché il 2025 segna un punto di svolta

Il 2025 segna un punto di svolta per la cybersecurity. I report Kaspersky descrivono un cybercrime ormai industrializzato, sostenuto da AI, supply chain compromesse e da un dark web che funziona come mercato del lavoro. Finanza, industria e PMI sono al centro di una pressione crescente.

Infrastrutture resilienti: la strategia Cisco per rendere la sicurezza di rete un principio strutturale

Le infrastrutture di rete sono sempre più esposte a minacce rapide e sofisticate. Cisco propone un cambio di paradigma: sicurezza by default, riduzione del legacy e una rete che diventa punto di controllo attivo del rischio, per garantire resilienza, continuità operativa e fiducia nel lungo periodo.

contenuto sponsorizzato

Controllo degli asset digitali: inventario, classificazione e gestione del rischio

La superficie di attacco cresce con la digitalizzazione e senza un controllo degli asset digitali continuo e documentato, la gestione del rischio è limitata. L'inventario è il primo passo per la compliance NIS2 e la difesa dalle vulnerabilità.

Cybersecurity: le previsioni di CrowdStrike per il 2026

La prompt injection sta trasformando l’interazione con l’AI nella nuova superficie di attacco. Nel 2026 AIDR, agentic SOC, gestione delle identità AI e difesa contro zero-day guidati dall’AI diventeranno elementi chiave per proteggere le aziende e mantenere il controllo sugli agent intelligenti.

Akamai: nel 2026 il web cambia forma tra intelligenza artificiale, sicurezza e nuove sfide per la fiducia digitale

Nel 2026 il web entrerà in una nuova fase: secondo Akamai, l’intelligenza artificiale diventerà il motore centrale dell’esperienza online. Dalla ricerca AI-first alla sicurezza, fino alla fiducia digitale e alle architetture AI specializzate, cambieranno modelli, rischi e strategie per aziende e utenti.

F5 amplia la partnership con NetApp: AI più veloce e dati protetti dalla minaccia quantistica

F5 amplia la collaborazione con NetApp per migliorare le prestazioni dei workload AI e introdurre soluzioni di sicurezza resistenti al Quantum computing. L’integrazione tra ADSP e StorageGRID potenzia throughput, resilienza e protezione dei dati su S3, preparando le imprese alla Crittografia Post-Quantistica.

Biometria e sicurezza: i rischi reali delle password che non si possono cambiare

La biometria offre comodità, ma introduce un rischio unico: una volta compromessi, i dati non possono essere reimpostati. Le violazioni passate mostrano come infrastrutture deboli espongano identità permanenti. Servono difese multilivello, criteri basati sul rischio e niente affidamento su un solo fattore.

Kaspersky Automated Security Awareness Platform: arriva il supporto SCORM e PDF

Kaspersky amplia le capacità della piattaforma Automated Security Awareness Platform introducendo il supporto SCORM e PDF. Le aziende possono ora integrare contenuti propri, riutilizzare moduli esistenti e combinare le lezioni Kaspersky con materiali personalizzati, migliorando la gestione dei rischi legati al fattore umano e la conformità normativa.

Check Point lancia Quantum Firewall R82.10: sicurezza IA e Zero Trust per reti ibride

Check Point introduce Quantum Firewall R82.10, un aggiornamento con oltre 20 nuove funzionalità per proteggere l’adozione dell’IA, rafforzare il modello Zero Trust e semplificare la sicurezza nelle reti mesh ibride. Maggiore prevenzione, visibilità unificata e integrazione con lo stack AI dell’azienda.

Proofpoint acquisisce Hornetsecurity: operazione da 1,8 miliardi per rafforzare la sicurezza di Microsoft 365

Proofpoint ha completato l’acquisizione di Hornetsecurity per 1,8 miliardi di dollari, ampliando presenza europea e offerta MSP/PMI. L’integrazione rafforza sicurezza M365, protezione dati e threat intelligence, creando una business unit dedicata guidata dal CEO Daniel Hofmann.

Proton Sheets, il foglio di calcolo crittografato che sfida Google ed Excel sulla privacy dei dati

Proton lancia Sheets, un foglio di calcolo crittografato end-to-end pensato per aziende che devono proteggere dati sensibili. Interfaccia familiare, collaborazione in tempo reale, importazione dei file e controlli granulari sugli accessi completano un workspace privato-by-design.

IBM designata fornitore critico ICT sotto DORA: cosa cambia per la finanza europea

IBM è stata riconosciuta come fornitore ICT critico secondo il regolamento europeo DORA, entrando in un regime di supervisione diretta che punta a rafforzare resilienza e continuità operativa del settore finanziario. Una designazione che ridefinisce ruolo, responsabilità e governance tecnologica.

CrowdStrike accelera la sicurezza cloud con Cloud Detection and Response in tempo reale

CrowdStrike presenta una nuova generazione di Cloud Detection and Response capace di rilevare e bloccare attacchi cloud in pochi secondi. Il nuovo motore real-time, gli Indicatori di Attacco specifici per il cloud e le azioni automatiche Falcon Fusion riducono drasticamente tempi di risposta e complessità.

Trend Micro lancia Vision One AI Security Package: sicurezza proattiva per modelli e applicazioni AI

Trend Micro introduce Vision One AI Security Package, la prima piattaforma completa per la sicurezza dell’intelligenza artificiale: analisi avanzate, monitoraggio dei modelli, guardrail intelligenti e governance del rischio. Protegge l’intero stack AI, dalla pipeline di sviluppo al runtime, in ambienti cloud-native.

Cybersecurity nella Pubblica Amministrazione: il Comune di Riccione punta su SimpleCyb

Il Comune di Riccione rafforza la sicurezza digitale adottando la piattaforma avanzata di SimpleCyb. La soluzione consente monitoraggio continuo, rilevamento di minacce e supporto 24/7 in italiano. L’iniziativa migliora la resilienza dei servizi pubblici e tutela i dati dei cittadini.