Dall’infrastruttura all’AI agentica: la strategia del Gruppo E secondo Stefano Zingoni, socio di Ergon e direttore Innovability

Dalla business continuity dei primi anni Duemila all’intelligenza artificiale agentica integrata nei processi enterprise: il percorso del Gruppo E raccontato da Stefano Zingoni mostra come infrastruttura IT, cybersecurity, governance del dato e AI stiano convergendo in un unico ecosistema operativo. Tra piattaforme AI private on-premise, integrazione con il mondo open source, agenti intelligenti per industria e pubblica amministrazione e nuovi modelli di AI governance, il gruppo toscano punta a evolvere verso il ruolo di AI system integrator per il mercato enterprise italiano.

Infosecbox e Runner portano la cybersecurity plug and play alle PMI italiane

Infosecbox e Runner siglano una partnership per distribuire Ultimate Securebox alle PMI italiane. La soluzione integra protezione di rete, EDR, SOC 24/7, dark web monitoring, formazione e compliance, con un approccio plug and play pensato per aziende senza reparto IT.

Munich Re: AI e cloud fanno crescere il rischio cyber e la cyber insurance

Secondo Munich Re, AI, cloud e supply chain digitali stanno trasformando il rischio cyber in una minaccia sistemica. L’89% dei manager ritiene le aziende non abbastanza protette, mentre cresce la domanda di cyber insurance come parte della gestione del rischio.

American Patriot, un solo hacker russo ha usato l’AI per colpire il mondo MAGA

TrendAI ha scoperto American Patriot, una campagna condotta da un hacker russo solitario che ha usato AI generativa, LLM jailbroken e strumenti come Google Gemini per automatizzare contenuti, phishing, furto di credenziali e frodi crypto contro utenti legati al mondo MAGA.

Kaspersky: il riconoscimento facciale riconosce i volti anche dopo le modifiche dell’AI

Kaspersky ha mostrato che il riconoscimento facciale può identificare una persona anche dopo modifiche generate dall’AI, come invecchiamento o ringiovanimento. Il test apre nuove questioni su biometria, identità digitale, media sintetici e prevenzione delle frodi.

Proofpoint porta la governance di Claude dentro la sicurezza aziendale

Proofpoint integra la propria piattaforma con la Claude Compliance API per estendere a Claude controlli di sicurezza dei dati, DLP, insider risk e governance delle comunicazioni. Le aziende possono così gestire attività umane e AI con un unico framework di controllo.

Sangfor Technologies, il data center integrato punta su resilienza e sicurezza

Sangfor Technologies propone una piattaforma integrata per modernizzare il data center, unendo VM, container, resilienza predittiva, recovery e sicurezza nativa. L’obiettivo è ridurre frammentazione, complessità operativa e TCO, mantenendo continuità e controllo sui workload aziendali.

IBM punta sull’AI per accelerare la difesa contro gli attacchi informatici

IBM integra modelli AI avanzati nei processi di cybersecurity per accelerare detection, remediation, testing e patch management. Con Project Glasswing e un approccio multi-modello, l’obiettivo è ridurre il divario tra scoperta delle vulnerabilità e risposta operativa.

Pwn2Own Berlin 2026 supera il milione di dollari e mette sotto pressione AI, browser e server

Pwn2Own Berlin 2026 ha portato alla scoperta di 47 vulnerabilità zero-day in database AI, browser, server e piattaforme enterprise. Il montepremi ha superato 1,2 milioni di dollari, confermando la crescente attenzione della cybersecurity offensiva verso AI e cloud.

Everpure Enterprise Data Cloud protegge i dati quando il perimetro fallisce

Everpure rafforza la propria visione di Enterprise Data Cloud e porta il data management al centro della cyber resilienza. Snapshot immutabili, separazione amministrativa, recovery rapido e controllo umano diventano elementi chiave per proteggere i dati quando il perimetro di sicurezza fallisce.

Operation Ramz, la threat intelligence contro phishing e furto credenziali

Group-IB ha supportato INTERPOL nell’Operation Ramz, operazione cybercrime nell’area MENA contro phishing, malware e truffe digitali. Il bilancio include 201 arresti, 382 sospetti identificati, 3.867 vittime, 53 server sequestrati e oltre 5.000 account compromessi.

Cisco Talos svela UAT-8302, il gruppo APT China-nexus che colpisce i governi

UAT-8302, il gruppo APT legato alla Cina che usa un arsenale condiviso di malware contro governi e agenzie pubbliche

Cisco Talos ha identificato UAT-8302, un...

Palo Alto Networks Idira porta la sicurezza delle identità nell’era dell’AI

Palo Alto Networks presenta Idira, piattaforma di sicurezza delle identità pensata per aziende che usano AI e agenti digitali. La soluzione estende controlli dinamici e governance a identità umane, macchina e agentiche, superando i limiti del PAM tradizionale.

FlashStart 2026 rafforza la protezione DNS per aziende, PA e MSP

FlashStart rilascia la piattaforma 2026 per la cybersecurity in cloud, con nuovo backend, dashboard evoluta, API pubbliche, AI proattiva, filtro DNS e storage sovrano. La soluzione protegge 32 milioni di utenti al giorno ed è rivolta a Telco, MSP, aziende, PA e scuole.

Ransomware nel Q1 2026: meno gruppi, attacchi più pesanti secondo Check Point

Check Point rileva nel Q1 2026 un ransomware più concentrato e pericoloso: 2.122 vittime, il 71% attribuito ai primi 10 gruppi e Qilin ancora in testa. Crescono The Gentlemen e LockBit, mentre l’AI accelera gli attacchi e rende cruciale ridurre l’esposizione.

Commvault: dalla protezione dei dati alla cyber resilience degli agenti

Commvault Cloud si evolve per coprire l’intero ciclo di vita della resilienza aziendale: data discovery sui dati strutturati, governance degli accessi AI, attivazione sicura dei dati per i modelli, protezione degli agenti autonomi. A Milano, Vincenzo Granato e Domenico Iacono hanno presentato la roadmap e i nuovi annunci di prodotto.

Acronis Cyber Frame porta l’infrastruttura cloud integrata nel mondo MSP tra virtualizzazione, cyber protection e sovranità del dato

Con Cyber Frame, Acronis introduce una piattaforma HCI e IaaS progettata specificamente per MSP, cloud provider e telco che integra virtualizzazione, networking, storage, backup, disaster recovery, cybersecurity e gestione operativa in un’unica architettura pensata per aumentare controllo operativo, marginalità e rapidità di delivery dei servizi infrastrutturali.

Cisco Talos: i numeri VoIP diventano un indicatore chiave nelle truffe via email

Cisco Talos ha analizzato 1.652 numeri telefonici usati in campagne scam via email. I criminali sfruttano numeri VoIP, blocchi sequenziali e riuso tra brand diversi per spingere le vittime a chiamare falsi centri assistenza e rendere più efficaci le truffe telefoniche.

Cyberspionaggio, vecchie falle Exchange usate contro enti strategici

Una campagna di cyberspionaggio allineata alla Cina, identificata come SHADOW-EARTH-053, colpisce governi, IT contractor della difesa e trasporti. Gli attaccanti sfruttano vecchie falle Microsoft Exchange e IIS per installare web shell, rubare credenziali ed esfiltrare dati.

Yarix Y-Report 2026: AI offensiva, ransomware industrializzato e attacchi ibridi ridefiniscono il panorama della cybersecurity

Il Y-Report 2026 di Yarix fotografa un panorama delle minacce in profonda trasformazione: più attacchi, più veloci, più complessi. E l’Italia, per la prima volta, esce dalla top 5 dei Paesi più colpiti dal ransomware. Ma i numeri nascondono storie ancora più inquietanti.

Proofpoint apre a Parigi il suo Centro di Innovazione europeo per la cybersecurity nell’era degli agenti AI

Il nuovo hub europeo di Proofpoint rafforza ricerca e sviluppo nell’area EMEA e punta sulla sicurezza degli agenti AI, sulla governance dell’intelligenza artificiale e sulla protezione dei dati in ambienti sempre più automatizzati.

SentinelOne presenta Wayfinder Frontier AI Services: AI e analisti esperti per fermare le catene di exploit prima degli attacchi

La nuova offerta Wayfinder Frontier AI Services combina modelli Frontier AI, telemetria in tempo reale ed expertise offensiva e difensiva per identificare le vulnerabilità realmente sfruttabili, definire le priorità di remediation e interrompere le catene di attacco prima che vengano utilizzate dagli hacker.

Ultimate Securebox porta la cybersecurity dalla compliance alla resilienza operativa

Ultimate Securebox di Infosecbox è al centro di un progetto di cybersecurity per un’azienda manifatturiera torinese. Con IRIDESGROUP, la piattaforma integra SOC, MDR, governance e procedure NIS2 per rafforzare monitoraggio, incident response e resilienza operativa.

TrendAI e Anthropic portano Claude Opus 4.7 nella cybersecurity

TrendAI collabora con Anthropic per usare Claude Opus 4.7 nella cybersecurity. Con AESIR e Vision One, l’azienda punta a scoprire vulnerabilità reali, prioritizzare i rischi e accelerare la mitigazione prima che gli attacchi colpiscano il business.

Mastercard: pagamenti digitali sotto attacco tra frodi industriali, AI, dati rubati e nuove tecniche offensive

Mastercard fotografa un cybercrime sempre più strutturato nei pagamenti digitali: frodi industrializzate alimentate da AI, dati rubati e tecniche come card testing, skimming e identità sintetiche ridefiniscono l’intera catena dell’attacco. La difesa si sposta verso modelli predittivi e threat intelligence, con l’obiettivo di intercettare le minacce prima che si traducano in transazioni fraudolente.

Deloitte e ITS Academy Apulia Digital lanciano “Cybersecurity Expert”: formazione avanzata e sbocco occupazionale per i talenti ICT

Prende il via a Bari un percorso biennale gratuito in cybersecurity con forte integrazione azienda–formazione: 1.800 ore complessive, stage in Deloitte e concrete prospettive di assunzione tra 2026 e 2027.

CrowdStrike Project QuiltWorks: alleanza globale per chiudere il gap di sicurezza nell’era della Frontier AI

Con Project QuiltWorks, CrowdStrike riunisce system integrator e laboratori AI per affrontare l’esplosione delle vulnerabilità generate dai modelli avanzati, introducendo un approccio continuo e industrializzato alla gestione del rischio.

Phishing di nuovo in testa, ma è l’AI a cambiare il gioco: l’analisi Cisco Talos sugli attacchi del 2026

Il phishing torna primo vettore di attacco, mentre gli strumenti di intelligenza artificiale abbassano la barriera d’ingresso per i cybercriminali. Pubblica amministrazione e sanità restano i settori più colpiti, con un calo significativo degli incidenti ransomware grazie a mitigazioni più rapide.

Netskope One AI Guardrails: protezione dati e modelli AI su larga scala

Netskope amplia la partnership con Google Cloud e introduce AI Guardrails, soluzione progettata per proteggere flussi di lavoro AI generativa e agentica su larga scala. Basata su TPU e Vertex AI, consente controlli in tempo reale, protezione dei dati e conformità normativa.

Cyber resilienza, le aziende italiane investono ma restano esposte alle minacce esterne

La ricerca Zscaler evidenzia un divario tra investimenti e capacità reale di difesa: supply chain, AI e geopolitica ampliano la superficie di rischio mentre le strategie restano troppo interne.

ServiceNow completa l’acquisizione di Armis e rafforza la cybersecurity basata su AI

ServiceNow completa l’acquisizione di Armis per ampliare la visibilità sugli asset IT, OT e IoT e migliorare la gestione del cyber risk. L’integrazione con le capacità di identity intelligence consente maggiore correlazione tra identità, dispositivi e vulnerabilità, supportando modelli di sicurezza automatizzata basati su AI.

TrendAI integra i modelli Claude di Anthropic: focus su AI security e vulnerability discovery

L’accordo porta i modelli Claude nella piattaforma Trend Vision One per potenziare ricerca sulle minacce, automazione e operazioni di sicurezza AI-native lungo l’intero ciclo di vita.

Identità digitale italiana nel dark web: quanto valgono dati, account e carte rubate

Un’analisi di NordVPN mostra quanto valgono i dati personali italiani nel dark web: un’identità digitale completa può essere acquistata per circa 90 dollari. Email aziendali, social media, carte di pagamento e account crypto rappresentano asset strategici per il cybercrime globale.

Bitdefender lancia GravityZone Extended Email Security: protezione unificata email ed endpoint per fermare phishing e BEC

Bitdefender introduce GravityZone Extended Email Security, soluzione che integra sicurezza email ed endpoint in un’unica piattaforma basata su AI. L’approccio ICES combina filtraggio preventivo e monitoraggio continuo per contrastare phishing, BEC e ransomware, riducendo i tempi di rilevamento e migliorando l’efficienza operativa.

IBM Autonomous Security: difesa agentica contro le minacce dei frontier AI model

IBM introduce Autonomous Security e nuovi cybersecurity assessment per contrastare minacce generate dai frontier AI model. L’approccio multi-agent consente analisi, risposta e mitigazione automatizzata per ridurre i tempi di reazione e migliorare resilienza e governance negli ambienti enterprise.

Libraesva acquisisce Cyber Guru e lancia LibraCyber: piattaforma europea di Human Risk Management

Libraesva acquisisce Cyber Guru e lancia LibraCyber, piattaforma europea che integra sicurezza email AI-powered e formazione sulla consapevolezza per ridurre il rischio umano. Il gruppo serve oltre 3.500 clienti tramite 500 partner e punta a rafforzare la sovranità tecnologica europea.

L’AI trasforma LinkedIn in una fonte di intelligence per attacchi mirati

L’intelligenza artificiale sta industrializzando l’OSINT, consentendo di trasformare dati pubblici LinkedIn in intelligence per campagne di spear phishing personalizzate. Secondo TrendAI, la profilazione di dipendenti e dirigenti può essere completata in meno di 30 minuti, ampliando la superficie di attacco delle organizzazioni.

Infosecbox amplia ULTIMATE SECUREBOX con Endpoint Security EDR e SOC h24

Infosecbox introduce il modulo Endpoint Security con EDR monitorato h24 in ULTIMATE SECUREBOX, estendendo la protezione dall’infrastruttura di rete agli endpoint. La soluzione integra SOC continuo, vulnerability assessment, dark web monitoring e supporto alla compliance NIS2 e GDPR per le mPMI.

Dynatrace accelera la strategia AI con l’acquisizione di Bindplane

Dynatrace acquisirà Bindplane per ampliare le proprie telemetry pipeline basate su standard open e supportare observability, AI e ambienti cloud-native. L’operazione rafforza la gestione dei dati di log, metriche e transazioni, migliorando qualità delle informazioni, governance e controllo end-to-end delle piattaforme digitali.

contenuto sponsorizzato

Ridurre costi e complessità del backup VMware e Hyper-V con QNAP Hyper Data Protector

QNAP Hyper Data Protector introduce un approccio al backup VMware e Hyper-V senza licenze per VM, combinando deduplica globale, backup incrementali e recovery rapido. Tre scenari d’uso mostrano come ridurre il TCO, ottimizzare ambienti multi-site e migliorare la continuità operativa

Claude Mythos Preview accelera la cybersecurity: Anthropic guida Project Glasswing

Anthropic avvia Project Glasswing, iniziativa che coinvolge AWS, Microsoft, Google, NVIDIA, Cisco e altri leader tecnologici per rafforzare la sicurezza del software critico attraverso modelli AI avanzati. Claude Mythos Preview dimostra capacità superiori nell’individuare vulnerabilità zero-day, aprendo una nuova fase della cybersecurity basata su automazione e collaborazione industriale.

Cisco Talos 2025: AI e ransomware rendono il cybercrime più veloce e difficile da fermare

Il report Cisco Talos 2025 evidenzia un cybercrime sempre più industrializzato: ransomware strutturato, attacchi MFA in crescita del 178% e vulnerabilità sfruttate in poche ore. L’intelligenza artificiale accelera phishing, malware e automazione delle intrusioni, imponendo nuove strategie di difesa

Check Point lancia Secure AI Advisory per governance e conformità dell’intelligenza artificiale

Check Point presenta Secure AI Advisory, servizio progettato per supportare le aziende nell’adozione sicura dell’intelligenza artificiale attraverso governance, gestione dei rischi e conformità normativa integrate lungo l’intero ciclo di vita dell’AI, con allineamento a EU AI Act, GDPR e standard internazionali.

NetApp e Commvault rafforzano la cyber resilience con una piattaforma unificata per ambienti ibridi

NetApp e Commvault rafforzano l’alleanza per offrire una piattaforma integrata di cyber resilience che combina rilevamento ransomware, protezione dei dati e ripristino rapido negli ambienti ibridi.

CrowdStrike punta sull’agentic security: Charlotte AI AgentWorks ridisegna il SOC con agenti AI

Con Charlotte AI AgentWorks e Agentic SOAR, CrowdStrike introduce un ecosistema per creare e orchestrare agenti di sicurezza no-code, trasformando il SOC in un modello AI-native basato su workflow dinamici e intelligenza distribuita.

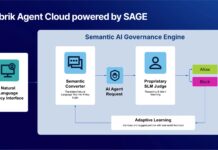

Rubrik lancia SAGE, motore semantico per governare gli agenti AI in tempo reale

Con SAGE, Rubrik introduce un motore di AI governance basato su semantica e Small Language Model proprietario, progettato per controllare in tempo reale gli agenti autonomi e superare i limiti dei sistemi legacy.

Palo Alto Networks porta la sicurezza nell’era dell’Agentic AI con Prisma AIRS 3.0

Palo Alto Networks lancia Prisma AIRS 3.0 per mettere in sicurezza l’Agentic AI: una piattaforma che garantisce visibilità, valutazione del rischio e protezione end-to-end degli agenti autonomi, dalla progettazione al runtime.

Huawei presenta le nuove reti campus AI tra fibra iFTTO, sicurezza Xinghe e Wi-Fi 8

Huawei presenta un ecosistema integrato per le reti campus che combina fibra iFTTO, Wi-Fi di nuova generazione, sicurezza Xinghe e AI distribuita, abilitando architetture intelligenti per ambienti ad alta densità di dati.

Dell rafforza sicurezza e resilienza per l’era AI e il rischio quantistico

Nuove funzionalità “quantum-ready” sui PC, AI per il ripristino e detection estesa alle piattaforme dati: Dell aggiorna la propria strategia di cybersecurity lungo tutto lo stack.

Cisco ridefinisce la sicurezza per l’AI agentica: Zero Trust, AI Defense e SOC autonomo

Alla RSA Conference 2026 Cisco presenta una nuova architettura di sicurezza per la forza lavoro agentica: identità verificata, Zero Trust esteso agli agenti, AI Defense per testare i modelli e un SOC evoluto con Splunk capace di operare alla velocità delle macchine.