Red Hat, la semplificazione della virtualizzazione

Con Enterprise Virtualization 3.0 segue la strada dell’interoperabilità. E anticipa una soluzione per la creazione e gestione di cloud ibridi.

Scacco alle minacce avanzate in 6 mosse

I CISO, interpellati da Rsa, propongono un approccio collaborativo che include la raccolta sistematica di dati sulla cyber security, la ricerca continua di potenziali nemici, lo sviluppo di nuove competenze nel team di intelligence, l'analisi, la fusione e la gestione di dati cyber-risk.

IPv6, a giugno il “lancio”

Il prossimo 6 giugno sarà il World IPv6 Launch Day. Ogni azienda potrà verificare se la propria infrastruttura supporta IPv6, il nuovo protocollo utile a moltiplicare praticamente all'infinito il numero di indirizzi IP disponibili per l'assegnazione.

Plm su iPad, nuova brand experience per Beretta

Il catalogo digitale della linea completa di accessori e di abbigliamento per caccia, tiro a volo e tempo libero è firmato Centric Software.

Autodesk ha mostrato il Bim nel cloud

Nuvola, mobile computing e soluzioni per il Building Information Modeling si combinano in un contesto coordinato.

Video nel cloud, Cisco lo fa con Videoscape

La nuova tecnologia di rete video cloud vuol consentire ai service provider di velocizzare i servizi erogati su qualsiasi tipo di schermo

Il CIO? Un amplificatore d’impresa

Da un'analisi di Gartner, condotta su oltre 2.300 CIO in tutto il mondo, emergono le nuove priorità per questi manager. I budget IT sono destinati ad aumentare dello 0,5% ma la vita non sarà facile, specie per i CIO di Europa e Stati Uniti. E i CIO vedono cambiare il loro ruolo...

System Center 2012, ecco la Release Candidate

Un'offerta ridotta a due sole edizioni: Standard e Datacenter. Un'unica soluzione che racchiude otto prodotti prima separati, utili per realizzare cloud privati.

Auto-categorizzazione, nuovo obiettivo per i record manager

OpenText presenta una soluzione di categorizzazione coerente e sicura di tutti i contenuti aziendali, e-mail e post social compresi, senza intervento dell'utente finale.

Prevenire gli incendi nei datacenter

La prevenzione gioca un ruolo fondamentale nell'evitare lo sviluppo delle fiamme all'interno del CED. L'atmosfera auto-estinguente può essere un buon inizio, accanto ad alcuni accorgimenti tecnologici come l'uso dell'azoto inertizzante.

ReFS il file system di Windows 8

Rappresenta l'evoluzione di NTFS e introdurrà l'architettura di base per la funzionalità "Storage Spaces", che consentirà di condividere lo spazio a disposizione su più macchine diverse (pool storage), in modo tale che possa essere impiegato come se si trattasse di un'unica unità di memorizzazione.

Datacenter, come prevenire gli incendi

Le tendenze in atto, il valore della prevenzione e le virtù dell'atmosfera auto-estinguente spiegate da Andrea Natale di Adt.

Gruppo Maccaferri: Sla garantiti per Sap in tempi record

L'operatività garantita da Twinergy ha permesso al direttore corporate Ict della realtà industriale, Marco Bariselli, di anticipare di sei mesi la roadmap Erp prevista.

2012, anno della trasparenza It e dell’Odbc

Per Progress Software la sicurezza e la domanda di strumenti di collaborazione e applicazioni web domineranno. Nel cloud, ovviamente.

Anche il controllo delle infrastrutture può essere virtuale

StruxureWare Central v7.0 di Schneider Electric disponibile come virtual machine.

Check Point fa sicurezza con Aws

Le aziende possono utilizzare le software blade con una virtual appliance.

Sophos procede con la protezione virtualizzata

Lo propone con l'appliance virtuale Secure Web Gateway.

Un decalogo per la sicurezza dei mobile worker

La guida in dieci punti, elaborata da AVG Technologies, è riservata ai professionisti delle piccole e medie imprese che svolgono la propria attività in mobilità. Ma anche ai sempre più numerosi lavoratori "in movimento" che utilizzano strumenti personali per accedere ai dati aziendali.

Alcuni falsi miti che i Cio devono sfatare

Per Steve Hughes, principal cloud specialist di Colt, le domande da porsi vanno oltre sicurezza, normative e conformità.

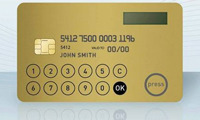

La sicurezza Smart Display di Oberthur è certificata MasterCard

Già adottata da Banca Monte Paschi Belgio, la Smart Display Card del fornitore di sicurezza possiede un display e una tastiera composta, a seconda del modello, da uno o dodici tasti ed è facilmente personalizzabile dagli istituti di credito.

Monitoraggio end-to-end in banca

Il direttore It operations di Ubi.s ha ridotto di un quarto le chiamate all’help desk e aumentato la produttività. Con Gomez.

L’Europa premia i datacenter Ibm

27 centri in 15 paesi, fra cui il nostro, premiati dalla Commissione europea sulla base del codice di condotta per i centri dati.

I falsi miti del cloud

Ce li svela Steve Hughes, principal cloud specialist di Colt, che in un recente articolo affronta le tematiche più diverse, passando attraverso sicurezza dei dati e continuità del servizio, normative e conformità.

Cisco prepara la primavera del cloud

In vista appare Iews, semplificazione dell'offerta per l'implementazione di cloud privati o ibridi.

Dietro ai big data ci deve essere un datacenter

Sta lentamente cambiando la percezione del datacenter negli It manager italiani. Si guarda più all'esterno, il cloud è digerito, ma rimane un divario su ciò che è e quello che dovrebbe essere, anche in vista dell'invasione dei dati digitali.

Più outsourcing e demand management nel 2012 dei Cio

Cost saving delle strutture, efficientamento, digitalizzazione dei processi e comunicazioni unificate le voci in agenda. Investendo in datacenter e cloud.

Da una survey del Politecnico di Milano.

Il 2012 dei CIO tra outsourcing e gestione della domanda

Una survey del Politecnico di Milano anticipa che il budget allocato alla direzione ICT mostra segni di leggera crescita rispetto al 2011. Cresce la spesa nello sviluppo dei datacenter, nel cloud, nella digitalizzazione dei processi e nella comunicazione unificata.

Windows 8, la versione finale in arrivo a ottobre

Lo conferma, anche se non proprio chiaramente, la direttrice PR del Windows Business Group di Microsoft, Janelle Poole.

Arriva il regolamento per le reti NGN

AgCom approva il provvedimento che fissa le regole per l'accesso alle reti di nuova generazione. Oggetto della delibera, in particolare, sono gli obblighi in capo a Telecom Italia per quanto riguarda sia i servizi attivi, sia quelli passivi.

Il datacenter che supporta i big data

Circa l'80% dei CIO italiani nel prossimo biennio aumenterà gli investimenti nei datacenter, specie per diminuire i tempi di fermo aziendale. Lo faranno con l'idea di fruire dei servizi, ma anche per creare le strutture.

Oracle abbassa il costo dei big data

L'appliance presentata all'OpenWorld va sul mercato a 500mila dollari.

Il disco non si incanta: la business continuity di Emi

Backup e virtualizzazione si incontrano sullo stesso spartito.

Ppm olistico per Lufthansa Cargo

La soluzione di Project and portfolio management proposta da Ca Technologies permette all'azienda tedesca di gestire risorse, finanza e portafoglio progetti.

Sette update per il patch day Microsoft

Sette le vulnerabilità definite "importanti" e una, invece, "critica". Aggiornato anche lo strumento di rimozione malware, giunto alla versione 4.4. Prossimo appuntamento con i bollettini di sicurezza Microsoft fissato per martedì 14 febbraio.

Sul Web il codice malevolo per attaccare Asp.Net

Pubblicato sul Web nelle ultime ore il codice POC (proof-of-concept) in grado di sfruttare alcune tra le falle di sicurezza (sono quattro) risolte dall'aggiornamento MS11-100 di poco meno di due settimane fa.

Datacenter virtuali con Xenesys

La società senese propone servizi agli It manager mediante le strutture di Archebit.

Il cloud realizza i sogni delle Soa

La migliore tecnologia della nostra vita? Forse sì, stando alle opinioni del Cto di Avanade, Tyson Hartman.

Il punto sulla replica dei server

Una ricerca condotta da Vanson Bourne per conto di Veeam Software sottolinea come la virtualizzazione possa trasformare la protezione dei dati. Ecco perché è necessario compiere passi in avanti sul fronte della replica del server e, in particolare, in supporto al disaster recovery

Configurazione bresciana per Acer nel mondo

Adottata in Emea e negli States, la piattaforma online di Business Create per configurare server e unità storage in autonomia guarda ora all'Asia Pacifico.

Replica del server: è il momento del cambiamento

Ora serve fare leva sulle differenze intrinseche fra macchine fisiche e virtuali. Emerge dal Virtualization Data Protection Report 2011.

Spesa It mondiale, Gartner rivede al ribasso le stime

La società ridimensiona le stime per il 2012. Tutti gli indicatori mostrano segni di rallentamento, dall'hardware al software, passando attraverso i servizi IT e le TLC. Forte l'impatto negativo della crisi nell'eurozona.

SQL injection: un’epidemia di pagine infette

Centinaia di migliaia di siti presentano i segni di un'infezione legata, evidentemente, a un attacco del tipo "SQL injection" condotto su vasta scala. Oltre un milione le pagine infettate.

L’Indiana vince le primarie dei datacenter

Come il dipartimento It dello Stato americano ha dimezzato consumi energetici e costi di gestione.

Microsoft: cento bollettini nel 2011

Individuata una lacuna in ASP.NET e, in particolare, nell'elaborazione dei dati POST inviati dall'oggetto Request.Form. I malintenzionati potrebbero sfruttare la lacuna per produrre un sovraccarico delle risorse macchina. E Microsoft corre al riparo...

WPS a rischio “brute force”

Individuata una pericolosa vulnerabilità nello standard WPS che permette, attraverso un attacco del tipo "brute force" di accedere a una rete wireless protetta utilizzando il PIN di WPS in appena due ore di tempo.

Più facile il ripristino di Windows 8

Senza utilizzare strumenti sviluppati da terze parti e senza dover riavviare il personal computer con un disco di ripristino, sarà possibile riportare rapidamente "in vita" la propria installazione di Windows 8, qualunque sia il problema riscontrato.

Rischio GSM per un bug sulle reti 2G

Lo hanno identificato gli esperti dei Security Research Labs di Berlino. Il bug potrebbe mettere a rischio le reti senza fili favorendo l'azione dei cybercriminali.

Analisi in memory: perché provarla

Questa tecnologia, che sfrutta la memoria aggiuntiva per processare i dati, è relativamente economica e migliora la vita degli utenti business, che potranno autonomamente compiere analisi e assicurarsi un supporto decisionale utile nel quotidiano.