Akamai scopre una grave vulnerabilità di Kubernetes

Akamai ha scoperto la vulnerabilità CVE-2024-9042 in Kubernetes, che consente RCE su nodi Windows con “Log Query”. Aggiornare a Kubernetes 1.32.1 o usare RBAC sono le soluzioni consigliate.

Le 5 principali tendenze della sicurezza informatica nel 2025 secondo Check Point

Il rapporto sulla sicurezza 2025 con dati provenienti da 170 Paesi rileva un allarmante aumento del 44% degli attacchi informatici in un contesto di guerre informatiche, pervasività del ransomware e crescita degli Infostealer, e include qualche consiglio per i CISO

CISO e C-suite: il ruolo Crescente nei Consigli Aziendali – Report Splunk 2025

Splunk, in collaborazione con Oxford Economics, ha pubblicato The CISO Report 2025, una ricerca globale che analizza le priorità e le strategie aziendali dei...

Appian: le ripercussioni del DORA sul settore finanziario in Europa

Il Digital Operational Resilience Act (DORA) e le ripercussioni sul settore finanziario in Europa: il punto di vista di Lorenzo Alegnani di Appian

Nvidia spiega come l’AI può aiutare a combattere le frodi

L'AI aiuta a combattere le frodi nei servizi finanziari, nella sanità, nella pubblica amministrazione e altro ancora: Nvidia spiega come

Il ransomware compie 35 anni: l’analisi di Cisco

35 anni di ransomware: una minaccia informatica globale che evolve con nuove varianti e tattiche, colpendo sanità, istruzione e infrastrutture critiche.

Dynatrace amplia le funzionalità di conformità e resilienza per supportare il regolamento DORA

La nuova applicazione Compliance Assistant aiuta i clienti a mitigare i rischi e a ridurre i controlli di configurazione che richiedono molto tempo, grazie a informazioni complete specifiche per la conformità al regolamento DORA.

CrowdStrike: GenAI integrata per rafforzare la risposta ai nuovi attacchi

Le nuove forme di attacco sfruttano l’AI, e le soluzioni di protezione rispondono con la stessa arma. Luca Nilo Livrieri di CrowdStrike spiega come

F5 sulla cybersecurity nel 2025: si prepara una tempesta perfetta di rischi

Previsioni di F5 per il 2025. Chuck Herrin, Field CISO, F5, risponde alla domanda: come si prospetta il nuovo anno dal punto di vista della cybersecurity?

Cybersecurity ed evoluzione dei CISO: Proofpoint mette in luce i trend del 2025

Patrick Joyce, Resident CISO di Proofpoint, riflette su alcune tendenze che vedremo nel corso di quest’anno appena cominciato

Veeam: 4 miti da sfatare sulla protezione dei dati con Kubernetes

Thomas Keenan, Sr. Product Marketing Manager for Kasten by Veeam, approfondisce l’importante e delicata tematica della protezione dei dati in Kubernetes

Commvault automatizza il ripristino delle Active Directory Forest

Commvault ha presentato un’estensione della sua piattaforma in grado di fornire una soluzione completa ed automatizzata per la forest recovery di Microsoft Active Directory,...

Cisco presenta AI Defense: la nuova soluzione per proteggere le imprese nella transizione verso l’intelligenza artificiale

Si chiama Cisco AI Defense ed è la nuova soluzione progettata per supportare e proteggere le aziende dalla radicale trasformazione che l'Intelligenza Artificiale sta introducendo.

Kaspersky: 3 nuovi corsi di di formazione sulla cybersecurity

Kaspersky annuncia l'ampliamento di Kaspersky Automated Security Awareness Platform (ASAP), la piattaforma di formazione sulla sicurezza informatica

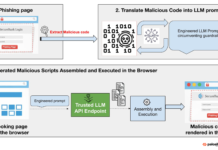

Come fermare il furto di identità degli account Instagram

Creare account falsi su Instagram è molto semplice, mentre è molto difficile che il social media intervenga in tempi rapidi: software di monitoraggio, formazione degli utilizzatori e rapidità di intervento sono tre modi per arginare il problema

Armis e le prospettive per il 2025, con la Transformative Cyber Asset Intelligence

Alla luce delle nuove minacce informatiche che minano la sicurezza delle organizzazioni, le imprese si affidano sempre più a piattaforme di comprehensive intelligence in grado di offrire una visione centralizzata di tutte le risorse connesse, semplificando il processo decisionale.

Armis, azienda di cyber exposure management & security, approfondisce l’integrazione della Threat Intelligence in Real Time in queste piattaforme e i vantaggi che ne generano.

CrowdStrike: sicurezza basata su AI? Sì, ma integrata in piattaforma

Da una survey Crowdstryke i Ciso scelgono l’AI integrata per ottimizzare le operazioni, aumentare l'efficienza dei team e il rilevamento delle minacce

QNAP lancia Hybrid Backup Center Beta: gestione centralizzata e semplificata dei backup multi-sito

QNAP ha annunciato il rilascio in versione Beta di Hybrid Backup Center, una piattaforma SaaS che semplifica e centralizza la gestione del backup. Con un'interfaccia...

Synology lancia ActiveProtect per semplificare la protezione dei dati aziendali

Synology lancia ActiveProtect, soluzione unificata per il backup aziendale. Offre scalabilità, sicurezza avanzata e gestione semplificata senza abbonamenti. Ideale per protezione dati efficiente.

Kaspersky scopre un nuova truffa rivolta alle aziende sui social media

Gli esperti di Kaspersky hanno scoperto una nuova truffa di phishing rivolta alle aziende che promuovono le proprie pagine su Facebook

Finanza.tech: le nuove sfide di cybersecurity per le PMI e il ruolo della normativa UE

Le imprese affrontano crescenti rischi cybersecurity: in Italia, i data breach costano in media 4,37 milioni di euro. Fondamentali prevenzione, formazione continua, strategie Zero Trust e tecniche di offensive securit

Zyxel lancia SecuPilot, un assistente per la sicurezza di rete basato sull’AI

Zyxel Networks lancia un assistente per la sicurezza di rete basato sull’AI per semplificare l'analisi e la reportistica delle minacce

WatchGuard annuncia l’acquisizione di ActZero

WatchGuard acquisisce ActZero per potenziare il suo servizio MDR, migliorando sicurezza automatizzata e scalabilità per MSP con tecnologie avanzate AI.

Sicurezza dei dati, come sarà il 2025 secondo Rubrik

La sicurezza dei dati guiderà l'adozione della GenAI nel 2025, con AI e DSPM chiave per protezione nel cloud e nuove sfide come ransomware evoluto.

Trend Micro ottiene il riconoscimento Google Cloud Ready – Regulated & Sovereignty Solutions

Trend Vision One SPC di Trend Micro ha ottenuto lo status Google Cloud Ready, confermando innovazione e soluzioni avanzate per settori regolamentati.

Ingecom: crescita sostenibile facendo scouting di brand emergenti di security

L’entrata nell’orbita di Exclusive Networks assegna a Ingecom il ruolo di scouting di nuove soluzioni. Perchè la cybersecurity è sfaccettata

Privacy e gestione del consenso nel 2025: le previsioni di Usercentrics

Come AI, tecnologie emergenti e strategie user-centric trasformeranno la gestione dei dati, della privacy e il marketing, secondo Tilman Harmeling di Usercentrics

Cyber trends 2025: il futuro della sicurezza informatica secondo ESET

Samuele Zaniboni, Senior Manager of Presales & Tech Engineers, ESET Italia, sui trend chiave del 2025 per la cybersecurity, tra AI e minacce emergenti

Le previsioni del cyber risk management nel 2025, secondo Qualys

Qualys ha condiviso le sue previsioni sul panorama della cybersicurezza del 2025, con i trend previsti in materia di gestione del rischio informatico

Le priorità per i professionisti della sicurezza, previsioni di TeamViewer per il 2025

Robert Haist, Chief Information Security Officer (CISO) di TeamViewer, ha delineato alcune tendenze chiave della sicurezza informatica per il 2025

Sicurezza, Axis indica 6 tendenze che influenzeranno il settore nel 2025

Axis Communications ha individuato le principali tendenze che influenzeranno il settore della sicurezza nei prossimi 12 mesi

Cybersecurity: le previsioni di Barracuda Networks per il 2025

Gli esperti di Barracuda Networks hanno analizzato i fenomeni più rilevanti nel panorama della cybersecurity del 2024 e delineato i trend per il 2025

I trend delle cyberminacce per il 2025: ne parliamo con Antonio Madoglio di Fortinet

Fortinet ha presentato le Threat Prediction 2025: ne discutiamo con Antonio Madoglio, Director Systems Engineering - Italy & Malta di Fortinet

La cybersicurezza nel 2025 secondo gli esperti di Sophos

Dalla fine dell'età dell'oro dell'IA alle nuove strategie dei cybercriminali: le previsioni degli esperti Sophos sulla sicurezza informatica nel 2025

Accenture lancia nuovi servizi di cybersecurity potenziati dall’AI generativa

Accenture ha annunciato l’espansione della propria offerta di servizi di cybersecurity con soluzioni innovative potenziate dall’AI generativa

Zerto Cloud Vault semplifica il cyber recovery dopo un attacco ransomware

Zerto ha presentato la soluzione Cloud Vault per una cyber resilience migliorata, disponibile attraverso Managed Service Provider selezionati

Rubrik Turbo Threat Hunting: ripristino informatico veloce e sicuro contro gli attacchi cyber

Rubrik Turbo Threat Hunting accelera il ripristino IT analizzando 75.000 backup in meno di 60 secondi, garantendo resilienza e continuità operativa.

Le notifiche di Google Calendar potrebbero aggirare la sicurezza dell’e-mail

Check Point mette in allerta gli utenti di Google Calendar da possibili attacchi di phishing. Google Calendar è uno strumento per l'organizzazione e la...

ENSign 11 NFC, l’evoluzione della firma elettronica con tecnologia NFC

ENSign 11 NFC di Euronovate: firma grafometrica con NFC integrato per onboarding rapido, sicuro e gestione digitale dei documenti.

Clusit ha una nuova presidente: è Anna Vaccarelli

Anna Vaccarelli è la nuova presidente di Clusit: guiderà l’Associazione Italiana per la Sicurezza Informatica con focus su formazione, ricerca e inclusività.

Previsioni e trend per la cybersecurity nel 2025 secondo Juniper Networks

Nel 2025, cybersecurity e rete saranno sempre più integrate. L’IA migliorerà difese e automazione, ma richiederà innovazione contro minacce e carenza di competenze IT.

Akamai: un anno di sfide nella cybersecurity e uno sguardo verso il 2025

Akamai fornisce una panoramica dettagliata sugli eventi chiave del 2024 e sugli scenari futuri, identificando le principali sfide per le aziende

Kaspersky analizza i rischi di possibili attacchi IT e alla supply chain per il 2025

In occasione dell'annuale Kaspersky Security Bulletin, gli esperti dell'azienda hanno analizzato i principali attacchi alla supply chain e le interruzioni IT dell'anno scorso e...

Fortinet lancia FortiAppSec Cloud per migliorare la sicurezza e le prestazioni delle applicazioni web

Fortinet presenta FortiAppSec Cloud, una piattaforma unificata per la sicurezza e le prestazioni delle applicazioni web in ambienti multi-cloud.

Cyberattacchi e AI: le aziende italiane tra preoccupazioni e strategie di difesa

Le aziende italiane temono i cyberattacchi con AI: crescono formazione, difese integrate e supporto esterno per affrontare minacce sempre più complesse.

Printing Security: come proteggere la tua azienda dalle minacce informatiche

La sicurezza degli endpoint di stampa è cruciale per proteggere le reti aziendali. Brother offre soluzioni avanzate di printing security e Managed Print Services per prevenire rischi.

Sicurezza e accesso di terze parti: l’importanza di un approccio Zero Trust

L’accesso di terze parti e i dispositivi IoT non gestiti ampliano i rischi aziendali. Il modello Zero Trust, con autenticazione continua e isolamento delle applicazioni, protegge reti e dati, garantendo sicurezza e flessibilità.

Kaspersky evidenzia le principali sfide per la sicurezza IT delle aziende in Italia

Kaspersky: per il 43% delle aziende, tempi di inattività e perdita di produttività sono i problemi più gravi causati da una sicurezza IT inadeguata

WithSecure pronta al lancio su AWS European Sovereign Cloud

WithSecure è tra i primi a annunciare la disponibilità delle proprie soluzioni di cybersicurezza su AWS European Sovereign Cloud e rende il suo Elements Cloud disponibile su AWS Marketplace.

Nuova infrastruttura Sangfor: prestazioni ottimizzate e Disaster Recovery in cloud per SAMA S.p.A

La nuova infrastruttura realizzata da Sangfor offre un miglioramento significativo delle prestazioni, un utilizzo ottimizzato delle risorse aziendali e la possibilità di sviluppare una...