Tag: Cybersecurity

Certego porta la threat intelligence italiana nel marketplace di Anomali

Certego annuncia il proprio ingresso nel Marketplace di Anomali, piattaforma per la raccolta, l’analisi e la condivisione delle minacce informatiche

Fortinet espande FortiAI all’interno della sua piattaforma Security Fabric

Fortinet consente alle organizzazioni di proteggersi dalle minacce emergenti e accelerare le operazioni di sicurezza e di rete grazie all’Agentic AI

Kaspersky Research Sandbox 3.0: più potenza con meno hardware

Kaspersky ha annunciato un importante aggiornamento per Kaspersky Research Sandbox introducendo la versione 3.0 con funzionalità avanzate

Cybersecurity: l’83% dei decision-maker IT italiani temono l’impatto della cyberwarfare

Il 66% delle aziende italiane ha subito una violazione di cybersecurity, secondo il terzo report annuale sulla guerra informatica globale di Armis

Zero Trust e cybersecurity proattiva: l’unica risposta alle minacce emergenti

Acronis spiega perché il modello Zero Trust e un approccio proattivo alla sicurezza sono la risposta più efficace alle minacce informatiche moderne

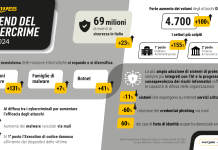

Il furto di dati sul dark web sale del 15% nel 2024, secondo l’Osservatorio Cyber di CRIF

L’Osservatorio Cyber di CRIF analizza la vulnerabilità agli attacchi informatici e le tendenze legate ai dati scambiati sul dark web e sull’open web

Come difendersi dai cyberattacchi email basati sui PDF, secondo Check Point

Secondo Check Point Research, il 68% dei cyberattacchi inizia nella casella di posta elettronica e il 22% di questi si cela nei PDF

F5: i bot prendono d’assalto i contenuti web. L’AI generativa cambia il panorama del traffico

Nuovo report degli F5 Labs: con l’ascesa dell’AI generativa, i bot accedano ad alcuni contenuti web più frequentemente rispetto agli esseri umani

contenuto sponsorizzato

Come sapere tutto sulla rete con un NDR basato sull’IA

Un NDR intelligente è cruciale per la sicurezza moderna. Un white paper analizza i vantaggi: rilevamento AI delle minacce, visibilità su dispositivi e traffico, risposta automatizzata, conformità a framework come NIST e ISO. Si può rafforzare la sicurezza anche con team ridotti

Trend Micro: più di un miliardo le organizzazioni senza autenticazione a due fattori

Trend Micro Cyber Risk Index 2025: l’Europa si distingue come regione virtuosa. Sanità e telco i settori più lenti a rimediare a una vulnerabilità

Netskope: l’AI generativa può trasformare i dipendenti in minacce interne involontarie

Nuovo report dei Netskope Threat Labs: i caricamenti di dati su applicazioni di AI generativa sono aumentati di 30 volte in un anno

VEM Sistemi: l’innovazione ha l’aroma di Essse Caffè

VEM rinnova l’infrastruttura di Essse Caffè con i propri servizi gestiiti e le tecnologie Fortinet e NetApp

Kaspersky scopre un sofisticato exploit zero-day per Chrome

Kaspersky identifica e contribuisce a correggere una vulnerabilità zero-day in Google Chrome che consentiva di aggirare la protezione del browser

SentinelOne: l’AI è ovunque, la nostra azienda è altrettanto sicura?

Anand Prakash, Senior Director, Product Management di SentinelOne, spiega perché è il momento di concentrarsi sul tema AI Sicura

Innovazione e sicurezza nel digital banking: l’esperienza di Intesa (Kyndryl)

Il 66% dei clienti bancari italiani usa canali digitali: Intesa (Kyndryl) ottimizza i processi per UniCredit e Cassa Centrale Banca

Trend Micro e Nvidia guidano il futuro della cybersecurity con gli agenti AI

Trend Micro sfrutta l'AI di Nvidia per offrire una sicurezza proattiva e potente e una prevenzione scalabile delle minacce per le applicazioni GenAI

Cyber Guru prosegue la sua espansione oltralpe con l’acquisizione della francese Mantra

I co-fondatori di Mantra si uniranno al management di Cyber Guru per guidare la crescita del Gruppo e favorire un'agevole integrazione dei team

Claroty, Amir Preminger è il nuovo Chief Technology Officer

Fondatore del Team82 ed ex VP della ricerca, Amir Preminger guiderà l’innovazione nei prodotti, nei servizi e nelle operazioni di Claroty

Fortinet trasforma FortiAnalyzer in una piattaforma SecOps chiavi in mano e AI-driven

FortiAnalyzer di Fortinet sfrutta un data lake unificato, la threat intelligence dei FortiGuard Labs e le funzionalità basate sull’intelligenza artificiale

WatchGuard presenta FireCloud Internet Access per le implementazioni SASE ibride

FireCloud Internet Access è il primo prodotto della suite FireCloud nel nuovo portafoglio SASE di WatchGuard Technologies

Kaspersky KATA 7.0: nuovo livello di protezione dagli attacchi mirati

Kaspersky ha annunciato un importante aggiornamento della soluzione Kaspersky Anti Targeted Attack, con il lancio di KATA 7.0

Kaspersky: nuova campagna malware che sfrutta DeepSeek AI per ingannare gli utenti

Kaspersky ha scoperto che i cybercriminali hanno diffuso un malware nascosto in DeepSeek AI, generando oltre 1,2 milioni di visualizzazioni su X

Kaspersky: oltre 2 milioni di carte di credito diffuse sul dark web

Secondo le analisi condotte da Kaspersky Digital Footprint Intelligence emerge che circa 2,3 milioni di carte di credito sono state diffuse sul dark web

Cisco: ecco le 6 aree fondamentali per prevenire gli attacchi informatici

Cisco Talos, la più grande organizzazione privata di intelligence per la cybersecurity, individua 6 aree fondamentali per prevenire gli attacchi informatici

CyberArk: la sicurezza delle identità è un pilastro della fiducia digitale

Claudio Neiva, Field Technology Director LATAM di CyberArk, spiega come costruire la fiducia, la chiave per un futuro digitale sicuro

Acronis Ultimate 365: protezione intuitiva e integrata per Microsoft 365, per gli MSP

La nuova soluzione Acronis Ultimate 365 permette ai partner un veloce onboarding dei clienti e di erogare i servizi per Microsoft 365 con rapidità

Cisco: garantire la sicurezza dell’intelligenza artificiale per un futuro migliore

Jeetu Patel, Executive Vice President & Chief Product Officer, Cisco, spiega come reinventare la sicurezza per l’era dell'intelligenza artificiale

L’impatto della direttiva NIS 2 sulle aziende: come rafforzare la resilienza digitale in tre step

Luciano Quartarone, CISO e DPO di Archiva Group, esplora come la direttiva NIS 2 vada a influenzare una vasta gamma di settori, ampliando il raggio d'azione

Fastweb fotografa le principali evoluzioni nel panorama della sicurezza italiana

Anche per l’anno 2024 Fastweb, oggi Fastweb + Vodafone, ha contribuito a fotografare la situazione del cyber crime in Italia attraverso il proprio SOC

Rapporto Clusit 2025, tre spunti di riflessione degli autori dello studio

Dagli autori del Rapporto Clusit 2025, tre spunti di riflessione su cybersecurity e persone, il “doppio uso” dell’AI e governance della sicurezza e dei processi

Rapporto Clusit: incidenti cyber gravi in aumento globale nel 2024, +27%

L'Italia rimane un bersaglio, subisce il 10% degli attacchi mondiali, secondo i dati del 2024 messi in evidenza dal nuovo Rapporto Clusit 2025

Avast Secure Identity, disponibile in Italia la soluzione di protezione dell’identità

Avast lancia la soluzione di protezione dell'identità Avast Secure Identity in 15 nuovi Paesi al di fuori degli USA per affrontare l'aumento di truffe e furti d'identità

Kaspersky: calo nel 2024 degli incidenti informatici gravi nel settore della PA e dello sviluppo

Secondo Kaspersky, nel 2024 la pubblica amministrazione ha registrato una diminuzione significativa del numero di incidenti gravi causati da errori umani

Exprivia: nel 2024 in Italia aumentano gli attacchi informatici, ma solo 1 su 4 va a segno

Il Report Threat Intelligence di Exprivia evidenzia l’impatto dell’AI nel cybercrime, il divario geografico e l’efficacia degli investimenti in sicurezza

Cynet: breccia nei firewall, oltre 300 aziende italiane a rischio

Oltre 300 aziende italiane potrebbero aver subito o rischiano di subire un attacco informatico a causa di firewall vulnerabili, secondo Cynet

Cisco Talos: aumentano gli attacchi alle applicazioni web

Istruzione, finanziario e sanità i settori più a rischio secondo Cisco Talos, con gli attacchi informatici alle applicazioni web in aumento di oltre il 10%

Kaspersky porta la sua ultima tecnologia di sicurezza al MWC 2025

Kaspersky parteciperà al Mobile World Congress (MWC) con il suo ecosistema di soluzioni di cybersecurity scalabili e accessibili per le aziende

Una startup italiana nella Growth Academy di Google: AI for Cybersecurity

Google ha annunciato le 16 startup selezionate per la terza edizione di Google for Startups Growth Academy: AI for Cybersecurity

DeepSeek: Wiz Research scopre un database esposto, con leak di informazioni sensibili

Un database pubblicamente accessibile appartenente a DeepSeek consentiva il pieno controllo delle operazioni del db, secondo Wiz Research

CrowdStrike: 4 propositi per la sicurezza informatica nel 2025

Come afferma CrowdStrike, l'inizio del 2025 è il momento perfetto per riflettere sulla strategia di cyber resilienza della propria organizzazione

Cybersecurity: il 2025 sarà l’anno dei gemelli digitali cattivi, secondo Trend Micro

Trend Micro svela le previsioni sulle minacce IT per quest’anno: la collaborazione tra pubblico e privato è la chiave per contrastare i cybercriminali

Sicurezza informatica: Lutech è il primo partner italiano per Cisco XDR

Il 19 febbraio, alle 10:30, presso la sede Cisco di Piazza Gae Aulenti a Milano, Lutech presenta il futuro della sicurezza informatica con Cisco XDR

Kaspersky Threat Lookup automatizza la ricerca OSINT tramite l’AI

Kaspersky Threat Lookup fornisce ora ai clienti riassunti e abstract degli elementi analizzati nella Open-Source Intelligence (OSINT)

Appian: le ripercussioni del DORA sul settore finanziario in Europa

Il Digital Operational Resilience Act (DORA) e le ripercussioni sul settore finanziario in Europa: il punto di vista di Lorenzo Alegnani di Appian

F5 sulla cybersecurity nel 2025: si prepara una tempesta perfetta di rischi

Previsioni di F5 per il 2025. Chuck Herrin, Field CISO, F5, risponde alla domanda: come si prospetta il nuovo anno dal punto di vista della cybersecurity?

Kaspersky: 3 nuovi corsi di di formazione sulla cybersecurity

Kaspersky annuncia l'ampliamento di Kaspersky Automated Security Awareness Platform (ASAP), la piattaforma di formazione sulla sicurezza informatica

Kaspersky scopre un nuova truffa rivolta alle aziende sui social media

Gli esperti di Kaspersky hanno scoperto una nuova truffa di phishing rivolta alle aziende che promuovono le proprie pagine su Facebook

Cyber trends 2025: il futuro della sicurezza informatica secondo ESET

Samuele Zaniboni, Senior Manager of Presales & Tech Engineers, ESET Italia, sui trend chiave del 2025 per la cybersecurity, tra AI e minacce emergenti

Le previsioni del cyber risk management nel 2025, secondo Qualys

Qualys ha condiviso le sue previsioni sul panorama della cybersicurezza del 2025, con i trend previsti in materia di gestione del rischio informatico

Le priorità per i professionisti della sicurezza, previsioni di TeamViewer per il 2025

Robert Haist, Chief Information Security Officer (CISO) di TeamViewer, ha delineato alcune tendenze chiave della sicurezza informatica per il 2025