Cyber Guru prosegue la sua espansione oltralpe con l’acquisizione della francese Mantra

I co-fondatori di Mantra si uniranno al management di Cyber Guru per guidare la crescita del Gruppo e favorire un'agevole integrazione dei team

Claroty, Amir Preminger è il nuovo Chief Technology Officer

Fondatore del Team82 ed ex VP della ricerca, Amir Preminger guiderà l’innovazione nei prodotti, nei servizi e nelle operazioni di Claroty

Namirial lancia Qpres, il primo servizio di conservazione qualificata certificato in Italia

Namirial rafforza il suo posizionamento globale nell'archiviazione elettronica con il nuovo servizio di conservazione qualificata

Fortinet trasforma FortiAnalyzer in una piattaforma SecOps chiavi in mano e AI-driven

FortiAnalyzer di Fortinet sfrutta un data lake unificato, la threat intelligence dei FortiGuard Labs e le funzionalità basate sull’intelligenza artificiale

WatchGuard presenta FireCloud Internet Access per le implementazioni SASE ibride

FireCloud Internet Access è il primo prodotto della suite FireCloud nel nuovo portafoglio SASE di WatchGuard Technologies

Kaspersky KATA 7.0: nuovo livello di protezione dagli attacchi mirati

Kaspersky ha annunciato un importante aggiornamento della soluzione Kaspersky Anti Targeted Attack, con il lancio di KATA 7.0

iOS 18.3.2 e macOS Sequoia 15.3.2: disponibili i nuovi aggiornamenti per iPhone, iPad e Mac

Apple ha rilasciato iOS 18.3.2, iPadOS 18.3.2 e macOS Sequoia 15.3.2, gli ultimi aggiornamenti dei sistemi operativi di iPhone, iPad e Mac

1Password ora può assegnare una posizione a un elemento, per accedervi in un luogo specifico

Una nuova funzionalità dell'app 1Password consente di assegnare luoghi specifici agli oggetti memorizzati nei propri vault

Veeam: come trovare il giusto equilibrio tra usabilità e sicurezza dei dati, nell’era dell’AI

Nuove richieste di dati, stesso dilemma: trovare il giusto equilibrio tra usabilità e sicurezza nell'era dell'AI e delle normative. L’analisi di Veeam

Kaspersky: nuova campagna malware che sfrutta DeepSeek AI per ingannare gli utenti

Kaspersky ha scoperto che i cybercriminali hanno diffuso un malware nascosto in DeepSeek AI, generando oltre 1,2 milioni di visualizzazioni su X

Armis acquisisce OTORIO e amplia le soluzioni di sicurezza per OT e CPS

Armis acquisisce OTORIO, ampliando la sicurezza OT/CPS con una soluzione on-premises per infrastrutture critiche. L'integrazione in Centrix rafforza la protezione di ambienti industriali e air-gapped, offrendo visibilità e sicurezza avanzata per settori strategici.

Barracuda nomina Peter Alexander nuovo Chief Marketing Officer

Barracuda Networks annuncia Peter Alexander come nuovo CMO. Con esperienze in Fastly, Check Point e Cisco, guiderà la strategia di crescita e marketing per rafforzare la presenza globale dell’azienda nel settore della cybersecurity.

Kaspersky: oltre 2 milioni di carte di credito diffuse sul dark web

Secondo le analisi condotte da Kaspersky Digital Footprint Intelligence emerge che circa 2,3 milioni di carte di credito sono state diffuse sul dark web

Cisco: ecco le 6 aree fondamentali per prevenire gli attacchi informatici

Cisco Talos, la più grande organizzazione privata di intelligence per la cybersecurity, individua 6 aree fondamentali per prevenire gli attacchi informatici

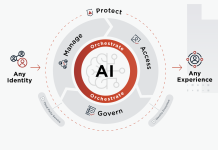

CyberArk: la sicurezza delle identità è un pilastro della fiducia digitale

Claudio Neiva, Field Technology Director LATAM di CyberArk, spiega come costruire la fiducia, la chiave per un futuro digitale sicuro

Reti 5G e AI: la mancanza di competenze è il principale rischio per la sicurezza

Uno studio Trend Micro e CTOne evidenzia i rischi delle reti 5G private dovuti alla carenza di competenze CT, nonostante l’uso diffuso dell’AI per la cybersecurity. Costi elevati, falsi positivi e conformità normativa sono le principali sfide segnalate dalle aziende.

Cybersecurity: Polizia di Stato e Aruba uniscono le forze contro i crimini informatici

Polizia di Stato e Aruba hanno firmato un accordo per migliorare la prevenzione e il contrasto ai crimini informatici. La collaborazione con il C.N.A.I.P.I.C. rafforzerà lo scambio di informazioni e la protezione delle infrastrutture critiche strategiche per il Paese.

Reti wireless vulnerabili: il report Nozomi Networks sulle minacce OT e IoT alle infrastrutture critiche

Il report di Nozomi Networks evidenzia gravi vulnerabilità nelle reti wireless: il 94% non è adeguatamente protetto, esponendo sanità, industria ed energia a rischi elevati. Il 71% delle nuove vulnerabilità OT/IoT è critico, con attacchi sempre più frequenti.

F5 ridefinisce gli Application Delivery Controller per l’era dell’AI

La visione di F5 su come gli Application Delivery Controller debbano trasformarsi per rispondere alle esigenze delle applicazioni moderne basate sull’AI

Check Point Software espande i servizi di Partner e Customer Advocacy

Check Point presenta i nuovi Partner e Customer Advocacy Services per migliorare la collaborazione nella sicurezza informatica. Con accesso diretto agli esperti, supporto strategico e modelli di coinvolgimento proattivo, aiuta aziende e partner a ottimizzare le strategie di cybersecurity.

Bludis e Ping Identity: una partnership strategica per la leadership nella gestione delle identità digitali in Italia

Bludis e Ping Identity siglano una partnership strategica per distribuire soluzioni IAM di livello enterprise in Italia. L'accordo migliora la protezione delle identità digitali, supporta l’architettura Zero Trust e garantisce conformità normativa, riducendo rischi e costi operativi.

Zscaler: il divario tra fiducia e realtà nella resilienza informatica aziendale

Zscaler evidenzia un divario tra fiducia e preparazione alla cybersecurity: il 63% delle aziende italiane si ritiene resiliente, ma molte non aggiornano le strategie. La prevenzione prevale sulla risposta, rendendo essenziale un approccio zero trust per la sicurezza IT.

Fortinet supporta Andrea Bocelli Foundation nell’empowerment dei giovani

Fortinet supporta la missione “Empowering people and communities” di Andrea Bocelli Foundation (ABF) per un apprendimento digitale sicuro

Cybersecurity in Italia a 2,48 miliardi di euro: mercato in crescita del 15%

Il mercato della cybersecurity in Italia cresce del 15%, toccando 2,48 miliardi di euro, ma il rischio informatico accelera. Il 73% delle grandi imprese ha subito un attacco nel 2024, evidenziando la necessità di maggiori investimenti e strategie proattive.

Proton: i dati di milioni di utenti consegnati dalle big tech alle autorità statunitensi

Una nuova analisi di Proton mostra che il numero di account utente con dati consegnati al governo USA da Google, Apple e Meta è aumentato di oltre il 600%

Trend Micro lancia Cybertron: intelligenza articiale per la sicurezza proattiva

Cybertron di Trend Micro è il primo LLM per la cybersecurity che combina AI avanzata e intelligence globale per prevenire attacchi, ridurre i rischi e ottimizzare la gestione della sicurezza. Integrato in Trend Vision One, garantisce protezione proattiva su ogni superficie di attacco.

CrowdStrike Global Threat Report 2025: escalation di cyber minacce, AI e attacchi senza malware

La principale fonte del settore per l’intelligence sulle minacce rivela un aumento del 442% del “vishing” (voice fishing), con un incremento degli attacchi di ingegneria sociale potenziati dalla Intelligenza Artificiale Generativa;

cresce il rischio di minacce interne legate alla Corea del Nord

Acronis Ultimate 365: protezione intuitiva e integrata per Microsoft 365, per gli MSP

La nuova soluzione Acronis Ultimate 365 permette ai partner un veloce onboarding dei clienti e di erogare i servizi per Microsoft 365 con rapidità

Cisco: garantire la sicurezza dell’intelligenza artificiale per un futuro migliore

Jeetu Patel, Executive Vice President & Chief Product Officer, Cisco, spiega come reinventare la sicurezza per l’era dell'intelligenza artificiale

L’impatto della direttiva NIS 2 sulle aziende: come rafforzare la resilienza digitale in tre step

Luciano Quartarone, CISO e DPO di Archiva Group, esplora come la direttiva NIS 2 vada a influenzare una vasta gamma di settori, ampliando il raggio d'azione

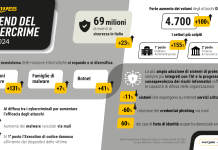

Fastweb fotografa le principali evoluzioni nel panorama della sicurezza italiana

Anche per l’anno 2024 Fastweb, oggi Fastweb + Vodafone, ha contribuito a fotografare la situazione del cyber crime in Italia attraverso il proprio SOC

Rapporto Clusit 2025, tre spunti di riflessione degli autori dello studio

Dagli autori del Rapporto Clusit 2025, tre spunti di riflessione su cybersecurity e persone, il “doppio uso” dell’AI e governance della sicurezza e dei processi

CyberArk aiuta a modernizzare la gestione di identità e accessi per i dispositivi Linux

CyberArk annuncia Identity Bridge, una funzionalità di sicurezza dell’identità degli endpoint per ridurre identità e privilegi sulle macchine Linux

Rapporto Clusit: incidenti cyber gravi in aumento globale nel 2024, +27%

L'Italia rimane un bersaglio, subisce il 10% degli attacchi mondiali, secondo i dati del 2024 messi in evidenza dal nuovo Rapporto Clusit 2025

Avast Secure Identity, disponibile in Italia la soluzione di protezione dell’identità

Avast lancia la soluzione di protezione dell'identità Avast Secure Identity in 15 nuovi Paesi al di fuori degli USA per affrontare l'aumento di truffe e furti d'identità

Zscaler lancia Asset Exposure Management: nuova soluzione per la gestione dei rischi IT

Zscaler lancia Asset Exposure Management, soluzione CAASM che ottimizza l'inventario delle risorse IT, identifica vulnerabilità e riduce i rischi. Basata su Zscaler Data Fabric for Security, migliora la sicurezza aziendale con dati aggregati e gestione automatizzata.

Dynatrace e Gruppo Hera: osservabilità avanzata per servizi IT più efficienti e affidabili

La multiutility sfrutta le funzionalità della piattaforma di osservabilità per garantire qualità

e continuità dei servizi essenziali destinati ai clienti

Tra i propri clienti, Dynatrace oggi...

Sangfor Omni-Command: l’XDR intelligente con AI e Security GPT per una difesa informatica avanzata

Sangfor Omni-Command è l’XDR innovativo che integra AI, Security GPT e tecnologie avanzate per proteggere le aziende dalle minacce informatiche. Con rilevamento rapido, riduzione dei falsi positivi e costi operativi ottimizzati, offre una difesa efficace e automatizzata.

Kaspersky: calo nel 2024 degli incidenti informatici gravi nel settore della PA e dello sviluppo

Secondo Kaspersky, nel 2024 la pubblica amministrazione ha registrato una diminuzione significativa del numero di incidenti gravi causati da errori umani

Exprivia: nel 2024 in Italia aumentano gli attacchi informatici, ma solo 1 su 4 va a segno

Il Report Threat Intelligence di Exprivia evidenzia l’impatto dell’AI nel cybercrime, il divario geografico e l’efficacia degli investimenti in sicurezza

Fermare gli attacchi al cloud: così Check Point Software traina la sicurezza

Check Point CloudGuard offre protezione basata su AI, semplificando la gestione del cloud e garantendo la sicurezza di workload, applicazioni e dati

Veeam semplifica il disaster recovery per Microsoft Hyper-V attraverso l’orchestrazione

L’integrazione dell'orchestrazione per Hyper-V in Veeam Data Platform Premium amplia la portabilità dei dati, offrendo una migrazione pianificata end-to-end

La modernizzazione al tempo dell’intelligenza artificiale: un affare da 19,9 trilioni di dollari

Kyndryl: “Siamo alle soglie di una nuova era in cui il potenziale dell’intelligenza artificiale ridefinirà profondamente ogni aspetto della nostra realtà”

Sovereign cloud: il mercato cresce, ma le definizioni restano incerte

Una nuova ricerca sullo stato del sovereign cloud in Europa di Broadcom esplora le crescenti opportunità per i fornitori di servizi cloud europei

Root Judge, il nuovo LLM allo stato dell’arte per rilevare le allucinazioni e valutare le applicazioni AI

Root Signals annuncia il rilascio di Root Judge, un LLM innovativo per i modelli di valutazione affidabili, personalizzabili e distribuibili localmente

Cynet: breccia nei firewall, oltre 300 aziende italiane a rischio

Oltre 300 aziende italiane potrebbero aver subito o rischiano di subire un attacco informatico a causa di firewall vulnerabili, secondo Cynet

Le 4 sfide per raggiungere una piena conformità al regolamento DORA

Il DORA è ora in vigore, imponendo alle aziende finanziarie e ai fornitori ICT di rafforzare sicurezza informatica e resilienza operativa. La gestione del rischio proattiva e l’osservabilità end-to-end diventano essenziali per garantire continuità e conformità.

Veeam ottimizza il disaster recovery e la migrazione per Hyper-V

Veeam estende il supporto di Recovery Orchestrator a Microsoft Hyper-V, semplificando disaster recovery e migrazione tra hypervisor. La soluzione, parte di Veeam Data Platform Premium, migliora sicurezza, automazione e continuità operativa per le aziende.

Fortinet presenta innovazioni in ambito Sovereign SASE al MWC 2025

Fortinet lancia Sovereign SASE a MWC 2025, permettendo ai service provider di offrire un servizio SASE privato con controllo e sicurezza avanzati. La soluzione assicura conformità normativa, protezione dei dati in ambienti multi-cloud e gestione locale del traffico.

Cisco Talos: aumentano gli attacchi alle applicazioni web

Istruzione, finanziario e sanità i settori più a rischio secondo Cisco Talos, con gli attacchi informatici alle applicazioni web in aumento di oltre il 10%