Sicurezza su Android e Mac: parlano GData e F-Secure

Le due società analizzano gli incrementi delle minacce registrate lo scorso anno e attese nei prossimi mesi su piattaforme differenti da Windows.

Intelligence della sicurezza in sei passi

Rsa ha chiesto a un panel di professionisti di indicare gli elementi strategici per combattere le minacce avanzate.

Scacco alle minacce avanzate in 6 mosse

I CISO, interpellati da Rsa, propongono un approccio collaborativo che include la raccolta sistematica di dati sulla cyber security, la ricerca continua di potenziali nemici, lo sviluppo di nuove competenze nel team di intelligence, l'analisi, la fusione e la gestione di dati cyber-risk.

Il cloud Endpoint di Panda nel listino di Avangate

L'intenzione espressa dal distributore milanese è di proiettare i propri rivenditori qualificati nella nuova frontiera della sicurezza basata sulla nuvola.

2012, anno della trasparenza It e dell’Odbc

Per Progress Software la sicurezza e la domanda di strumenti di collaborazione e applicazioni web domineranno. Nel cloud, ovviamente.

Check Point fa sicurezza con Aws

Le aziende possono utilizzare le software blade con una virtual appliance.

Sophos procede con la protezione virtualizzata

Lo propone con l'appliance virtuale Secure Web Gateway.

Un decalogo per la sicurezza dei mobile worker

La guida in dieci punti, elaborata da AVG Technologies, è riservata ai professionisti delle piccole e medie imprese che svolgono la propria attività in mobilità. Ma anche ai sempre più numerosi lavoratori "in movimento" che utilizzano strumenti personali per accedere ai dati aziendali.

Alcuni falsi miti che i Cio devono sfatare

Per Steve Hughes, principal cloud specialist di Colt, le domande da porsi vanno oltre sicurezza, normative e conformità.

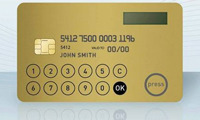

La sicurezza Smart Display di Oberthur è certificata MasterCard

Già adottata da Banca Monte Paschi Belgio, la Smart Display Card del fornitore di sicurezza possiede un display e una tastiera composta, a seconda del modello, da uno o dodici tasti ed è facilmente personalizzabile dagli istituti di credito.

Da Kaspersky due Webinar per la sicurezza It nelle Pmi. E non solo

Condotti in collaborazione con Idc, i due seminari online sono previsti per i prossimi 18 e 19 gennaio e pensati per responsabili dell'It, decision marker, tecnici e top manager aziendali.

I falsi miti del cloud

Ce li svela Steve Hughes, principal cloud specialist di Colt, che in un recente articolo affronta le tematiche più diverse, passando attraverso sicurezza dei dati e continuità del servizio, normative e conformità.

Tra smartphone e pc: da Avg le dieci regole per la sicurezza di chi è in viaggio

Il decalogo intitolato "The Common Sense Guide to Working on the Move" contiene i utili suggerimenti per i professionisti delle piccole e medie imprese che, sempre di più, svolgono la propria attività in mobilità.

Sette bollettini nel primo Patch Day dell’anno

Il "patch day" Microsoft di gennaio porta con sé sei bollettini classificati come "importanti" e uno solo classificato come "critico".

Sette update per il patch day Microsoft

Sette le vulnerabilità definite "importanti" e una, invece, "critica". Aggiornato anche lo strumento di rimozione malware, giunto alla versione 4.4. Prossimo appuntamento con i bollettini di sicurezza Microsoft fissato per martedì 14 febbraio.

Sul Web il codice malevolo per attaccare Asp.Net

Pubblicato sul Web nelle ultime ore il codice POC (proof-of-concept) in grado di sfruttare alcune tra le falle di sicurezza (sono quattro) risolte dall'aggiornamento MS11-100 di poco meno di due settimane fa.

Sql Injection: è epidemia

Secondo gli esperti, le pagine web affette dal problema sarebbero oltre un milione e sarebbero concentrate su server installati in Olanda, Francia, Regno Unito, Germania, Russia, Danimarca, Giappone e Cina.

SQL injection: un’epidemia di pagine infette

Centinaia di migliaia di siti presentano i segni di un'infezione legata, evidentemente, a un attacco del tipo "SQL injection" condotto su vasta scala. Oltre un milione le pagine infettate.

WPS a rischio “brute force”

Individuata una pericolosa vulnerabilità nello standard WPS che permette, attraverso un attacco del tipo "brute force" di accedere a una rete wireless protetta utilizzando il PIN di WPS in appena due ore di tempo.

Microsoft chiude il 2011 a quota 100 patch

Un rilascio out of band per sanare una vulnerabilità utilizzabile per causare sovraccarico delle risorse macchina.

Rischio GSM per un bug sulle reti 2G

Lo hanno identificato gli esperti dei Security Research Labs di Berlino. Il bug potrebbe mettere a rischio le reti senza fili favorendo l'azione dei cybercriminali.

Reti Gsm a rischio?

Esperti dei Security Research Labs di Berlino identificano un bug sulle reti 2G, che potrebbe facilitare l'azione del cybercrime.

Android, ancora problemi

Pare sia possibile installare una backdoor sui telefoni Android senza che venga mostrata all'utente alcuna richiesta di autorizzazione e senza sfruttare vulnerabilità di sicurezza...

Smartphone e tablet in azienda? Sì, ma con alcune regole…

Permettere a dipendenti e consulenti di accedere alla rete aziendale con i propri dispositivi personali richiede un'attenta analisi dei flussi di lavoro, degli aspetti di sicurezza, gestione e virtualizzazione.

La consumerizzazione dell’IT e i suoi problemi

Il divario tra azienda e IT si sta allargando perché i dipendenti vorrebbero

utilizzare nel proprio lavoro le stesse tecnologie che usano nella vita personale.

Così, le aziende sono costrette a mettere in campo best practice di sicurezza "al di là" del firewall.

Le nuove minacce? Da codici QR, botnet e scialbot

Rodolfo Falcone, country manager di Check Point Software, stila la lista delle tematiche di sicurezza per il prossimo anno. I CSO dovranno preoccuparsi soprattutto degli attacchi di social engineering, scialbot, botnet e codici QR.

Falcone: attenzione a botnet, codici Qr, Ipv6 e social engineering

Il country manager di Check Point Software stila la lista delle tematiche di sicurezza per il prossimo anno. È lunga.

Sicurezza a rischio per apps e virtualizzazione

In previsione per il prossimo anno attacchi sempre più sofisticati, che sfruttano la passione diffusa (anche in azienda) per i social network. Le piattaforme virtuali sono mal difendibili e le apps un fronte aperto.

App, giovanilismo e virtualizzazione i rischi per la sicurezza nel 2012

Trend Micro prevede attacchi più sofisticati. Le piattaforme virtuali sono mal difendibili e le app un fronte aperto. E la via adolescenziale al social network comprime il concetto di privacy.

Aggiornamento forzoso per Internet Explorer

Microsoft ha deciso di implementare, a partire da gennaio, un aggiornamento forzoso delle release più vecchie del browser web.

Sicurezza russa per i partner di netWork

Con già a listino Norman, il distributore fiorentino porta in Italia l'Home Security Suite e l'Enterprise Security Suite di Doctor Web per un'offerta che i rivenditori potranno indirizzare all'utenza consumer e alle grandi imprese, di Tlc in primis.

Grandi aziende, arriva il cloud di Fastweb

Pubblico e privato, si chiama FastCloud e si basa su personalizzazione, gestione e sicurezza.

Passo a passo sulla strada verso il cloud

Ci sono alcuni aspetti fondamentali che le imprese devono prendere attentamente in esame prima di intraprendere il percorso di migrazione verso le tecnologie "nuvola". Con un occhio di riguardo soprattutto alla sicurezza. Parola di Verizon.

Google elimina 22 applicazioni fraudolente

Eliminate dall'Android Store 22 applicazioni truffaldine, sviluppate per sottrarre denaro a incauti o inconsapevoli utenti. E Microsoft ne approfitta.

99 patch chiudono l’anno di Microsoft

Nel Patch Day di dicembre, rilasciati 14 bollettini di sicurezza: tre sono indicati come "critici" mentre ai restanti è assegnato un livello di criticità aggregato pari ad "importante".

Microsoft: elimineremo le applicazioni insicure da Windows Store

Continuano a trapelare informazioni sulle caratteristiche del prossimo Windows Store di Windows. Microsoft sembra che potrebbe riservarsi la facoltà di rimuovere quelle applicazioni che potrebbero rappresentare una minaccia per la sicurezza degli utenti.

Digital signage al plasma nei musei del Vaticano

La tecnologia Panasonic utilizzata per creare e gestire le esperienze digitali dei visitatori e controllare da un'unica postazione la sicurezza di corridoi e gallerie.

Value Added Distributor, la prima volta di Microsoft

Un'estensione della collaborazione con J.Soft-Computer Gross rende l'azienda di Empoli il primo Vad dell'ecosistema italiano. Focus su Virtualizzazione, Unified Communication e Sicurezza.

Il Pc è più al sicuro se si naviga con Chrome

Questa è la conclusione cui sono giunti gli esperti della società Accuvant, che hanno messo a confronto i tre browser più diffusi per evidenziare punti di forza e debolezza a proposito dell’argomento sicurezza.

Microsoft pensa a introdurre il suo kill switch

Come già annunciato da Apple e applicato da Google, anche Microsoft potrebbe riservarsi la facoltà di rimuovere quelle applicazioni che potrebbero rappresentare una minaccia per la sicurezza degli utenti.

Il punto sulla sicurezza online, oggi e nel 2012

Cresce la vulnerabilità dei social media, lo testimonia l'ultimo, recentissimo, attacco a Facebook, e aumentano i malware pensati per attaccare le piattaforme mobile. Ecco perché nel 2012 la spesa per la gestione dei rischi arriverà a cubare il 15% degli investimenti IT totali.

Ipv6 e privacy: l’Europa che guarda avanti

Due Commissarie indicano la strada da percorrere senza se e senza ma.

Proteggere gli endpoint valutando le patch in modo integrato

Lo fa Sophos Endpoint 10, anche filtrando il Web e usando la cifratura.

In cantiere come in ufficio: sul cloud i gestionali Str

Disponibili in modalità "as a service" i moduli Cpm e Bpm, il software thinkproject! e gli applicativi eXcellent Computi e Sicurezza contenuti nella piattaforma Vision per la gestione condivisa di progetti, dati, disegni e documenti accessibili da Web.

La sicurezza di HTML 5

HTML 5 è da molti visto come il “sostituto” di Adobe Flash in grado di migliorare l’efficienza con la quale vengono caricati e presentati file audio, video e grafica. Tuttavia, gli esperti di sicurezza hanno “settacciato” la tecnologia e scoperto che potrebbe creare problemi alle aziende.

Con Vipre 5.0, Gfi snellisce l’antivirus

L’utilizzo di un nuovo e unico engine ha permesso di limitare l’utilizzo di risorse e ha reso più veloce e semplice l’installazione. Tra le altre novità, la rimozione del software incompatibile e l’impiego di un database integrato.

Trend Micro: una cyber nation per diffondere la sicurezza

La società entra nell'International Cyber Security Protection Alliance, che mira a rafforzare la collaborazione transnazionale sulle tematiche di sicurezza.

Trend Micro sconta al 50% Titanium Security 2012

Fino al 31 dicembre i rivenditori che si rivolgeranno a Computer Gross, Esprinet o Ingram Micro acquistando almeno tre prodotti della suite di sicurezza potranno beneficiare del maxi sconto previsto sul prezzo di listino.

La sicurezza delle Google Apps

Il white paper in italiano illustra i metodi utilizzati per garantire la sicurezza dei prodotti Google Apps per la messaggistica e la collaborazione.

Dati sensibili in ambienti virtuali: crittografia prima scelta di sicurezza

Emerge da una ricerca europea di SafeNet. Ma username e password non tramontano: usati da due aziende su tre.