Dal foglio nel vassoio alla memoria del dispositivo, passando per la rete, sono tanti i punti che uniscono stampante e sicurezza. Conoscerli aiuta a capire dove e come intervenire.

Per il semplice fatto di essere connessa a una rete aziendale, anche una comune stampante può rivelarsi un punto debole per la difesa di un’infrastruttura IT. Spesso sottovalutato proprio per la maggiore attenzione sugli aspetti materiali di un documento, in realtà il binomio tra stampa e sicurezza va affrontato sotto due punti di vista, distinti e correlati.

Da una parte, l’aspetto fisico di una stampa, con tutte le implicazioni legate e chi lancia il processo, cosa invia e soprattutto come e quando entra in possesso del documento elaborato. Dall’altra, il percorso del file PC alla periferica e la sua gestione una volta concluso il processo.

Si tratta di concetti all’apparenza scontati, dietro ai quali, in realtà si nascondono pericoli potenzialmente importanti per la tutela dei dati aziendali.

Serve quindi prima di tutto analizzare i dettagli della situazione e poi capire come sia possibile intervenire. In pratica, evitare di cadere nell’errore abbastanza comune di non considerare la stampante allo stesso livello di importanza degli altri componenti IT quando si definisce una strategia di security.

L’utente al centro della sicurezza

Nella gestione del documento, è importante anche il ruolo dell’utente. Dalla consapevolezza nella necessità di rispettare alcune regole di base, fino alla disponibilità nell’assecondare le policy di sicurezza e alla segnalazione di eventuali malfunzionamenti.

Da questo punto di vista i rischi maggiori sono legati al furto fisico dei dati. Dal file lasciato aperto sul monitor per andare a recuperare la stampa al multifunzione condiviso in un altro locale, fino ai fogli abbandonati nel vassoio di raccolta a processo terminato e alla portata di chiunque sia nei paraggi.

Su questo fronte, tuttavia, i rischi ormai si possono considerare ampiamente sotto controllo. In fase di acquisto di una nuova fornitura di stampante multifunzione, difficile infatti pensare a un responsabile IT, o degli acquisti, indifferente alla necessità di alcune funzionalità imprescindibili per combinare stampa e sicurezza, oltre alle caratteristiche tecniche intrinseche, vale a dire velocità, risoluzione e opzioni varie.

Appare infatti praticamente scontata la presenza di un sistema per l’autorizzazione delle stampe. I tempi in cui tra il comando Stampa e l’uscita materiale del foglio passavano alcuni minuti per l’attesa della gestione della coda e dell’elaborazione sono da considerarsi alle spalle.

Oggi, l’avvio della procedura meccanica deve essere conseguenza di un’autenticazione. Sia attraverso PIN o password sia utilizzando il badge, la produzione dovrebbe partire solo nel momento in cui il richiedente si trova materialmente davanti alla periferica ed è in grado di curare di persona l’intero processo.

Di conseguenza, il software di gestione deve permettere di impostare anche una sorta di timeout. Nel caso in cui un lavoro affidato a una stampante non venga rivendicato entro una certa scadenza, deve essere annullato.

Se per l’utente distratto, o richiamato altrove da un’urgenza, può essere al massimo una scocciatura, per la sicurezza del sistema IT aziendale è invece una misura importante.

Non solo per il pericolo di vedere cadere nelle mani sbagliate fogli con informazioni riservate, ma anche perché in questo modo ci si inizia ad addentrare nell’aspetto meno evidente della security collegata ai processi di stampa. Quello potenzialmente più pericoloso, anche solo perché meno percepibile agli occhi dell’utente finale: il furto di dati.

Quando le connessioni sono pericolose

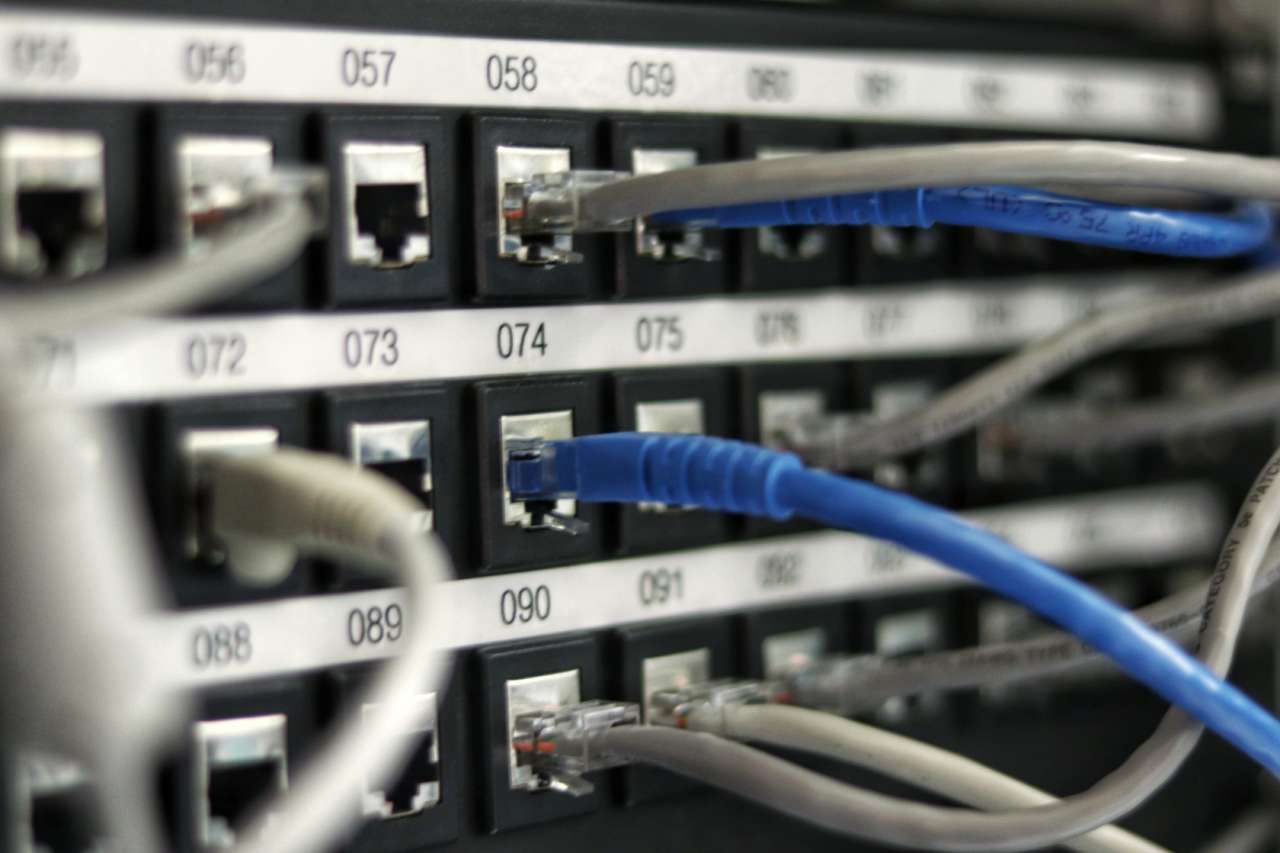

Per definizione, i dati inviati a una stampante viaggiano in una rete. Dando per scontata anche la presenza di una connessione esterna dello stesso network, nel momento stesso di invio del comando di fatto si espongono informazioni al rischio di attacchi, esattamente come ogni altra informazione aziendale. Combinando questa situazione con le possibili opzioni di connessione, rete fissa, Wi-Fi, mobile, diventa più facile intuire il livello di rischio raggiunto da uno scenario attuale.

Ogni possibilità di connessione e ogni dispositivo connesso si trasformano infatti in potenziali punti vulnerabili. Nel momento in cui una stampante multifunzione è munita di disco fisso interno e lo spool di stampa viene trasferito dal PC utente alla postazione di output, la varietà e la quantità di informazioni contenute nella stampante stessa per un hacker diventano obiettivo di valore.

In questa fase serve un approccio meno automatico. Non si tratta cioè solo di scegliere e attivare funzionalità integrate nel multifunzione. È necessario invece studiare una strategia di IT security dedicata e al tempo stesso integrata con l’intera infrastruttura.

Il percorso per coniugare stampante e sicurezza

Per combinare stampa e sicurezza, importante quindi partire da una fase di analisi. Prima di tutto, un censimento della situazione attuale, per capire quanti dispositivi sono presenti in azienda, dove sono collocati, da chi e come vengono usati e soprattutto come sono collegati alla rete aziendale.

Quindi, esaminare anche i flussi di lavoro, per individuare le reali necessità e capire meglio come organizzare i multifunzione, sia per agevolare l’accesso agli utenti sia per ottimizzare i processi. Importante scoprire come e dove siano memorizzati i file. Al PC e alla stampante, oggi si aggiungono le più delicate opzioni di un server dedicato, del cloud e soprattutto dei dispositivi mobile.

Ogni documento deve essere tracciato dal momento di esecuzione del comando fino all’effettiva produzione del foglio. Se possibile, cercando di capire anche la destinazione del documento una volta stampato. Più sono le informazioni di partenza, più saranno efficaci le relative misure di sicurezza.

Per esempio, può rivelarsi utile impostare orari sia per l’invio dei lavori sia per l’operatività del multifunzione, in modo da evitare di lasciare operazioni in sospeso troppo a lungo. La ragione di fondo è limitare il più possibile la permanenza di dati su una periferica o all’interno di aree temporanee della rete. Per questo, torna utile considerare la possibilità di funzioni di Digital shredding, letteralmente la triturazione digitale dei dati. Qualcosa oltre la semplice cancellazione dalla memoria o dal disco fisso interno, con la rimozione fisica a livello hardware dello spazio occupato.

Anche quando si arriva alla stampa nei tempi stabiliti, è possibile intervenire con nuovi accorgimenti. Password, Pin e badge sono solo sistemi di sicurezza di primo livello. Oggi si può andare oltre, per esempio con lettori di impronte digitali. Alle spalle però, è necessario costruire qualcosa di altrettanto evoluto.

Quando si parla di informazioni in movimento su una rete dati e relativa sicurezza, il discorso arriva inevitabilmente alla cifratura. All’interno dei confini di una LAN, i criteri possono essere allineati alle altre informazioni. Se per questioni di costi e prestazioni, a livello di infrastruttura la crittografia può essere selettiva sulla base dell’importanza delle informazioni, nel discorso devono rientrare anche i processi di stampa.

Difficile invece prescindere dalla necessità di una cifratura indiscriminata quando i processi sono lanciati da dispositivi collegati in modalità wireless o attraverso reti pubbliche. Se in contesti come il finance o la sanità requisiti simili sono all’ordine del giorno, non è escluso sia utile applicarli anche alla propria infrastruttura.

Per quanto possa apparire delicata la gestione dei processi di stampa dopo un’analisi del genere, la buona notizia è come invece possa diventare relativamente facile adottare le relative contromisure. Grazie anche alla spinta del GDPR, oggi la componente gestionale della stampante multifunzione è entrata a pieno titolo negli elementi di valutazione in fase di acquisto, al pari delle caratteristiche tecniche.

L’affidabilità di un prodotto, quindi, è frutto di una valutazione più ampia. Non si tratta di guardare solo a tecnologia di stampa, velocità o qualità massima.

Sullo stesso livello vanno valutati i sistemi di sicurezza fisica integrati e soprattutto il software di gestione e come questo si possa integrare nella propria infrastruttura. Deve cioè diventare oggetto delle policy di sicurezza al pari di qualsiasi altra risorsa aziendale.