Di recente è emersa una nuova tendenza nel mondo del ransomware: la crittografia intermittente, ovvero la cifratura parziale dei file targettizzati. Sono numerosi i gruppi ransomware, come BlackCat e Play, che hanno adottato questo approccio, anche se imperfetto.

Crittografia intermittente: Cosa? Perché? Chi?

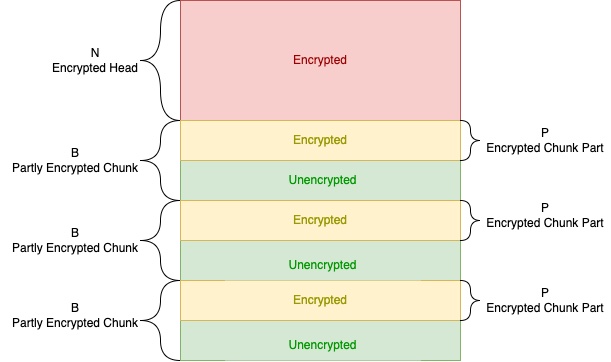

La crittografia intermittente si verifica quando il ransomware rinuncia a cifrare l’intero file e si limita a una sola parte di esso, spesso blocchi di dimensioni fisse o il suo inizio. Perché optare per questa tecnica? I motivi sono svariati, secondo Ari Novick, CyberArk Labs

Il più ovvio è la velocità. Poiché i file vengono crittografati solo parzialmente, il ransomware è in grado di colpire più documenti in meno tempo. Ciò significa che, anche se il ransomware viene bloccato prima di completare l’operazione, avrà cifrato un più elevato numero di file, con un impatto più significativo e maggiori probabilità che abbia danneggiato file critici.

La velocità di crittografia può essere utilizzata come elemento di vendita. I fornitori di ransomware possono ’proporre’ un metodo di cifratura più rapido per convincere gli affiliati a scegliere loro rispetto ad altri. Inoltre, per identificare il ransomware alcune soluzioni di sicurezza utilizzano nella propria euristica la quantità di contenuto scritto su disco da un processo. E poiché la crittografia intermittente ‘scrive di meno’ la possibilità che il ransomware inneschi questi rilevamenti è inferiore.

Diversi gruppi di ransomware hanno adottato la crittografia intermittente. Complessivamente, le vittime sono centinaia (in base ai numeri riportati nei rispettivi siti di leak) e appartengono a diverse organizzazioni, tra cui banche, università e ospedali. Il gruppo di ransomware più importante è sicuramente BlackCat (alias ALPHV), considerato da molti il più sofisticato sul mercato. Il malware presenta una serie di funzionalità che giustificano questa affermazione, ad esempio:

- Il gruppo è stato uno dei primi a scrivere malware in Rust (insieme ad altri malware di rilievo come FickerStealer).

- Per decifrare la configurazione del malware è necessario un input specifico, che funge da tecnica anti-analisi, impedendo sia l’analisi dinamica automatizzata nelle tecnologie di sandboxing come Cuckoo Sandbox, sia quella statica automatizzata come l’estrazione della configurazione.

- La crittografia intermittente è di per sé una funzionalità che rende il malware rilevante. Tuttavia, il gruppo si spinge oltre con modalità di cifratura altamente configurabili che stabiliscono quali parti di ogni file crittografare.

Per contrastare questa tecnica, i CyberArk Labs hanno sviluppato White Phoenix, uno script Python che può automatizzare il processo di ripristino, sfruttando il fatto che i file non sono interamente crittografati.

È stato scelto il termine “bianco” per contrastare i numerosi gruppi di ransomware che usano la parola “nero” nei loro nomi, come BlackCat, BlackByte e Lockbit Black e “Phoenix” – fenice – perché speriamo che questo strumento aiuti a “far rinascere” (come una fenice) le aziende dopo aver subito un attacco ransomware.

White Phoenix supporta PDF, documenti di Microsoft Office e file zip e altri formati, come file video e audio. Spesso pensiamo che gli attori delle minacce sfruttino i bug software per eseguire attività dannose, come ottenere accesso non autorizzato alle reti o scalare i privilegi. Il malware in definitiva è un software scritto da persone e, proprio come i bug sfruttati dagli attori delle minacce, anche noi possiamo trarre vantaggio da quelli del malware.

La crittografia intermittente inizia a offuscare il confine tra la corruzione dei file e la loro effettiva inutilizzabilità e probabilmente si è rivelata un errore. Così come esistono molti strumenti che aiutano a ripristinare i dati dai file danneggiati, ci sono strumenti per recuperare i dati dai file sottoposti a cifratura intermittente.