Lo smart working ha aperto ancora di più le porte al BYOD (Bring Your Own Device) in azienda e all’utilizzo di soluzioni di workgroup basate su cloud come la G Suite ponendo, tra le altre cose, anche una questione di sicurezza, dei dati trattati e degli stessi dispositivi.

Interessante allora è andare a vedere come gli esperti di Google individuano le attività chiave che gli amministratori IT possono utilizzare nella G Suite per mettere in sicurezza le loro aziende quando utilizzano l’approccio BYOD.

Come osservano Brad Meador, Senior Product Manager di Google Cloud ed Emre Kanlikilicer, Engineering Manager di Google Cloud, queste azioni sono sei.

Il loro ragionamento prende le mosse dal fatto che i dispositivi BYOD possono differire notevolmente in un’organizzazione, con una gamma di versioni del sistema operativo, modalità hardware, versioni di patch e altro, quindi è impossibile fare affidamento su un approccio unico per la gestione dei dispositivi.

La G Suite consente dunque di mettere in atto sei azioni che abilitano la sicurezza le informazioni aziendali quando sono utilizzate tramite dispositivi di proprietà degli utenti.

Utilizzando il modello di sicurezza zero-trust, le funzionalità di G Suite lavorano insieme per mantenere i dati protetti e l’organizzazione al sicuro su tutti i dispositivi, siano essi di proprietà dell’azienda o BYOD.

Uno: gestione degli endoint

Con la gestione degli endpoint della G Suite gli amministratori IT possono supportare una varietà di dispositivi mobili e desktop applicando misure come versioni minime del software e bloccando i dispositivi jailbroken o rooted, in molti casi senza richiedere diritti di dispositivo completi per la privacy dei dipendenti.

Quando si tratta di gestire i dispositivi mobili la G Suite abilita la gestione dei dispositivi mobili di base e avanzata.

Con la gestione di base i dispositivi BYOD sono protetti con funzionalità di sicurezza di base senza attriti da parte dell’utente finale. Gli amministratori possono applicare un passcode, ottenere un inventario del dispositivo, cancellare i dati degli account Google da remoto e persino installare in remoto applicazioni sui dispositivi Android.

Con la gestione avanzata dei dispositivi mobili gli amministratori possono applicare più controlli dei criteri sui dispositivi BYOD e gli utenti Android possono mantenere i propri dati personali privati e separati dai dati di lavoro con i profili di lavoro Android. Puoi anche consentire e gestire le app di lavoro sui dispositivi iOS e Android.

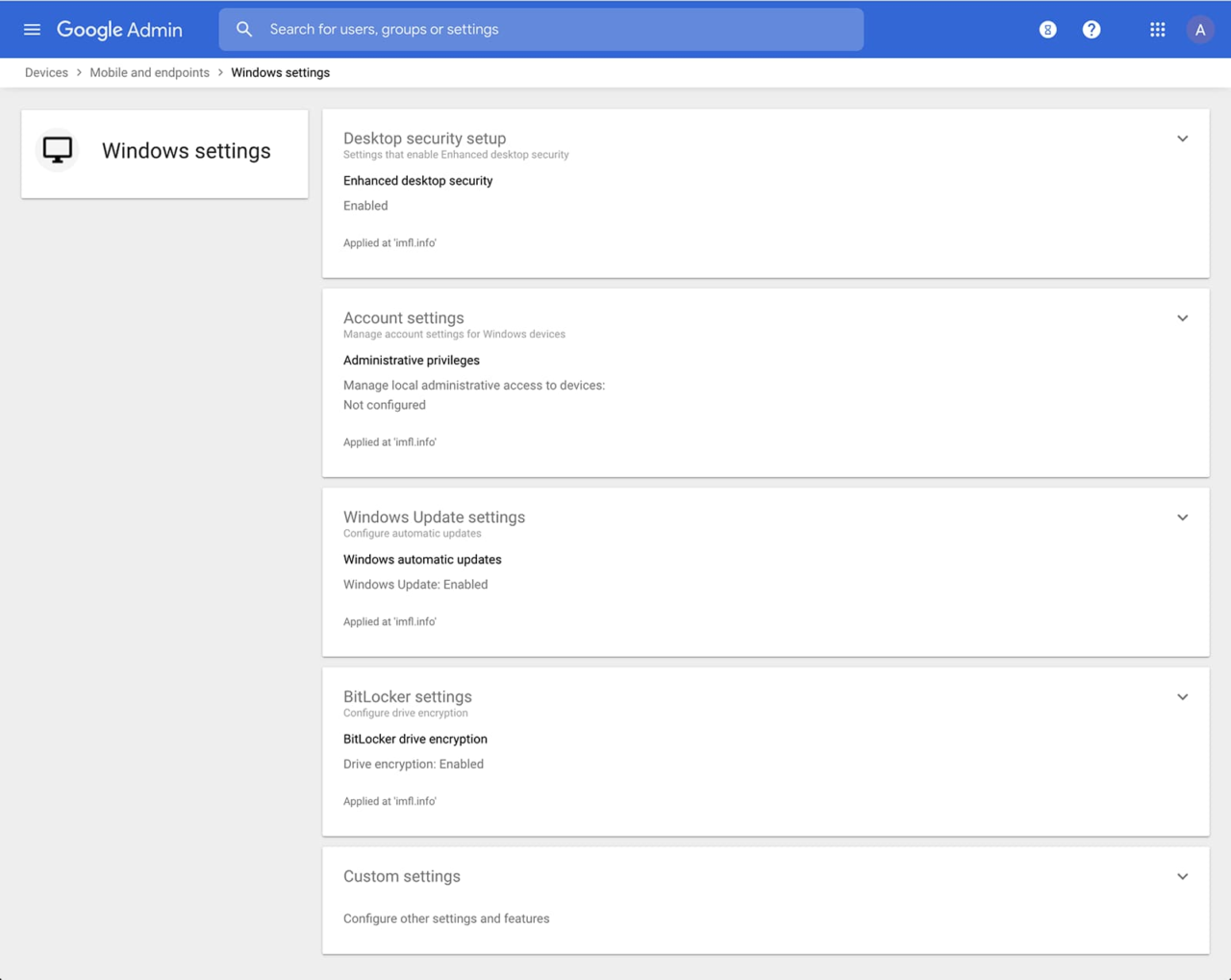

Gli amministratori possono anche gestire e proteggere i dispositivi desktop con una gestione fondamentale dei dispositivi e una sicurezza desktop avanzata per Windows . Con la gestione fondamentale dei dispositivi, quando un utente accede alla G Suite tramite browser su un dispositivo Windows, Mac, Chrome o Linux, quel dispositivo verrà automaticamente registrato con la gestione degli endpoint. Questo fornisce un livello base di sicurezza a ogni dispositivo desktop che accede ai dati di G Suite. Con la sicurezza desktop avanzata per Windows, gli amministratori possono gestire e proteggere i dispositivi Windows 10 tramite la console di amministrazione.

Due: accesso sensibile al contesto

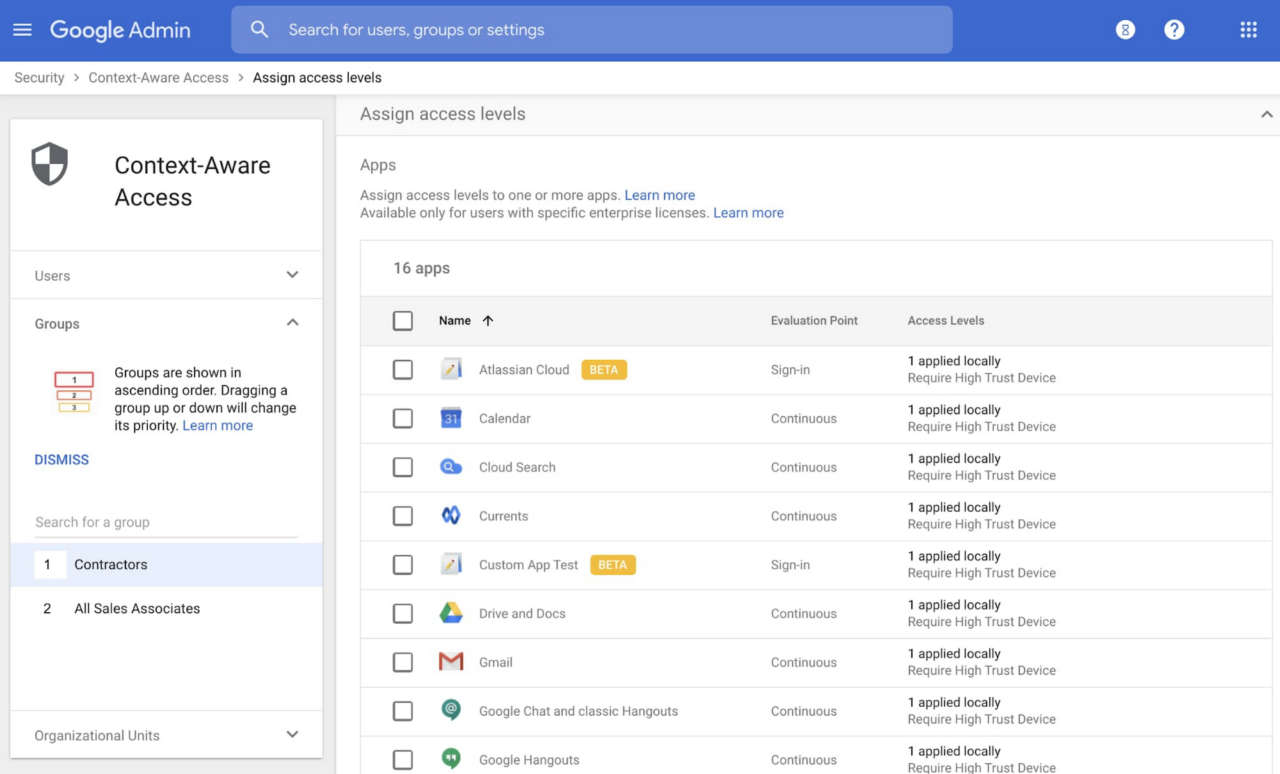

L’accesso context aware, sensibile al contesto, offre protezione dall’accesso indesiderato ai servizi G Suite senza la necessità di avere una VPN e consente agli amministratori di impostare diversi livelli di accesso in base all’identità dell’utente e al contesto della richiesta, tenendo conto di fattori quali il paese, stato di sicurezza del dispositivo e indirizzo IP della richiesta.

Ad esempio si può richiedere ai dispositivi BYOD che accedono a G Suite di soddisfare i requisiti di crittografia e password o impedire a terzi di accedere a G Suite dai Chromebook gestiti dall’azienda.

Tre: controllo della app

Brad Meador ed Emre Kanlikilicer sottilineano che è importante proteggere tutti i dispositivi della tua organizzazione, aziendali o BYOD, da app dannose che tentano di accedere ai dati aziendali.

Utilizzando il controllo dell’accesso alle app gli amministratori possono adottare misure per impedire a queste app di indurre gli utenti a concedere erroneamente l’accesso ai dati aziendali.

Con questa funzione, gli amministratori possono scegliere a quali app di terze parti è consentito accedere ai dati di G Suite degli utenti attendendo, limitando o bloccando esplicitamente l’accesso per le app.

Quattro: verifica dell’identità in due step

Con la verifica in due passaggi (two step) gli amministratori possono ridurre il rischio di accesso non autorizzato chiedendo agli utenti un’ulteriore prova dell’identità al momento dell’accesso.

La G Suite ha un programma di protezione avanzata, per gli utenti a rischio di attacchi mirati, che applica un insieme specifico di criteri per gli utenti registrati, inclusa l’applicazione delle chiavi di sicurezza, il blocco dell’accesso alle app non affidabili e la scansione avanzata per le minacce e-mail

Se si sceglie di non utilizzare i token di sicurezza esistono altre opzioni per applicare la verifica in due passaggi sui dispositivi BYOD.

Per Android e iOS, si possono utilizzare le opzioni di richiesta di Google, Google Authenticator , messaggio di testo o telefonata per un secondo passaggio di verifica.

Cinque: Data Loss Prevention

Una delle massime priorità degli amministratori IT è di mantenere le informazioni interne al sicuro e protette.

Per la G Suite sono stati sviuluppati criteri didata loss prevention (DLP) per proteggere le informazioni sensibili in Drive, Documenti, Fogli, Presentazioni e Gmail da perdita, uso improprio o accesso da parte di utenti non autorizzati.

Con la G Suite DLP gli amministratori possono scegliere quali tipi di dati sono sensibili e esattamente come proteggerli. I controlli consentono un rilevamento di un’ampia varietà di tipi di informazioni comuni e gli amministratori possono integrarli con rilevatori di contenuti personalizzati per soddisfare le esigenze della propria organizzazione.

Si possono anche classificare automaticamente i file in Drive utilizzando le regole DLP per classificare i dati in base ai livelli di sensibilità. DLP funziona su tutti i dispositivi della tua organizzazione, inclusi quelli BYOD, poiché la protezione è a livello di dati e applicazioni.

Oltre a DLP si può utilizzare DXP per dispositivi iOS per limitare il copia/incolla dei dati di G Suite ad altri account, personali o meno. DXP per iOS può anche limitare la capacità degli utenti di trascinare e rilasciare file da app specifiche all’interno del proprio account G Suite. Allo stesso modo, puoi utilizzare la gestione degli endpoint di Google per configurare i dispositivi Android in modo da impedire la condivisione dei dati tra i profili personali e di lavoro.

Sei: la cassaforte dei dati

Per supportare le esigenze di conservazione Vault consente ai dati aziendali archiviati in G Suite e ai quali accedono i dispositivi BYOD di essere disponibili per tutte le tue esigenze di governance delle informazioni.

Indipendentemente dal proprietario del dispositivo, i dati archiviati in Gmail, Drive, Chat, Gruppi, Voice e Meet sono accessibili a Vault.