In base a un’analisi di Barracuda, i dati XDR (Extended Detection and Response) mostrano che fra giugno e settembre le principali minacce sono state login di Microsoft 365 da nazioni sospette (corrispondenti al 40% degli attacchi) e, a seguire, comunicazioni dalla rete verso noti indirizzi IP pericolosi (15%) e tentativi di autenticazione utente brute force (10%).

Il volume, la natura e l’intensità delle cyber minacce rivolte alle organizzazioni varia nel tempo, riflettendo i mutevoli comportamenti degli hacker, ma anche il miglioramento delle metodologie di sicurezza e il perfezionamento dell’intelligence, sottolinea Barracuda. Comprendere queste tendenze può aiutare le aziende a prevedere meglio gli attacchi e a preparare le proprie difese.

Il più recente insight sulle minacce derivato dalla piattaforma avanzata di XDR e dal Security Operations Centre 24/7 di Barracuda mostra ciò che è accaduto in termini di volume e gravità delle minacce nel 2022, in particolare nei mesi estivi.

I dati provengono dai clienti e dai partner MSP (Managed Service Provider) che si affidano a Barracuda XDR per rilevare, analizzare e rispondere alle attività sospette o alle minacce.

Le minacce rilevate nel 2022 da Barracuda

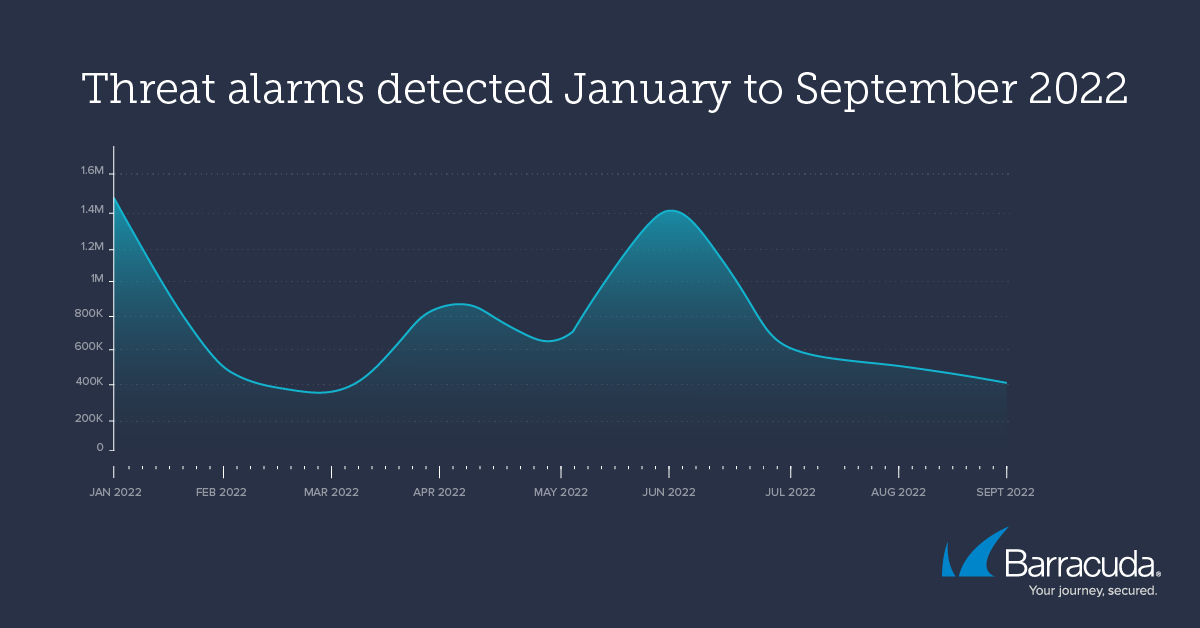

A gennaio del 2022 il numero degli allarmi rilevati dalla piattaforma XDR ha raggiunto un picco di 1,4 milioni prima di crollare bruscamente di quasi tre quarti (71,4%). Analogamente, c’è stato un secondo picco di 1,4 milioni a giugno, seguito da un simile ma più graduale declino fra luglio e agosto.

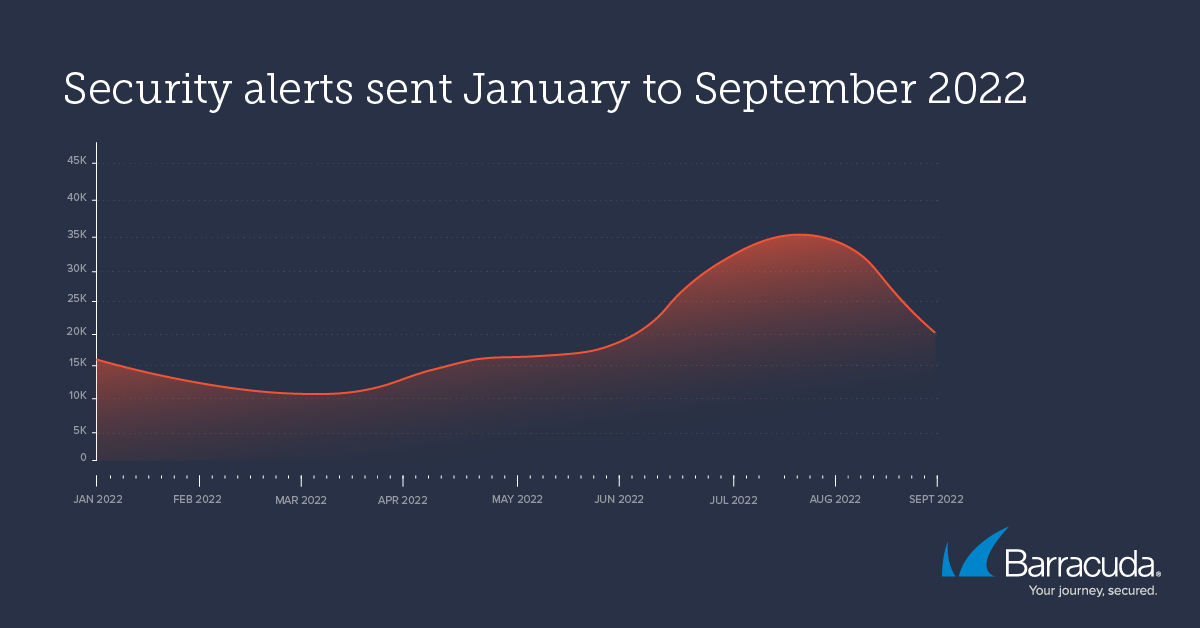

Se si guarda a quanti degli allarmi hanno innescato un alert di sicurezza per il cliente in seguito a un’accurata analisi degli esperti di minacce di Barracuda, il quadro è molto diverso, spiega l’azienda.

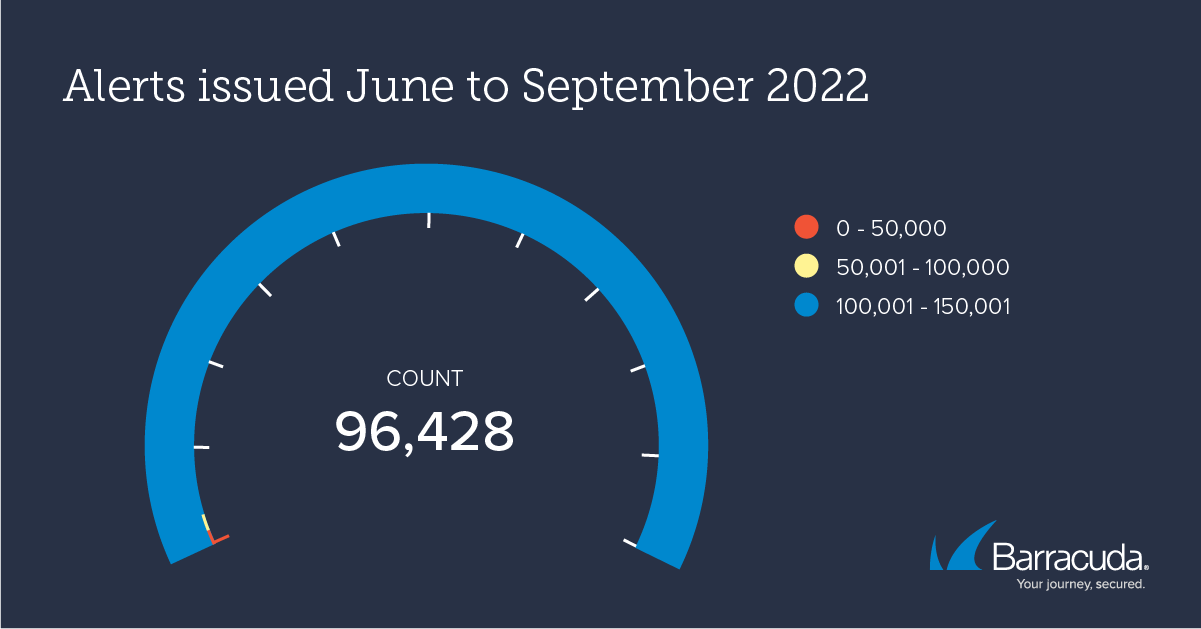

A gennaio, solo l’1,25% degli allarmi, cioè 1 su 80 (17.500), è stato abbastanza serio da giustificare un’allerta di sicurezza per il cliente. Ma spostandosi al periodo compreso tra giugno e settembre, il tasso sale a 1 su 5 (96.428).

Sui 476.994 allarmi analizzati dagli esperti di Barracuda tra giugno e settembre, 96.428 (il 20%) sono stati abbastanza seri perché il cliente fosse avvisato del potenziale pericolo e spinto a intraprendere un’azione correttiva.

Le tre minacce più rilevate nel periodo giugno-settembre

3. Login di Microsoft 365 (riusciti) da nazioni sospette – classificati come “rischio elevato”

Questo tipo di attacco ha rappresentato il 40% dei casi totali nel periodo di 90 giorni tra l’inizio di giugno e la fine di settembre, ha dichiarato Barracuda. Le nazioni che in automatico segnalano un alert di sicurezza includono Russia, Cina, Iran e Nigeria.

Una riuscita violazione di un account Microsoft 365 è particolarmente rischiosa perché l’intruso potenzialmente ha accesso a tutti gli asset connessi e integrati che la vittima conserva nella piattaforma. Fra le altre cose, gli analisti cercano tracce di login a un unico account effettuati da diversi Paesi, per esempio un accesso dal Regno Unito seguito un’ora dopo da un accesso dalla Russia o dalla Cina. Solo il 5% di questi allarmi si è rivelato un “falso positivo”.

Le minacce di “rischio elevato” sono eventi attuabili che hanno il potenziale di causare un danno grave nell’ambiente del cliente, e che richiedono un’azione immediata.

3. Comunicazioni su un indirizzo IP noto alla Threat Intelligence – “rischio medio”

Questo tipo di attacco, corrispondente al 15% dei casi totali del periodo, comprende tutti i tentativi di comunicazione malevola da un dispositivo interno alla rete verso un sito web, o server di comando e controllo noto, eccetera.

Un rischio “medio” esige una mitigazione ma solitamente, come evento in sé, non comporta un impatto sostanziale.

3. Tentativi brute force di autenticazione utente – rischio “medio”

Corrispondenti al 10% dei casi totali, si tratta di attacchi automatizzati che cercano di bucare le difese di un’azienda semplicemente inserendo il maggior numero possibile di combinazioni di username e password.

Cosa significano questi dati

I cyber attacchi colpiscono quando, più probabilmente, nelle aziende e all’interno dei team di sicurezza scarseggiano le risorse, per esempio nei fine settimana, di notte o durante i periodi di vacanza, come in estate, sottolinea Barracuda.

I dati dell’XDR riflettono tutto questo, afferma l’azienda, mostrando chiaramente che, nonostante una generale riduzione del volume di minacce, nei mesi estivi una quota molto maggiore di attacchi rilevati si posizionava su un livello di rischio alto.

Vale la pena tenerlo a mente per le prossime vacanze, suggerisce Barracuda.

Gli esperti di Barracuda raccomandano ai team di IT security di rafforzare misure di sicurezza essenziali, come:

- Abilitare l’autenticazione multifattore (MFA) in tutti i sistemi e applicazioni.

- Garantire che tutti i sistemi critici abbiano un backup.

- Implementare una solida soluzione di sicurezza che includa la protezione dell’email e l’Endpoint Detection and Response (EDR).

- Avere visibilità sull’intera infrastruttura IT.

- Dotarsi di un Security Operations Center (SOC) continuativo (24×7), o internamente all’azienda o tramite un fornitore di servizi di fiducia, per il monitoraggio, il rilevamento e la risposta alle cyber minacce.

I dati – sottolinea l’azienda – si basano sui rilevamenti di Barracuda XDR, una piattaforma per la visibilità, il rilevamento e la risposta estesi, supportato da un Security Operations Center (SOC) 24×7 che fornisce ai clienti servizi continuativi di scoperta, analisi, risposta e mitigazione degli incidenti, basati sia sull’opera dell’uomo sia sull’AI. Barracuda XDR è attualmente disponibile per gli MSP.