Google ha condiviso con utenti e creator il fatto che, dalla fine del 2019, il suo Threat Analysis Group ha contrastato campagne di phishing che prendono di mira gli YouTuber con il malware Cookie Theft.

Il Threat Analysis Group di Google è un team che investiga sui cyber-player coinvolti in campagne di disinformazione, hacking sostenuti da governi e abusi per scopi finanziari.

I player dietro questa campagna, che Google attribuisce a un gruppo di hacker reclutati in un forum di lingua russa, attirano il loro obiettivo con false opportunità di collaborazione – tipicamente una demo di software antivirus, VPN, player musicali, fotoritocco o giochi online –, dirottano il suo canale, quindi lo vendono al miglior offerente o lo usano per trasmettere truffe di criptovaluta.

In collaborazione con i team di YouTube, Gmail, Trust & Safety, CyberCrime Investigation Group e Safe Browsing, le protezioni del Threat Analysis Group hanno diminuito il volume delle email di phishing correlate su Gmail del 99,6% da maggio 2021.

Il Threat Analysis Group ha bloccato 1,6 milioni di messaggi ai target, visualizzato circa 62mila avvisi di pagine di phishing di Safe Browsing, bloccato più di duemila file e ripristinato con successo circa 4mila account.

Con l’aumento degli sforzi di rilevamento, il team di Google ha poi osservato che gli aggressori si sono spostati da Gmail ad altri provider di posta elettronica (soprattutto email.cz, seznam.cz, post.cz e aol.com).

Inoltre, per proteggere i suoi utenti, Google ha riferito tali attività all’FBI per ulteriori indagini.

La tecnica utilizzata dai cyber-attacker è il Cookie Theft, noto anche come “pass-the-cookie attack“. Si tratta di una tecnica di session hijacking che consente l’accesso agli user account con i cookie di sessione memorizzati nel browser.

Sebbene la tecnica sia conosciuta da decenni, la sua ricomparsa come un rischio di sicurezza superiore – ha sottolineato Google – potrebbe essere dovuta al fatto che una più ampia adozione dell’autenticazione a più fattori (MFA) rende più difficile mettere in atto abusi, e ciò sposta l’attenzione dei cyber-attacker verso tattiche di ingegneria sociale.

Molti creator di YouTube forniscono un indirizzo email sul loro canale, per generare opportunità di business. In questo caso, i cyber-attacker hanno inviato email aziendali falsificate spacciandosi per un’impresa esistente che richiedeva una collaborazione per una pubblicità video.

Il phishing in genere inizia con una email personalizzata che presenta l’azienda e i suoi prodotti. Una volta che l’obiettivo ha accettato l’accordo, una pagina di destinazione del malware mascherata da un URL di download del software è stata inviata via email o PDF su Google Drive, e in alcuni casi documenti di Google contenenti i link di phishing.

Google ha reso noto che sono stati identificati circa 15.000 account di player di questo attacco, la maggior parte dei quali sono stati creati appositamente per questa campagna.

I cyber-attacker hanno registrato vari domini associati a società contraffatte e hanno costruito più siti web per la consegna del malware. Ad oggi, il Threat Analysis Group di Google ha identificato almeno 1.011 domini creati esclusivamente per questo scopo.

Alcuni dei siti web impersonavano siti di software legittimi, come Luminar, Cisco VPN, giochi su Steam, e alcuni sono stati generati utilizzando template online. Durante la pandemia, Google ha anche scoperto aggressori che si spacciavano per fornitori di notizie con un “Covid19 news software”.

Una volta che il target dell’attacco esegue il software falso, viene eseguito un malware che ruba i cookie del browser dalla macchina della vittima e li carica sui server di comando e controllo dei cyber-criminali. In tal modo mettendo in atto l’hijacking del canale YouTube.

Un gran numero di canali dirottati sono stati ribattezzati per il live-streaming della truffa delle criptovalute. Il nome del canale, l’immagine del profilo e il contenuto sono stati tutti sostituiti con il marchio delle criptovalute, per impersonare grandi aziende tecnologiche o di scambio di criptovalute. L’aggressore trasmetteva video in live-streaming promettendo omaggi in criptovaluta in cambio di un contributo iniziale.

Sui mercati di account-trading, i canali dirottati andavano da 3 a 4.000 dollari, a seconda del numero di abbonati.

Come difendersi dagli attacchi ai canali YouTube

Google lavora costantemente per migliorare i suoi metodi di rilevamento e investe in nuovi strumenti e funzionalità che identificano e bloccano automaticamente le minacce come questa.

Tra questi miglioramenti ci sono ad esempio le regole euristiche aggiuntive per rilevare e bloccare le email di phishing e social engineering, il furto di cookie e i livestream delle cripto-truffe.

Safe Browsing sta ulteriormente rilevando e bloccando le pagine di destinazione del malware e i download. YouTube ha rafforzato i workflow per il trasferimento dei canali: ha rilevato e recuperato automaticamente oltre il 99% dei canali dirottati.

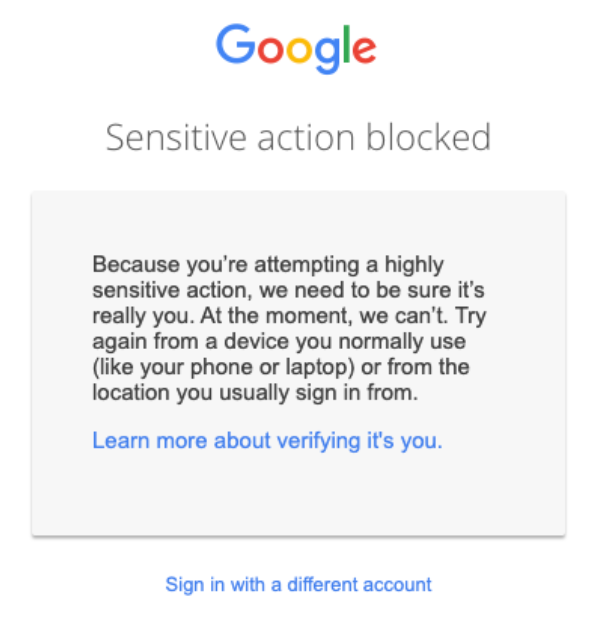

Account Security ha rafforzato i flussi di lavoro di autenticazione per bloccare e notificare all’utente le potenziali azioni sensibili.

È però anche importante – ha messo in evidenza Google – che gli utenti rimangano consapevoli di questi tipi di minacce e intraprendano azioni appropriate per proteggersi ulteriormente.

A questo proposito, il Threat Analysis Group di Google ha fornito alcuni suggerimenti.

Il primo è quello di prendere sul serio gli avvisi di Safe Browsing. Per evitare che il malware inneschi i rilevamenti dell’antivirus, i player delle minacce usano metodi di social engineering sugli utenti per far loro disattivare o ignorare gli avvisi.

Inoltre, prima di eseguire il software, occorre eseguire la scansione dei virus utilizzando un antivirus o uno strumento online come VirusTotal, per verificare la legittimità del file.

Abilitare la modalità Enhanced Safe Browsing Protection nel proprio browser Chrome, una funzione che aumenta gli avvisi su pagine web e file potenzialmente sospetti.

Fare attenzione agli archivi criptati che spesso bypassano le scansioni di rilevamento antivirus, aumentando il rischio di eseguire file dannosi.

Proteggere il proprio account con l’autenticazione a più fattori, che fornisce un ulteriore livello di sicurezza in caso di furto della password.

A partire dal 1° novembre, i creator di YouTube che monetizzano devono attivare la verifica 2-Step sull’account Google utilizzato, per accedere a YouTube Studio o YouTube Studio Content Manager.

Infine, Google invita a consultare la pagina di supporto su come evitare e segnalare le email di phishing.