Secondo una nuova ricerca pubblicata da Claroty – società specializzata in sistemi cyber-fisici (CPS) per ambienti industriali, sanitari e commerciali –, le vulnerabilità che impattano su dispositivi IoT sono aumentate del 57% nella prima metà del 2022 rispetto ai sei mesi precedenti.

Lo “State of XIoT Security Report: 1H 2022” ha rilevato che, nello stesso arco di tempo, sono aumentate del 69% anche le autosegnalazioni dei produttori, diventando per la prima volta dei reporter più prolifici dei gruppi di ricerca indipendenti.

Inoltre, sono aumentate del 79% le vulnerabilità del firmware completamente o parzialmente corrette, un notevole miglioramento date le relative sfide nell’applicazione di patch al firmware, rispetto alle vulnerabilità del software.

Il report redatto da Team82, il gruppo di ricerca di Claroty, è un esame approfondito e un’analisi delle vulnerabilità che incidono sull’Extended Internet of Things (XIoT), una vasta rete di sistemi cyber-fisici, che comprende tecnologia operativa e sistemi di controllo industriale (OT/ICS), Internet of Medical Things (IoMT), sistemi di gestione degli edifici e IoT aziendale.

Il set di dati rilevati include sia le vulnerabilità scoperte da Team82 che da fonti aperte affidabili, tra cui il National Vulnerability Database (NVD), l’Industrial Control Systems Cyber Emergency Response Team (ICS-CERT), CERT@VDE, MITRE e i fornitori di automazione industriale Schneider Electric e Siemens.

Amir Preminger, vice president of research di Claroty, ha affermato: “Dopo decenni di connessione a Internet, i sistemi cyber-fisici stanno avendo un impatto diretto sulle nostre esperienze di vita nel mondo reale, inclusi il cibo che mangiamo, l’acqua che beviamo, gli ascensori che prendiamo e le cure mediche che riceviamo.

Abbiamo condotto questa ricerca per fornire ai decision maker all’interno di questi settori critici un’istantanea completa del panorama della vulnerabilità XIoT, consentendo loro di valutare, definire le priorità e affrontare correttamente i rischi per i sistemi mission-critical alla base della sicurezza pubblica, della salute dei pazienti, delle reti intelligenti, dei servizi pubblici e molti altri ancora”.

Risultati chiave del report

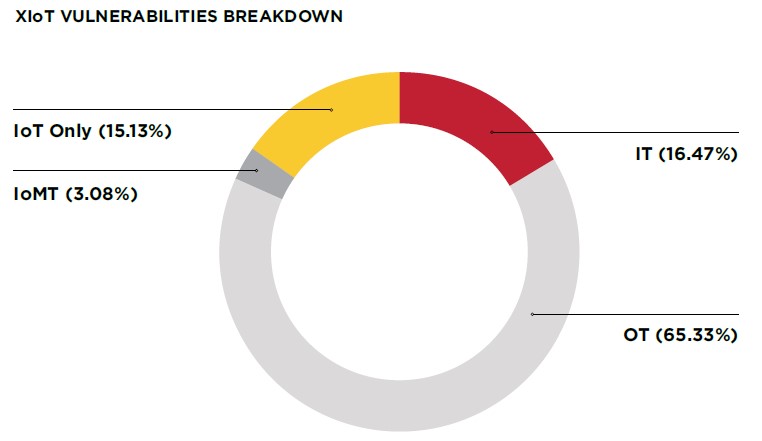

- Dispositivi IoT: il 15% delle vulnerabilità sono state riscontrate nei dispositivi IoT, un aumento significativo rispetto al 9% rilevato dall’ultimo report di Team82, relativo al secondo semestre 2021. Inoltre, per la prima volta, la combinazione di vulnerabilità IoT e IoMT (18,2%) ha superato le vulnerabilità IT (16,5%). Questo indica una maggiore consapevolezza da parte dei fornitori e dei ricercatori nel dover proteggere i dispositivi collegati, in quanto possono essere un gateway per una più profonda penetrazione della rete.

- Autosegnalazioni dei produttori: per la prima volta, le autosegnalazioni dei produttori (29%) hanno superato quelle dei gruppi di ricerca indipendenti (19%), posizionando i vendor come i secondi reporter di vulnerabilità più prolifici, dopo le società di sicurezza di terze parti (45%). I 214 CVE pubblicati sono quasi il doppio rispetto ai 127 CVE totali riscontrati nel rapporto di Team82 relativo alla seconda metà del 2021. Ciò indica che più fornitori di OT, IoT e IoMT stanno istituendo programmi di divulgazione delle vulnerabilità e dedicando più risorse all’esame della sicurezza e della protezione dei loro prodotti.

- Firmware: le vulnerabilità del firmware pubblicate sono quasi alla pari con le vulnerabilità del software (rispettivamente 46% e 48%), un enorme salto in avanti rispetto al rapporto della seconda metà del 2021, quando si registrava una disparità di quasi 2:1 tra software (62%) e firmware (37%). Il nuovo rapporto ha anche rivelato un aumento significativo delle vulnerabilità del firmware completamente o parzialmente corrette (40% nel primo semestre 2022, rispetto al 21% nel secondo semestre 2021). Un dato questo davvero notevole – sottolinea Claroty – viste le sfide relative all’applicazione di patch al firmware dovute a cicli di aggiornamento più lunghi e finestre di manutenzione poco frequenti. Ciò indica il crescente interesse dei ricercatori verso la protezione dei dispositivi ai livelli inferiori del Purdue Model, che sono più direttamente collegati ai processi e, di conseguenza, un bersaglio più attraente per i criminali.

- Volume e criticità: in media, le vulnerabilità XIoT pubblicate e affrontate sono state circa 125 al mese, raggiungendo un totale di 747 in tutta la prima metà del 2022. La stragrande maggioranza di queste ha punteggi CVSS di gravità critica (19%) o alta (46%).

- Impatto: quasi i tre quarti (71%) delle vulnerabilità riscontrate vanno a impattare prevalentemente sulla disponibilità di sistemi e dispositivi, che è poi la metrica più applicabile ai dispositivi XIoT. Le principali tipologie di impatto sono l’esecuzione non autorizzata di codici o comandi in remoto (prevalente nel 54% delle vulnerabilità), seguite al 43% da condizioni di negazione del servizio (arresto anomalo, uscita o riavvio).

- Mitigazioni: la principale fase di mitigazione è la segmentazione della rete (consigliata nel 45% delle rivelazioni di vulnerabilità), seguita da un accesso remoto sicuro (38%) e dalla protezione da ransomware, phishing e spam (15%).

- Contributi del Team82: Team82 – mette infine in evidenza Claroty – continua ad essere all’avanguardia nella ricerca sulle vulnerabilità OT, avendo il merito di aver rivelato 44 vulnerabilità solo nella prima metà del 2022 e un totale di 335 vulnerabilità fino ad oggi.

Leggi tutti i nostri articoli sull’IoT