Secondo l’ultima ricerca Trend Micro, 2020 Report on Threats Affecting ICS, In tutto il mondo, Italia compresa, le industrie sono a rischio di subire blocchi della produzione e furti di dati sensibili a causa di attacchi ransomware.

I sistemi di controllo industriali (ICS) sono elementi cruciali nelle industrie, fabbriche e impianti e sono utilizzati per il monitoraggio dei processi industriali nelle reti IT-OT.

Un ransomware che riesce a penetrare in questi sistemi è in grado di bloccare le operazioni per giorni e di entrare in possesso di dati critici, come progetti, programmi, invenzioni e brevetti.

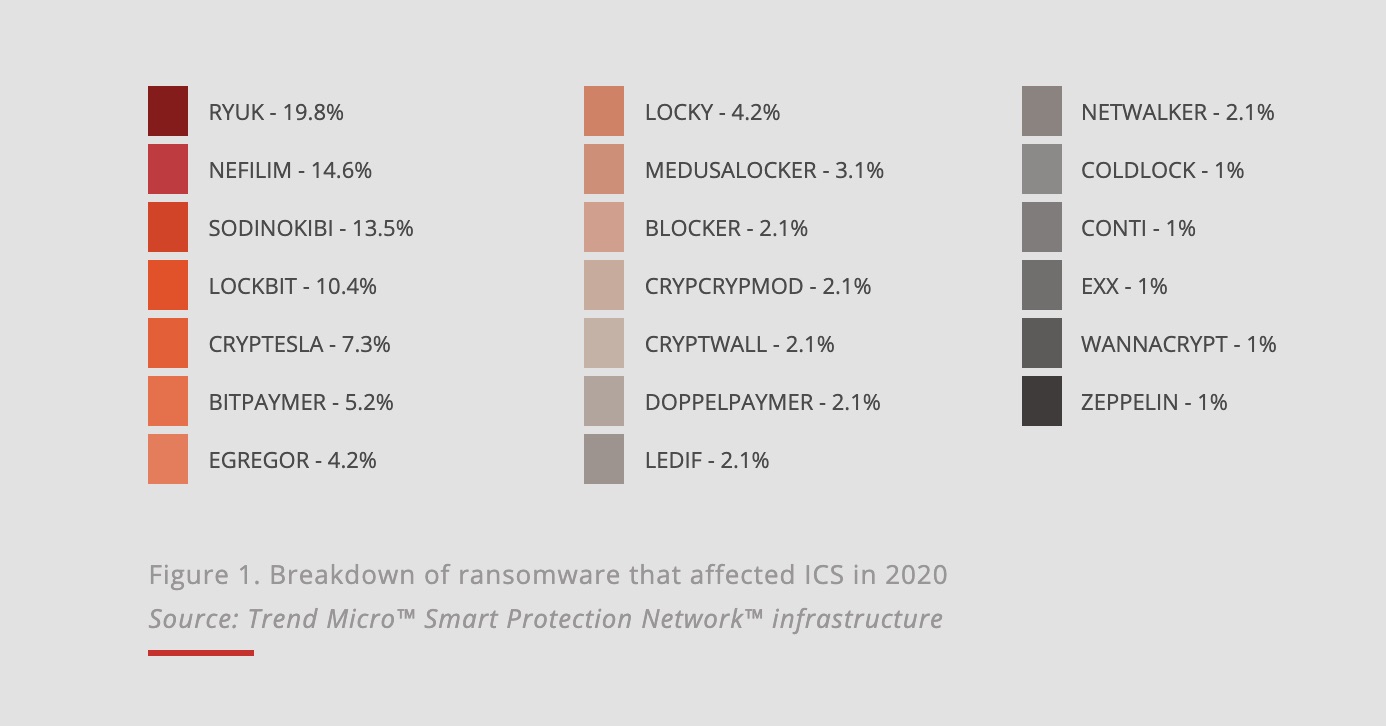

La ricerca Trend Micro svela che i ransomware più pericolosi per le industrie, e che insieme hanno raggiunto più della metà delle infezioni nel 2020, sono Ryuk (20% di attacchi), Nefilim (14,6%), Sodinokibi (13,5%) e LockBit (10,4%).

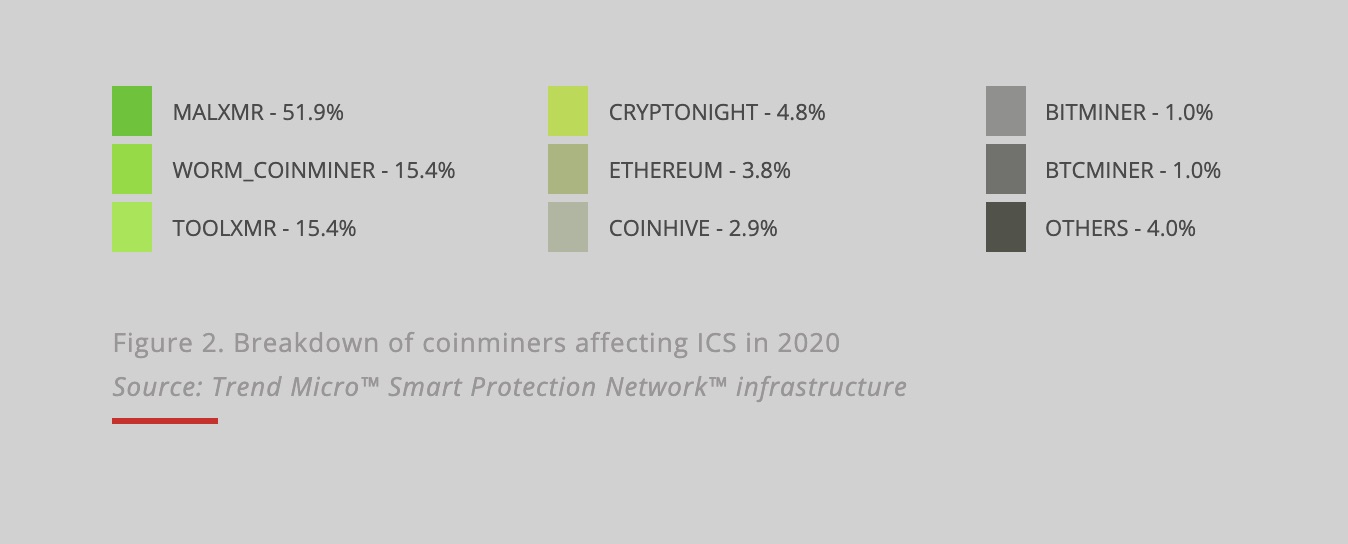

Secondo la ricerca di Trend Micro i cybercriminali utilizzano gli endpoint ICS anche per il mining di criptovalute, sfruttando sistemi operativi senza patch che sono ancora vulnerabili a EternalBlue.

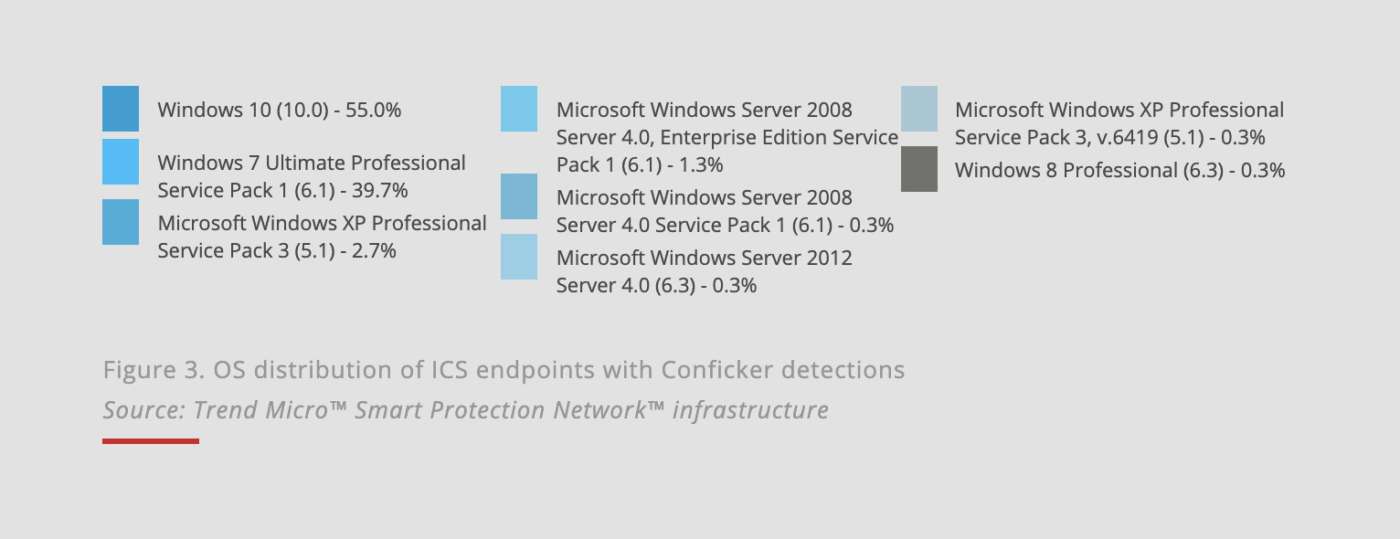

Risulta anche che alcune varianti di Conficker si stanno diffondendo all’interno di endpoint ICS che utilizzano nuovi sistemi operativi, attraverso attacchi di “forza bruta” ai privilegi degli amministratori

E alcuni vecchi malware come Autorun, Gamarue e Palevo, sono ancora presenti nelle reti IT-OT e si diffondono attraverso i dispositivi rimovibili.

Lo studio di Trend Micro pone l’accento sull’urgenza di una cooperazione più stretta tra i team IT e OT, per identificare i sistemi chiave e le dipendenze, come adesempio la compatibilità con i sistemi operativi e i requisiti di up-time, con l’obiettivo di sviluppare strategie di security più efficaci.

Cosa deve fare l’industria contro il ransomware

Per contrastare il ransomware in campo industriale Trend Micro raccomanda sette misure.

Secondo lo specialista di cybersecurity implementare un patching veloce è vitale. Nel caso non sia possibile, si può considerare la segmentazione della rete o il virtual patching.

In seguito a un’intrusione bisogna affrontare i ransomware mitigando le cause dell’infezione alla radice, attraverso software di application control e strumenti di rilevamento e risposta, per pulire le reti in base agli indicatori di compromissione.

Vanno limitate le condivisioni di rete e rinforzato l’utilizzo di combinazioni username/password forti, per prevenire gli accessi non autorizzati attraverso la forzatura di credenziali.

Bisogna poi utilizzare un IDS o un IPS per sondare i comportamenti normali di rete e identificare attività sospette.

Consigliata anche la pratica si scansionare gli endpoint ICS in ambienti air gap, utilizzando strumenti indipendenti.

Bisogna anche stabilire punti di scansione malware all’interno dei dispositivi USB, e verificare gli strumenti utilizzati per trasferire dati tra endpoint in ambienti air gap

E in linea generale, serve applicare il principio del privilegio minimo agli amministratori e agli operatori delle reti OT.