In collaborazione con Barracuda Networks, vi proponiamo un percorso in tre puntate all’interno della cybersecurity: un vero ABC della sicurezza operativa

C come client-side protection

Negli anni, è emersa una moltitudine di nuove vulnerabilità specifiche del web, come il clickjacking e il cross-site scripting (XSS), molte delle quali si manifestano sul lato client. Sfortunatamente, anche le vulnerabilità di tipo injection che sono apparse sul lato client più di dieci anni fa sono ancora vive e vegete.

Gli attacchi lato client, noti anche come attacchi supply chain o attacchi Magecart (dall’applicazione di shopping Magento che era stata il primo obiettivo), sono difficili da individuare e bloccare.

Sin dalla nascita del web alla fine degli anni ’80, le applicazioni si sono evolute costantemente per soddisfare la richiesta di Internet ovunque. Questo cambiamento è avvenuto non solo sul lato server, ma anche sul lato client (il browser).

Appena i contenuti dinamici hanno iniziato a sostituire i contenuti statici, le applicazioni single-page hanno sostituito i semplici rendering basati su JavaScript con un’esperienza più adatta alla fruizione su telefono o tablet.

Una crescente porzione della logica applicativa è passata sul lato client e, a quel punto, gli hacker hanno iniziato a dedicare le loro attenzioni anche al client. Molta di questa logica lato client è implementata usando codice open source o di terze parti: in questo processo spesso la sicurezza viene trascurata.

Perché gli sviluppatori usano codice di terze parti? Per semplificare, perché il web moderno altrimenti non esisterebbe. Le moderne pagine web contengono decine o anche centinaia di script esterni di terze o quarte parti. Basta usare strumenti come webpagetest.org per osservare la quantità incredibile di script di terze parti presenti su una qualsiasi pagina web.

Si tratta di un approccio accettabile nello sviluppo web, perché l’alternativa – reinventare ogni volta migliaia di righe di codice – non sarebbe nemmeno pensabile. È un problema di fiducia: uno script che oggi è buono potrebbe essere hackerato domani. Gli hacker mirano alle sorgenti che ospitano questo codice di terze parti perché la loro azione trasformerà ogni applicazione che usa quel codice in una vittima.

Poiché quello che viene modificato è il codice di terze parti, la maggior parte dei proprietari delle applicazioni non si rende conto che gli script sono stati compromessi se non molto tardi nel ciclo. Gli script stessi sono caricati da altre sorgenti come CDN e repository di codice e tipicamente non sono consegnati al browser direttamente dal sito web: ciò significa che con gli strumenti e le pratiche attuali è difficile riconoscerli e bloccarli.

Cosa dicono i professionisti della sicurezza

L’uso di script di terze parti per le applicazioni web è assai diffuso e le organizzazioni usano diversi modi per consegnare gli script ai browser.

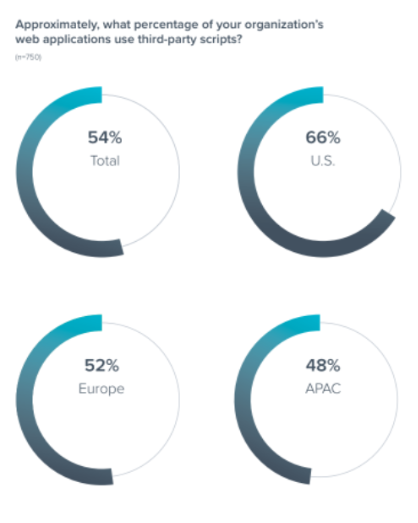

La ricerca dell’efficienza quando si tratta di sviluppo applicativo è ancora una volta evidente nelle risposte fornite al recente sondaggio di Barracuda rivolto ai professionisti della sicurezza applicativa, dalle quali emerge che oltre metà delle organizzazioni usa script di terze parti pronte all’uso per le soluzioni web.

Quando si usa il codice di terze parti la sicurezza dovrebbe essere una priorità. Ciò è soprattutto vero quando il codice viene distribuito al browser direttamente dalla piattaforma sorgente, come GitHub. Se il codice è stato manomesso, un attacco supply chain come Magecart potrebbe essere in agguato. Le organizzazioni dovrebbero quindi diffidare da questo approccio allo sviluppo applicativo.

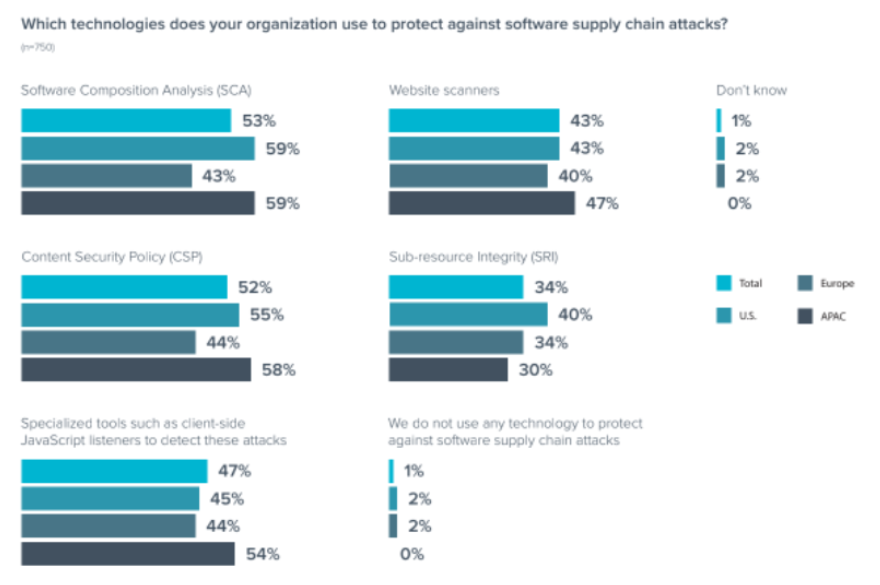

Esistono protezioni relativamente standard per mitigare gli attacchi supply chain. Gli intervistati della regione Apac usano, più che in altre regioni, tool specializzati, ad esempio JS listener lato client, per individuare gli attacchi. Questi “ascoltatori” hanno più probabilità degli scanner web di intercettare gli attacchi più avanzati.

Gli scanner sono la quarta tecnologia più popolare nella lista, ma possono essere facilmente ingannati, come evidenziato dallo skimmer Baka individuato da Visa. La Sub-resource integrity (SRI) è difficile da configurare e gestire, il che può essere una ragione della sua bassa popolarità.

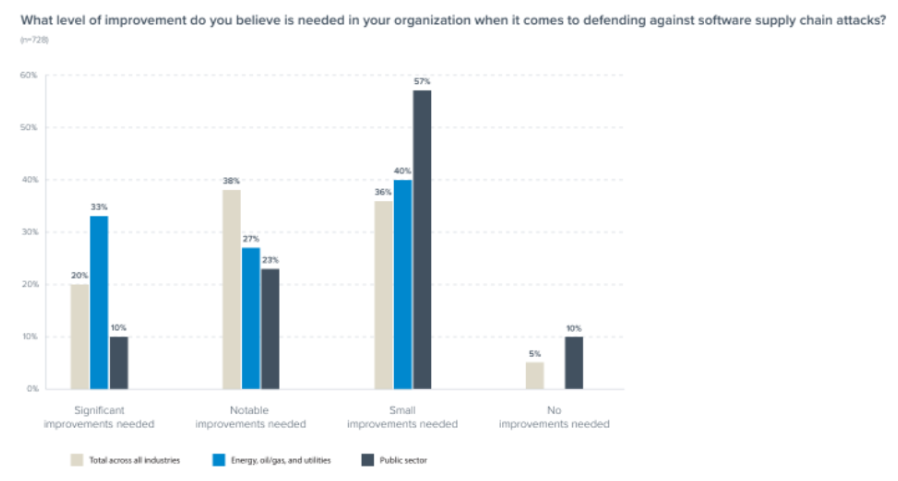

In generale, le organizzazioni sono divise per quanto riguarda i miglioramenti ritenuti necessari per la loro website supply chain. Gli intervistati del settore pubblico mostrano una maggiore probabilità di affermare che per la loro protezione sono necessari piccoli miglioramenti o nessun miglioramento.

Solo energia, petrolio, gas e utility indicano la necessità di miglioramenti significativi. Ciò sembra essere più che altro una conseguenza del vettore di attacco emerso recentemente e il cui impatto non è ancora completamente compreso. Più verranno alla luce altri attacchi di questo genere, più il vettore di attacco diventerà prominente.

Conclusioni: preparazione per i nuovi ABC della sicurezza applicativa

Le organizzazioni vengono più che mai violate tramite il loro web e le applicazioni API. Con la proliferazione di nuove tecnologie, gli hacker non smettono di lavorare per trovare nuovi modi di bypassare le misure di sicurezza. API, attacchi bot e attacchi lato client sono i metodi più recenti con cui gli hacker stanno lavorando per violare le applicazioni, vuoi per profitto, vuoi per il solo gusto di farlo.

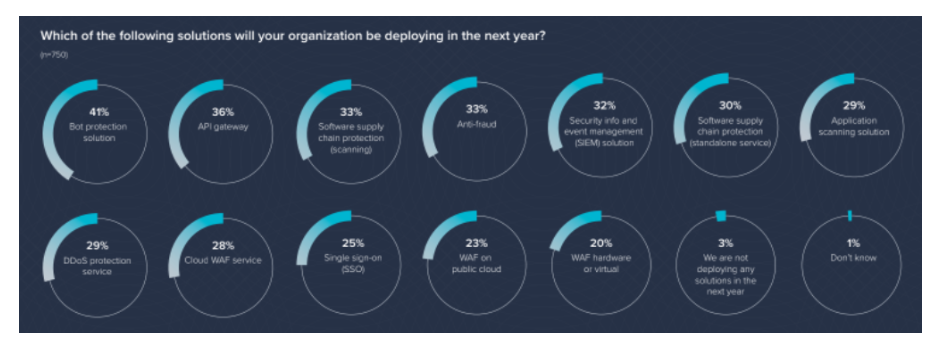

Dalla ricerca di Barracuda appare che le organizzazioni sembrano averlo compreso e molte intendono implementare nuove soluzioni nell’anno a venire, come ad esempio la protezione dai bot (41%), API gateway (36%) e protezione della software supply chain (scansione, 33%).

Il fatto che le organizzazioni si stiano muovendo per colmare questi vuoti è positivo, ma più soluzioni vengono aggiunte più complessa diventa la protezione delle applicazioni.

Per fornire una protezione efficace, è necessaria una piattaforma capace di proteggere i clienti da tutti questi vettori di attacco e di offrire una forte protezione contro le minacce tradizionali ed emergenti, rimanendo semplice da usare e gestire.