Lo specialista in soluzioni di cybersecurity Check Point Research ha di recente rilevato diversi attacchi che stanno sfruttando più vulnerabilità, tra cui alcune falle scoperte di recente: tali cyber-attacchi tutt’ora in corso coinvolgono una nuova variante di malware denominata FreakOut e hanno come target dispositivi Linux.

L’obiettivo dietro questi attacchi secondo Check Point Research è quello di creare una botnet IRC (cioè una raccolta di macchine infettate da malware che può essere controllata da remoto) che può poi essere utilizzata per attività nocive, come il lancio di attacchi DDoS sulle reti di altre organizzazioni, o per attività di crypto-mining sulle macchine infette.

Tutte attività estremamente dannose che possono arrecare gravi danni e che potenzialmente sono in grado di spegnere interi sistemi infetti.

I cyber-attacchi, ha spiegato Check Point Research, hanno come target dispositivi Linux che eseguono uno dei seguenti prodotti, che hanno tutti vulnerabilità relativamente nuove che vengono sfruttate dal malware FreakOut se i prodotti non sono stati patchati:

- TerraMaster TOS (TerraMaster Operating System), noto fornitore di dispositivi di data storage;

- Zend Framework, popolare collezione di pacchetti di librerie, utilizzati per costruire applicazioni web;

- Liferay Portal, soluzione aziendale gratuita e open source, con funzioni per lo sviluppo di portali e siti web.

Se sfruttato con successo, ogni dispositivo basato su Linux infettato dal malware FreakOut può essere utilizzato come una piattaforma di attacco controllata a distanza dai cyber-criminali che sono dietro l’attacco, consentendo loro di prendere di mira altri dispositivi vulnerabili per espandere la loro rete di macchine infette.

Le capacità del malware FreakOut, ha evidenziato Check Point Research, includono la scansione delle porte, la raccolta di informazioni, la creazione e l’invio di pacchetti di dati, lo sniffing di rete e la possibilità di lanciare attacchi DDoS e di network flooding.

L’attacco sfrutta i seguenti CVE:

- CVE-2020-28188 – rilasciato il 28/12/20 – TerraMaster TOS

- CVE-2021-3007 – rilasciato il 3/1/21 – Zend Framework

- CVE-2020-7961 – rilasciato il 20/03/20 – Liferay Portal

Le patch sono disponibili per tutti i prodotti vulnerabili a questi CVE e Check Point Research esorta gli utenti di questi prodotti a controllare urgentemente tali dispositivi in uso e ad aggiornarli e applicare le patch per chiudere queste vulnerabilità.

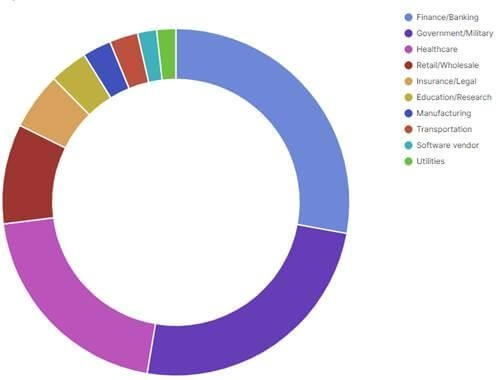

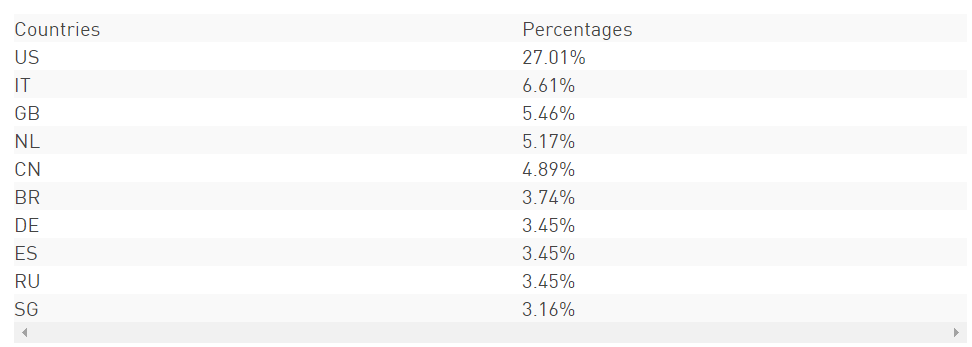

Secondo la rete globale di sensori di minacce di Check Point Research, le aree geografiche più prese di mira sono il Nord America e l’Europa occidentale, e l’Italia figura al secondo posto per percentuale di attacchi rilevati.