Le potenzialità della tool chain DevOps e degli account privilegiati che le sono associati rendono la corretta gestione una priorità per i team di sicurezza, insieme alla protezione degli ambienti di sviluppo e produzione.

Ecco i cinque consigli che Massimo Carlotti, esperto di sicurezza che è Sales Engineer Italy di CyberArk ci dà su come prioritizzare la protezione di strumenti e processi DevOps.

Stabilire e applicare policy per selezione e configurazione dei tool

Poiché non si può proteggere quello che non si conosce, è necessario prima fare un inventario completo degli strumenti DevOps in uso da parte del team di sviluppo. Anche se impegnativo, si tratta di un’attività cruciale, in particolar modo per i tool open source, dato che il 58% delle aziende si avvale di questa tipologia di soluzioni per ridurre i tempi di apprendimento e i cicli di rilascio. Una volta identificati, è cruciale fare un’attenta valutazione per identificare eventuali problemi di sicurezza ed indirizzarli prontamente.

Controllare l’accesso ai tool DevOps

Poiché ai malviventi basta sfruttare un’unica vulnerabilità per portare a termine la loro missione, è importante indirizzare i requisiti di sicurezza e le potenziali vulnerabilità con un approccio che tenga conto dell’intero scenario.

Si parte quindi dalla salvaguardia di tool e credenziali DevOps e cloud in un vault cifrato protetto con autenticazione multi-fattore (MFA).

Segue la necessità di fornire un accesso “just in time” affinché gli utenti possano entrare solo se devono svolgere determinate attività. Tale accesso deve avere natura temporanea e dev’essere attentamente monitorato.

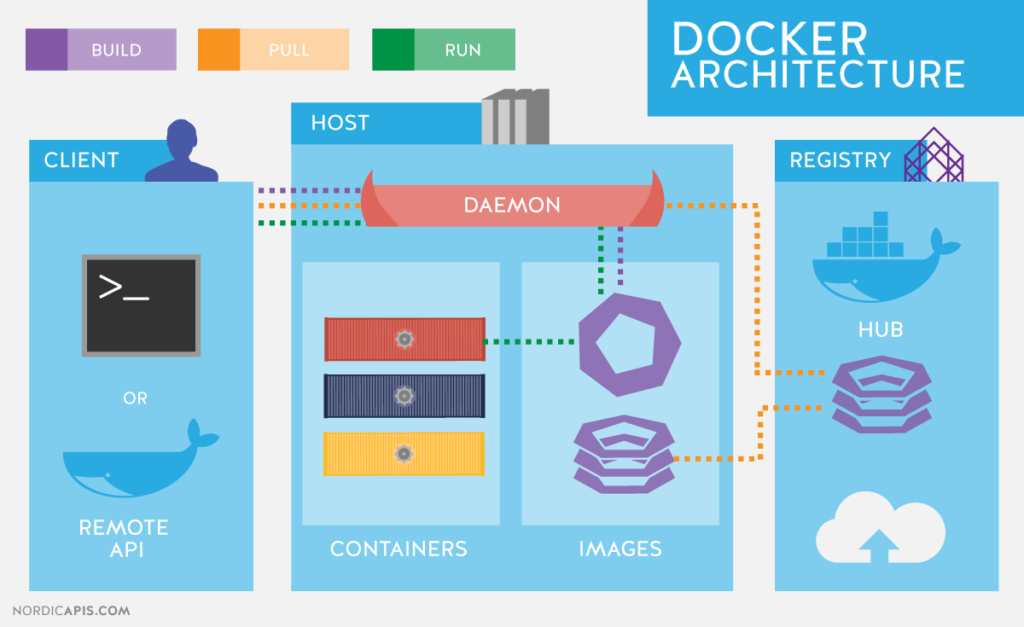

È importante anche limitare l’accesso ai comandi ad alto rischio all’interno degli strumenti DevOps. Per esempio, gli utenti Docker spesso usano il Docker container con l’etichetta privileged dando al container accesso diretto agli elementi host.

Per Massimo Carlotti è importante seguire altre buone pratiche di cyber hygiene quali il set up di controlli di accesso che segregano le pipeline DevOps di modo che i malintenzioanti non possano accedere a una e passare poi a un’altra; assicurando che credenziali e segreti non vengano condivisi tra account di tool DevOps e account Windows sysadmin e cancellando tutti gli account superflui.

Ridurre la concentrazione dei privilegi

È necessario attuare un principio di “Least Privilege”, limitando il livello di accesso di ciascun utente al minimo necessario per il suo ruolo. Senza limitarsi a questo, è utile configurare i tool DevOps di modo che sia necessaria una duplice autorizzazione per alcuni funzioni critiche. Inoltre, si consiglia l’adozione di criteri diseparazione dei compiti per strumenti di build automation quali Jenkins, che spesso godono di molti privilegi e sono in grado di svolgere tutte le attività senza restrizioni, implementando molteplici nodi, uno per ciascuna funzione di ogni applicazione. Ogni nodo avrà un’unica identità e un set limitato di privilegi, minimizzando l’impatto di una potenziale compromissione.

Assicurare che i code repository non espongano i segreti

In questa fase si assume di sviluppare policy risk-based circa l’utilizzo dei code repository. Occorre ricordare che, oltre alle credenziali, il codice potrebbe contenere dettagli circa la rete aziendale utili ai malviventi. Se è possibile farlo senza impattare il workflow, si consiglia di usare un code repository on-premise piuttosto che cloud-based. Infine, prima di inserire il codice all’interno di qualunque repository, implementare la scansione automatica per garantire che non contenga segreti.

Proteggere e monitorare l’infrastruttura

I cyber criminali cercano il percorso più facile: assicuratevi che workstation e server ricevano regolarmente patch e siano sottoposte a scansioni per vulnerabilità. Anche l’infrastruttura cloud dev’essere controllata alla ricerca di un uso inusuale di credenziali o modifiche alla configurazione. Si suggerisce di verificare anche che VM e immagini container usate in ambienti di sviluppo e produzione provengano da fonti certe e siano aggiornate.