Il Csirt ha comunicato che recentemente è stata osservata una nuova campagna malspam attraverso la quale viene distribuito il malware Ursnif mettendo a rischio la cybersecurity.

La campagna impatta utenti italiani, tra cui destinatari del dominio tesoro.it, veicolando il contenuto malevolo attraverso diverse varianti di email di phishing contenenti riferimenti al Ministero dell’Economia e delle Finanze (MEF).

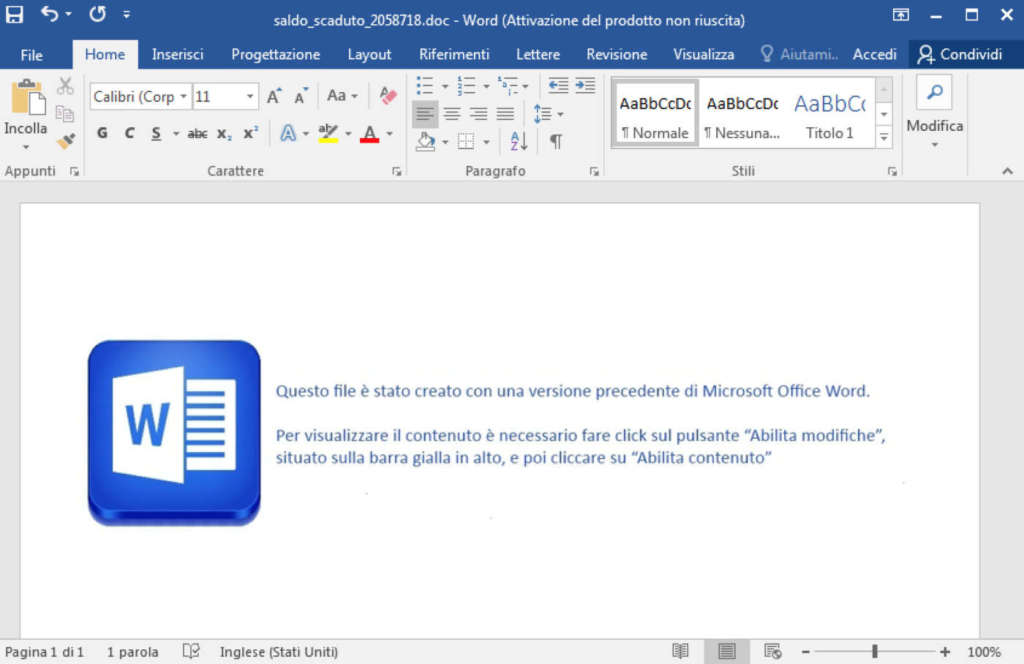

La componente malevola consiste in un allegato Word, contenuto in un archivio .zip , che tenta di indurre l’utente ad abilitare le Macro tramite il seguente messaggio: «Questo file è stato creato con una versione precedente di Microsoft Office Word»

Abilitate le macro, il codice VisualBasic all’interno provvede al prelievo di una DLL storicizzandola nella cartella pubblica ed eseguendola tramite il software nativo di Windows regsvr32.exe, compromettendo il sistema.

L’obiettivo degli attori malevoli è quello di reperire informazioni relative a dati bancari per poi inviarle al proprio server di Comando e Controllo (C&C).

Si evidenzia infine che la DLL, altamente offuscata, presenta diverse peculiarità, quali controlli anti-debug e metodi di persistenza evoluti.

Come anticipato, vi sono diverse varianti della stessa tipologia di email, come di allegati zip, di file word, di codice VB relativo alle rispettive macro e di drop url, ma la DLL prelevata è sempre la medesima.

Le azioni di mitigazione suggerite da Csirt

Analisi incentrate sulle richieste DNS, hanno permesso di individuare l’Italia come target principale di questa nuova campagna.

Secondo il Csirt, gli utenti e le organizzazioni possono far fronte a questa tipologia di attacchi verificando scrupolosamente le email ricevute e attivando misure aggiuntive: fornire periodiche sessioni di formazione finalizzate a riconoscere il phishing; diffidando in particolare dalle comunicazioni non attese che invitano ad aprire allegati in riferimento a transazioni economiche, fatture o verifiche di pagamento; considerare la disattivazione delle macro o qualora non fosse possibile impedire che le stesse siano in grado di instaurare connessioni verso risorse esterne non note; ove possibile implementare filtri nel gateway di posta elettronica per bloccare, se non necessario, gli allegati di posta elettronica costituiti da allegati associati a estensioni non comuni (.iso) o generalmente associate a malware (.dll, e .exe);valutare la verifica e l’implementazione – sui propri apparati di sicurezza – degli Indicatori di Compromissione (IoC) forniti in allegato.