Pierluigi Torriani, Security Engineering Manager di Check Point, ha condiviso con noi la posizione della società di cybersecurity sulle evoluzioni nella sicurezza informatica in questo tormentato 2020.

Infatti, l’epidemia da coronavirus ha richiesto cambiamenti nello stile di vita senza precedenti. Quasi l’intera forza lavoro si è dovuta rifugiare in casa e per molti dipendenti questa potrebbe essere la prima esperienza di lavoro da casa. A questo si aggiunge che a causa dell’improvvisa insorgenza della pandemia, la leadership di un’organizzazione potrebbe non aver avuto il tempo di comunicare le Best Practices dello smart working. Dall’altro lato abbiamo le tecnologie che in alcuni casi sono già pronte e predisposte ad un determinato tipo di lavoro, altre purtroppo non lo sono ancora, quindi si deve correre ai ripari. La chiave per la sopravvivenza della sicurezza aziendale sono sia le persone che la tecnologia che devono operare in modi complementari e sincroni.

I ricercatori di Check Point hanno intervistato oltre 400 professionisti della sicurezza dall’inizio dello scoppio del coronavirus ed hanno scoperto dei dati inquietanti: Il 71% dei professionisti della sicurezza ha notato un aumento delle minacce alla sicurezza, il phishing era la principale minaccia (con il 55%). Forte presenza di siti web dannosi che offrono informazioni fasulle sulla pandemia (32%), malware (28%) e ransomware (19%).

Check Point, qual è lo scenario tecnologico che oggi ci troviamo ad affrontare?

Oggi sempre più diverse piattaforme di elaborazione consentono alle organizzazioni di eseguire in modo più economico e ottimale il lavoro sui processori che altri possiedono e che risiedono al di fuori del perimetro aziendale. Questi sono spesso fuori portata delle misure di sicurezza in locali e diventano una sfida per la sicurezza. Ad esempio le app e i servizi basati su cloud digitali rendono il software come servizio (SaaS) un ottimo candidato.

Allo stesso modo, quando le organizzazioni hanno necessità di un’elevata efficienza in termini di costi, possono scegliere di eseguire le proprie applicazioni in modi diversi e luoghi diversi. Ciò include ambienti virtuali in data center, off-site in strutture cloud come su AWS, Azure e GCP, oppure ancora in ambienti ibridi di data center / cloud allo stesso momento.

Inoltre non possiamo dimenticare che sempre più dipendenti, clienti e appaltatori possono accedere alle risorse dell’organizzazione o fornire supporto utilizzando i propri smartphone e tablet. BYOD significa che la maggior parte dei telefoni dei lavoratori è in gran parte priva di protezione dagli attacchi informatici e gli stessi sono il primo passo in molti attacchi su più ampia scala.

A quanto sopra si aggiungono gli ambienti di produzione e automazione industriale, conosciuti come “Operational Technology”, SCADA e tutto il mondo che racchiude IoT (Internet of Things) incluso il Medical IoT.

Le organizzazioni che applicano SSL/TLS assicurano che una terza parte non possa inserirsi tra il server e il client per leggere o manipolare i dati trasmessi. Le ricerche ad oggi indicano che solo il 3,5% delle organizzazioni decrittografa il proprio traffico di rete per ispezionarlo completamente. La riluttanza a ispezionare spesso deriva da preoccupazioni sulla riduzione delle prestazioni del firewall e la perdita di privacy. Inoltre, se l’intercettazione SSL/TLS viene eseguita male, può creare dei problemi di fruibilità del dato, tuttavia, se eseguita correttamente, l’ispezione SSL/TLS può migliorare significativamente la sicurezza. Dal 2016 ad oggi, la percentuale di siti web protetti con protocollo SSL/TLS, così come eseguiti tramite HTTPS, è aumentato dal 40% a oltre l’80%. Il protocollo HTTPS può proteggere gli utenti da attacchi man-in-the-middle (MitM), blocca il potenziale furto di carte di credito e di identità. Senza di esso, una corretta ispezione del traffico HTTPS sei cieco per la gran parte del traffico della tua azienda.

Le difese basate sulle firme sono state un punto di riferimento organizzativo sin dai primi anni 2000. Tuttavia, la forza di un sistema di sicurezza non può più essere misurata dal numero di firme di malware incluso nella libreria di minacce del fornitore stesso. I prodotti antivirus e di prevenzione delle intrusioni vengono aggiornati solo con Attacchi “conosciuti” e non riescono a proteggere le organizzazioni dalle minacce che sfruttano le difese basate sulle firme da parte delle nuove varianti di malware o attacchi zero day. Le piattaforme di sicurezza Check Point sono in grado di proteggere tutti i vettori di attacco.

Bloccare tutto in Real-Time è fondamentale. L’unico modo per assicurare che la rete sia sicura è garantire che tutto quanto connesso ad essa sia sicuro. Per una protezione completa, serve una piattaforma di sicurezza che offra implementazioni semplici, con il minimo effort richiesto per mantenerla.

La maggior parte dei team del Security Operation Center (SOC) ha troppi elementi di cui occuparsi e riducendo le esigenze di manutenzione, il team può concentrarsi sugli aspetti importanti della sicurezza, massimizzandone il valore del prodotto.

Ad esempio, con le piattaforme di sicurezza contemporanee, puoi bloccare un sito web dannoso sul telefono di un utente e quindi l’architettura lo bloccherà automaticamente sul desktop e laptop dello stesso utente. Nel proteggere ogni vettore di attacco, è necessaria una soluzione in grado di offrire prevenzione avanzata delle minacce, analisi forense e una soluzione VPN per l’accesso remoto in totale sicurezza e flessibilità.

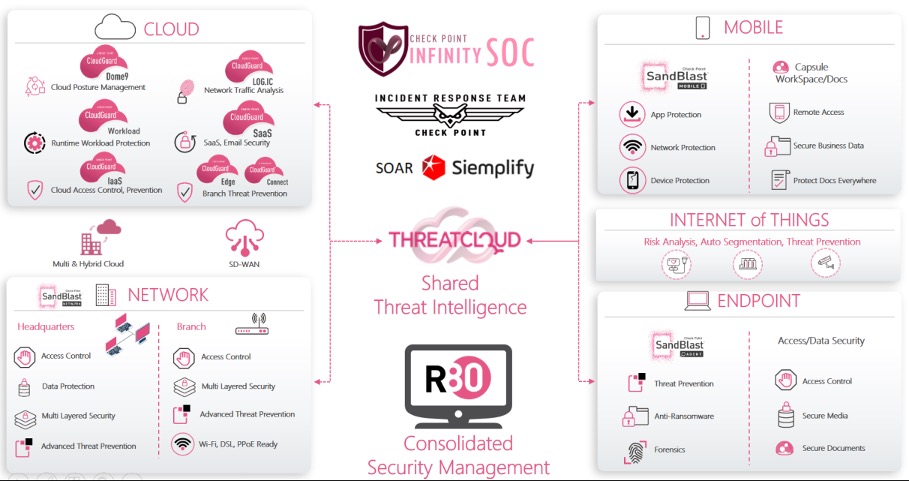

Check Point è una soluzione che dà piena visibilità su chi è connesso al sistema, cosa stanno facendo, indipendentemente dal fatto che l’attività avvenga dall’interno dell’organizzazione, cloud, dispositivi mobili, endpoint o dispositivi IoT. Confermare l’identità precisa di ogni utente che accede alle risorse della tua organizzazione è fondamentale.

Un allarmante 37% dei rischi per la sicurezza si verifica all’interno del livello applicativo, con SQL Injection attack (SQLI) e cross-site scripting attack (XSS), che comprendono oltre il 15% di questi eventi.

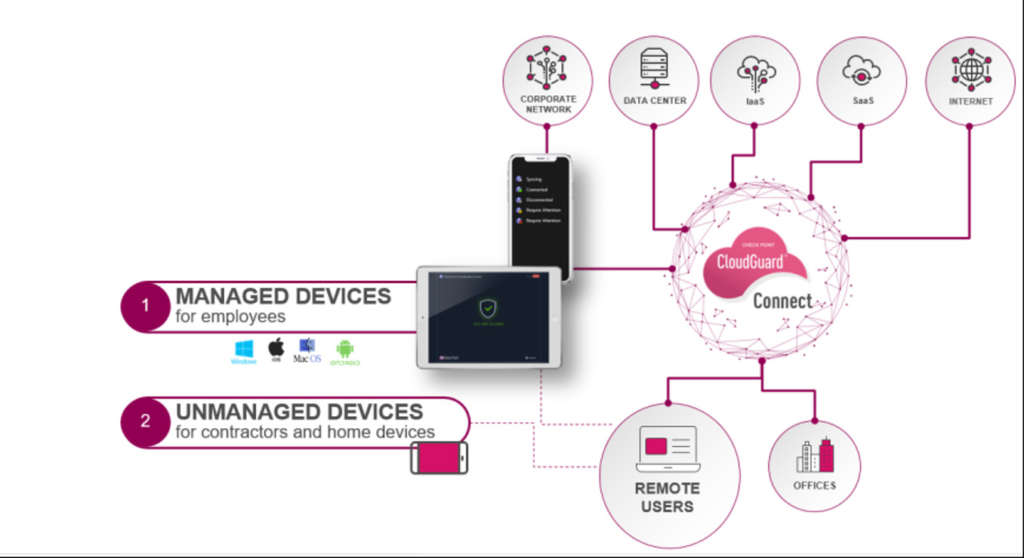

L’approccio Zero Trust è vincente nella cybersecurity

Proteggere il perimetro di sicurezza dalle minacce informatiche era sufficiente solo in passato, infatti quando l’utente, un’applicazione o un dispositivo aveva acceduto alla rete, era “trusted”. Ora, l’ambiente aziendale si è ampliato e il perimetro è ovunque. La chiave per vincere la sfida del “perimetro ovunque” è un’architettura Zero Trust. Zero Trust è la strada giusta per gestire la maggiore propensione a connettere tutto alla rete. L’approccio del modello Zero Trust è quello non fidarsi di nulla e di nessuno a priori. Con i principi del modello di sicurezza Zero Trust di Check Point, si possono prevenire movimenti laterali dannosi con una granulare segmentazione della rete, utilizzare autenticazione e autorizzazione dell’accesso utente per il contesto specifico. Con questo approccio siamo in grado di sapere chi è nella rete, cosa c’è nella rete, da dove proviene il dato, dove l’utente, il dispositivo o l’applicazione sono autorizzati ad andare. L’abilità di limitare le autorizzazioni, l’accesso e tenere traccia degli utenti consente di prevenire gli attacchi. All’interno di questo perimetro abbiamo le soluzioni Check Point CloudGuard Connect ed Endpoint.

La “Shared Intelligence” condivisa consente di vedere quali sono le minacce che stanno interessando la tua area geografica o il tuo settore in particolare e la tua organizzazione, indipendentemente da quale strumento di accesso si stia utilizzando. Con un’intelligence sulle minacce completa e condivisa, è possibile vedere l’intero quadro, piuttosto che una vista parziale della minaccia.

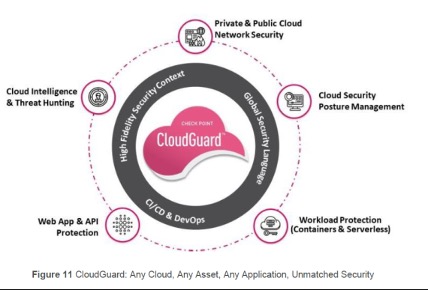

Le organizzazioni hanno bisogno della capacità di gestire facilmente la sicurezza e la conformità per gli ambienti cloud. Lo sviluppo del cloud pubblico consente alle organizzazioni di scalare e di condurre il proprio business in modo più efficiente, ma la mancanza del perimetro aziendale richiede anche un livello di sicurezza completamente nuovo. Di conseguenza, stiamo assistendo a molte più sfide relative al cloud rispetto al passato.

Devono essere adottate una serie di misure per proteggersi dalle credenziali compromesse, dal furto di identità, inclusa la crittografia delle informazioni sensibili e l’utilizzo di MFA. Come ulteriore livello di sicurezza, considera una soluzione che possa controllare e gestire l’elevazione dei privilegi degli utenti negli ambienti cloud. Diventa importante quindi limitare l’accesso ove possibile, ma anche conservare la capacità di modulare i controlli. Nel gestire e monitorare il cloud, dobbiamo essere in grado di visualizzare e valutare facilmente il lo stato di sicurezza istantaneo ma anche continuo. Con una soluzione di sicurezza consolidata, possiamo effettuare tutte queste funzioni in un’unica console di gestione, che apporta flessibilità nella gestione della sicurezza e della compliance.

La compliance e la governance dell’ambiente cloud sono fondamentali e sono le caratteristiche principali della suite CloudGuard di Check Point.

La gestione centralizzata della sicurezza riduce la complessità, rafforza la sicurezza, migliora flusso di lavoro e riduce gli errori umani. Acquistare una console di gestione della sicurezza in grado di offrire analisi forense per cloud, dispositivi mobili, reti ed endpoint riduce la complessità derivante dalla gestione di diverse console, policy e log. In questo modo, le organizzazioni possono adottare un approccio modulare alla sicurezza, distribuendo gradualmente i diversi componenti di sicurezza nel tempo al fine di costruire una sicurezza completa. A questo approccio si inserisce l’architettura “Infinity” di Check Point

I prodotti di sicurezza devono essere sicuri by design. Purtroppo alcune volte si scoprono delle vulnerabilità del software e questo rende alcune soluzioni vulnerabili ad attacchi di vario genere. Nel 2019, alcune vulnerabilità sconosciute all’interno del sistema di un fornitore di sicurezza sono state sfruttate da un gruppo di hacker e sfortunatamente è stato necessario molto tempo per correggere queste vulnerabilità e fino a oggi ci sono ancora clienti che utilizzano versioni vulnerabili di tali soluzioni. Questo incidente sottolinea l’importanza della scelta un fornitore che è pronto a intraprendere ogni azione necessaria per fornire in modo efficiente una sicurezza di qualità. Conclude Torriani, lavorare con Check Point che è un’azienda di sicurezza matura e ben nota può fare la differenza.