Un team di ricercatori di cyber-security ha scoperto e rivelato i dettagli non di una singola falla, bensì di una intera famiglia di vulnerabilità che colpiscono i chipset Bluetooth dei dispositivi, prodotti da diversi fornitori tra i più importanti e popolari: Intel, Qualcomm, Texas Instruments e altri ancora.

Al momento in cui scriviamo le vulnerabilità Bluetooth scoperte sono ben sedici, e più di una decina di esse hanno già codici CVE assegnati. Oltre a queste, il team di ricercatori di sicurezza ha individuato anche alcune anomalie che divergono dalle specifiche.

A rilevare i problemi e pubblicare i risultati di questa scoperta è stato il team ASSET (Automated Systems SEcuriTy) della Singapore University of Technology and Design che si occupa di ricerche mirate per migliorare la sicurezza e l’efficienza dei sistemi hardware/software.

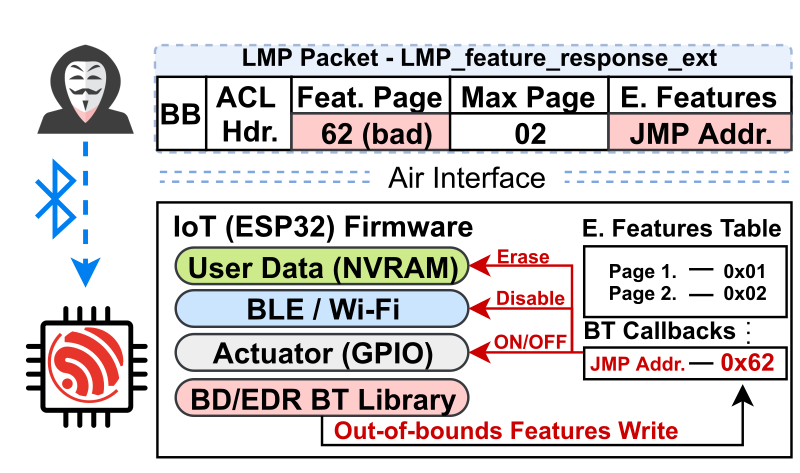

Il team ASSET ha denominato questa famiglia di nuove vulnerabilità di sicurezza BrakTooth. Colpisce gli stack Bluetooth commerciali e vanno dal denial of service (DoS) tramite crash del firmware e deadlock in hardware commodity all’arbitrary code execution (ACE) in alcuni IoT.

Conseguenze dunque potenzialmente molto gravi, come l’esecuzione di codice arbitrario, e che potrebbero coinvolgere un numero molto elevato di dispositivi.

I ricercatori hanno valutato finora tredici dispositivi Bluetooth di undici fornitori. E hanno scoperto un totale di 16 nuove vulnerabilità di sicurezza, con 20 common vulnerability exposure (CVE) già assegnate e quattro in attesa di assegnazione CVE da Intel e Qualcomm.

Tutte le vulnerabilità – hanno sottolineato i ricercatori – sono già state segnalate ai rispettivi fornitori, con diverse già patchate e il resto in fase di replica e patch. Inoltre, quattro delle vulnerabilità BrakTooth hanno ricevuto bug bounty da Espressif System e Xiaomi.

Un’indagine sugli elenchi Bluetooth ha portato il team ASSET a ipotizzare che BrakTooth colpisca più di 1.400 prodotti.

E non è finita qui: secondo i ricercatori, poiché lo stack Bluetooth è spesso condiviso tra molti prodotti, è altamente probabile che molti altri prodotti (oltre alle 1.400 voci osservate nell’elenco Bluetooth) siano affetti da BrakTooth.

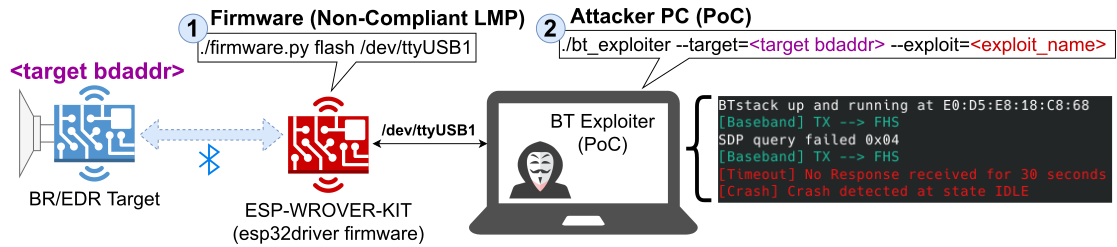

I ricercatori della Singapore University of Technology and Design suggeriscono pertanto ai venditori che producono system-on-chip (SoC), moduli o dispositivi finali Bluetooth di utilizzare il codice BrakTooth proof-of-concept (PoC) per validare la loro implementazione dello stack Bluetooth.

Per tutte le vulnerabilità scoperte i ricercatori hanno sottolineato di aver seguito un processo di divulgazione responsabile. Hanno contattato i vendor interessati e fornito loro almeno 90 giorni di tempo prima della divulgazione pubblica del report.

Nella maggior parte dei casi, hanno anche aiutato attivamente i vendor a riprodurre gli attacchi segnalati. Diversi fornitori hanno già prodotto delle patch e molti sono in procinto di farlo.