Check Point Research (CPR), la divisione Threat Intelligence di Check Point Software Technologies, ha trovato sei applicazioni su Google Play Store che diffondevano banking malware spacciandosi per soluzioni antivirus.

Conosciuto come Sharkbot, il malware ruba credenziali e informazioni bancarie.

Check Point Research ha contato oltre 1.000 indirizzi IP unici di dispositivi infetti, soprattutto in Italia.

Tuttavia, i dati di Google Play Store indicano che le applicazioni dannose sono state scaricate più di 11.000 volte.

Sharkbot attira le sue vittime con notifiche push, inducendo gli utenti a inserire credenziali con la compilazione di moduli. Quando l’utente inserisce le proprie credenziali in queste finestre, i dati compromessi vengono inviati a un server maligno.

Check Point Research sospetta che gli aggressori siano di lingua russa e avverte gli utenti Android di stare molto attenti anche nel download di soluzioni antivirus, le quali dovrebbero proteggerli dai virus stessi.

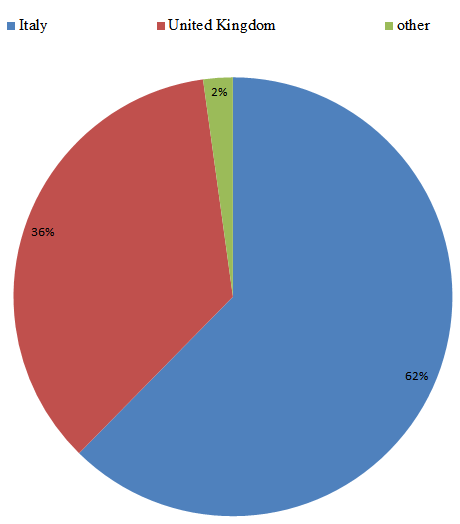

CPR ha reso noto che il 62% delle vittime sono state trovate in Italia; il 36% nel Regno Unito, il 2% in altri Paesi.

Gli hacker hanno implementato una funzione di geo-fencing, che ignora gli utenti in Cina, India, Romania, Russia, Ucraina o Bielorussia.

Check Point Research ha comunicato responsabilmente i risultati a Google, che ha rimosso le app dannose.

Quattro di queste app provenivano da tre account di sviluppatori, Zbynek Adamcik, Adelmio Pagnotto e Bingo Like Inc.

Quando Check Point Research ha controllato la storia di questi account, ha visto che due di loro erano attivi nell’autunno del 2021. Alcune delle app collegate a questi account sono state rimosse da Google Play, ma esistono ancora in market non ufficiali.

Questo potrebbe significare che l’attore dietro le app sta cercando di non attirare l’attenzione mentre è ancora coinvolto in attività dannose.

La metodologia di attacco prevede di indurre l’utente a concedere i permessi del servizio di accessibilità per l’app. Dopodiché, il malware ottiene il controllo di gran parte del dispositivo della vittima.

Gli attori della cyber-minaccia possono anche inviare notifiche push alle vittime, contenenti link dannosi.

Leggi tutti i nostri articoli sulla cybersecurity