Gli esperti di Barracuda Networks hanno analizzato i tipi di phishing che gli utenti ricevono ogni giorno e spiegato cosa si può fare per tutelarsi.

Ogni giorno i cybercriminali elaborano nuove tattiche di phishing: nel solo mese di maggio la società ha bloccato più di 1,5 milioni di mail phishing e osservato oltre 10.000 attacchi unici, ossia mail con lo stesso contenuto inviata a centinaia o migliaia di utenti.

Fino a oggi, nel mese di giugno, sono stati bloccati 1,7 milioni di mail con oltre 2.000 attacchi unici.

Barracuda ha stilato alcuni esempi che sono un campione delle molte varietà di inganni messi in pratica quotidianamente dai criminali, ma possono essere utili come base per la formazione degli utenti.

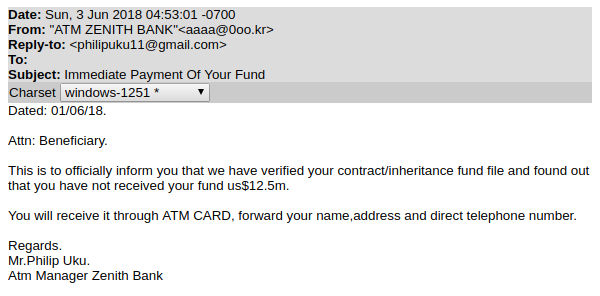

Tentativi di sottrazione di denaro

In questo esempio i criminali tentano di allettare il destinatario con questioni economiche che potrebbero anche sembrare verosimili. Lo scopo qui è di sottrarre denaro al destinatario, ma esistono anche tentativi simili nei quali il criminale tenta di acquisire informazioni o di infettare il computer con malware.

Mail di questo genere sono abbastanza comuni e spesso, come in questo caso, promettono forti somme di denaro. Quando l’utente risponde il criminale in genere richiede una certa somma di denaro promettendo a sua volta una somma assai più consistente. Inutile dire che la promessa non sarà mantenuta.

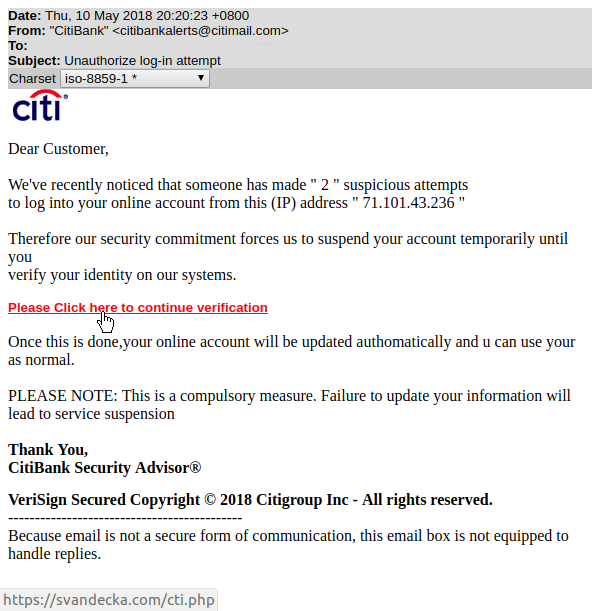

Non è la banca

Un secondo esempio mostra un attacco in cui il criminale cerca di raccogliere informazioni dall’utente. I criminali tentano sempre di ottenere informazioni dagli utenti e, in questo caso, l’esca è un finto messaggio della banca che invita l’utente a fare una qualche operazione sul suo conto. I criminali qui hanno fatto un discreto lavoro, in quanto il messaggio potrebbe sembrare come inviato davvero dalla banca. Se l’utente clicca sul link sarà invitato a inserire le proprie credenziali in una nuova finestra, consegnando al criminale il suo nome utente e password.

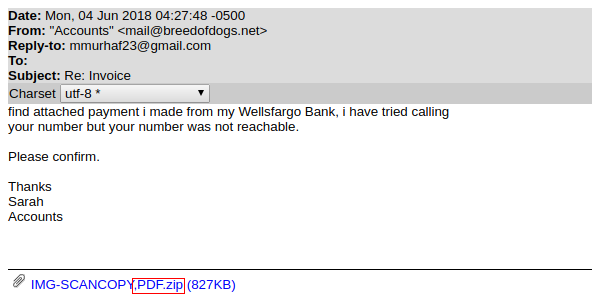

Distribuzione di malware

Un’altra comune conseguenza del phishing è la distribuzione di malware. L’obiettivo di questi messaggi è di convincere l’utente ad aprire un allegato o a cliccare su un URL.

Qui criminali cercano di convincere l’utente ad aprire un allegato spingendolo a credere si tratti di una questione urgente. Affinché il malware faccia il suo lavoro, l’utente deve installare del software sul suo pc. Il malware può essere distribuito in diverse forme: virus, worm, bot, ransomware, password stealer e così via. Va notato che se l’utente ha ricevuto una qualche formazione sulla sicurezza delle mail, la probabilità che possa essere vittima di questi attacchi diminuisce sensibilmente.

File con diverse estensioni

Gli attacchi di phishing spesso comportano l’apertura di un allegato per l’installazione del malware. Sono molti i modi usati dai criminali per spingere gli utenti a compiere l’operazione. Uno è di allegare file con diverse estensioni per spingere l’utente a pensare che il tipo di file sia diverso da ciò che effettivamente è.

In questo caso iucriminali usano un’estensione “PDF.zip” che dovrebbe mettere in allarme l’utente proprio perché si tratta di due diversi tipi di file. Tuttavia, è facile essere tratti in inganno perché si tratta di formati di file che la maggior parte delle persone trova familiari.

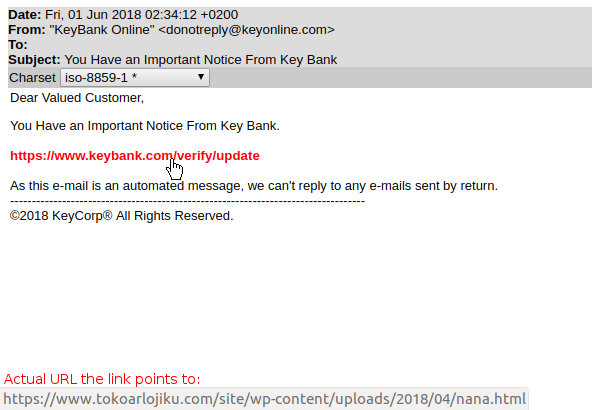

Link mascherati

Non tutte le minacce arrivano sotto forma di allegati. Anche i link devono sempre essere guardati con sospetto.

Il link in sé non appare sospetto, ma in realtà punta a un URL completamente diverso. Link come questo possono essere usati non solo per diffondere malware ma anche per indirizzare gli utenti a siti costruiti dai criminali stessi per raccogliere credenziali o altre informazioni personali. Nel dubbio, è sempre meglio non cliccare subito sul link ma far passare il cursore sopra il link per verificare l’URL di destinazione.

Spear phishing

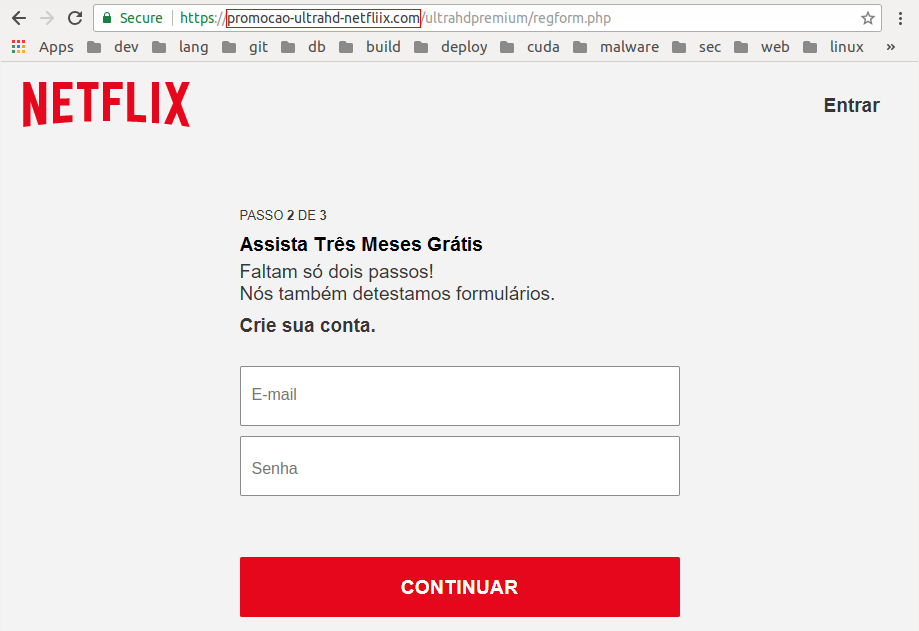

Mentre il phishing colpisce obiettivi di massa, lo spear phishing è studiato per colpire specificamente un singolo individuo tentando di stabilire un senso di fiducia con la vittima. I tentativi di spear phishing usano sempre tecniche di “travestimento” per convincere la vittima che il messaggio provenga da una persona reale. Perché sia efficace, lo spear phishing richiede un buon grado di conoscenza della vittima per aumentare la probabilità che l’utente faccia quanto viene richiesto. Qui i criminali si sono presi la briga di registrare un dominio che contiene il nome di un’entità legittima.

I criminali vogliono che il messaggio appaia come proveniente da Netflix ma, se si osserva bene l’URL, si nota che Netflix è in effetti scritto in modo errato. Questa tecnica viene definita typosquatting e viene spesso usata per raggirare l’utente quando si vuole che clicchi su un link

Tutelarsi con formazione e simulazione

Per Barracuda la migliore difesa contro il phishing e lo spear phishing consiste nell’istruire gli utenti in modo che siano consapevoli delle minacce e delle tecniche usate dai criminali.

L’approccio migliore resta comunque sempre quello basato su programmi di formazione e su simulazioni per aumentare la consapevolezza da parte degli utenti finali. Barracuda PhishLine aiuta le persone a riconoscere i piccoli indizi che permettono di identificare i tentativi di phishing utilizzando un duplice approccio.

Una formazione online per fornire una conoscenza di base delle più recenti tecniche usate dai criminali e un tipo di formazione integrata nei processi di business, basata su simulazioni personalizzate che misurano e rafforzano i buoni comportamenti degli utenti.

Un’imponente libreria di contenuti selezionati consente di ridurre i tempi, mentre le funzioni di reporting e analisi permettono di tenere traccia dei progressi

Di seguito, alcuni consigli di Barracuda per evitare le truffe sopra esemplificate

Non cliccare su URL o allegati provenienti da mittenti sconosciuti. Talvolta anche mittenti che riteniamo sicuri possono in realtà essere criminali mascherati. In caso di dubbio, si può raggiungere il sito direttamente dal browser.

Maneggiare con cura. Allegati e email contenenti allegati dovrebbero essere sempre trattati con la massima attenzione poiché questo è il vettore con cui viene distribuito gran parte del malware: è sufficiente aprire un solo file per infettare all’istante il computer. Il formato degli allegati potrebbe rappresentare un indizio.

Non fornire mai credenziali. Molti tentativi di rubare informazioni richiedono un login per accedere a qualche risorsa o documento. È sempre bene evitare di inserire credenziali in una pagina raggiunta tramite un link contenuto in una mail, indipendentemente dal fatto che la mail sia legittima o no. Se dovete fare login, andate direttamente al sito usando il browser.

Attenzione alla grammatica. I money scam tipicamente si distinguono per contenere errori grammaticali e, in molti casi, le email sembrano scritte da qualcuno non di lingua madre. Se sembra troppo bello per essere vero, probabilmente non lo è.